Die Sicherheit von Betriebstechnologien (OT) hat in den meisten Branchen an Bedeutung gewonnen. Geräte, die ursprünglich ausschließlich für die Produktfertigung konzipiert wurden, müssen heute vernetzt sein und sind Teil des Internets der Dinge (IoT). Diese Vernetzung und die damit verbundenen potenziellen Schwachstellen stellen eine Herausforderung für die traditionelle OT dar. Diese kritischen Infrastrukturen sind stark von physischen Geräten und Umgebungen abhängig, um eine unterbrechungsfreie Verfügbarkeit (100%) zu gewährleisten.

Die Europäische Union (EU) hat neue Gesetze eingeführt., NIS2, Um die Bedeutung der Sicherung von OT-Umgebungen zu unterstreichen, zielt NIS2 darauf ab, die Cyberresilienz und die Reaktionsfähigkeit auf Sicherheitsvorfälle von öffentlichen und privaten Einrichtungen, zuständigen Behörden und der EU insgesamt zu verbessern. Der Erfolg von NIS2 hängt maßgeblich von der Zusammenarbeit zwischen den Mitgliedstaaten ab.

Lesen Sie weiter, um mehr darüber zu erfahren, wer von NIS2 betroffen ist, welche Anforderungen die Richtlinie stellt und wie das funktioniert. KI-gestützte Low-Code-Sicherheitsautomatisierung ist von größter Bedeutung, um eine reibungslose Einhaltung bis Oktober 2024 zu gewährleisten.

Für wen gilt NIS2?

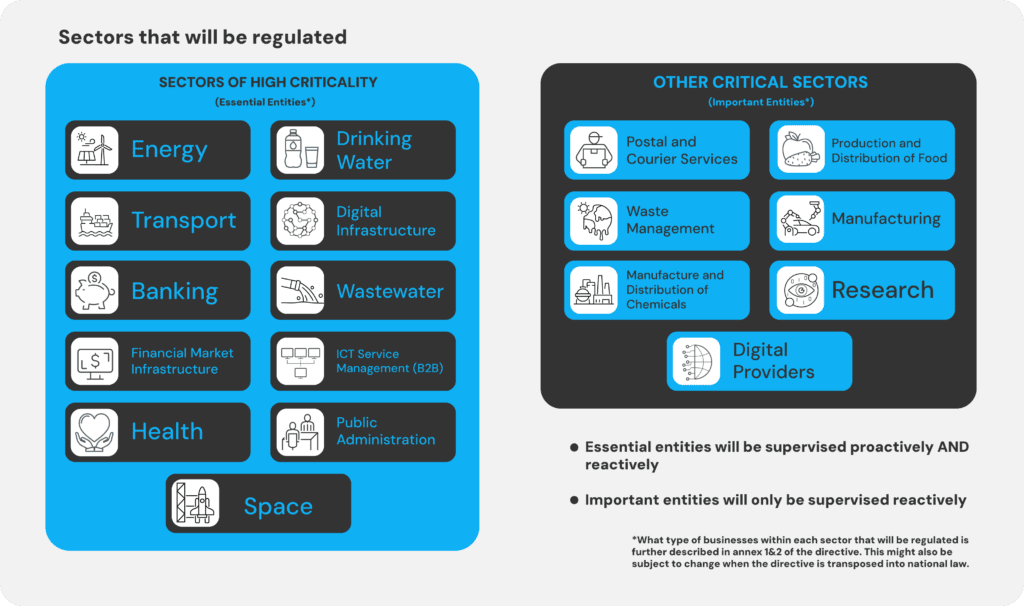

Die NIS2-Verordnung in Europa gilt für eine Vielzahl von Sektoren und Branchen. Sie richtet sich primär an Betreiber kritischer Infrastrukturen (OES) und Anbieter digitaler Dienste (DSPs) und deckt ein breites Spektrum kritischer Sektoren wie Energie, Transport, Gesundheitswesen, Finanzen und digitale Infrastrukturen ab. OES und DSPs in diesen Bereichen sind verpflichtet, robuste Cybersicherheitsmaßnahmen zu implementieren, um die Ausfallsicherheit und Sicherheit ihrer Netzwerk- und Informationssysteme zu gewährleisten. Siehe unten:

Die Bedeutung der Sicherheit kritischer Infrastrukturen und Anwendungen

Angesichts der aktuellen geopolitischen Lage zielt diese Richtlinie darauf ab, der zunehmenden Bedrohung durch Cyberangriffe auf Unternehmen, die kritische Dienstleistungen erbringen, entgegenzuwirken. Dies betrifft verschiedene Aspekte der Sicherheitsinfrastruktur, insbesondere Netzwerksicherheit, sichere Entwicklungsmethoden und Identitätsmanagement. Die Richtlinie erfordert die Einführung von Richtlinien zu Kryptografie und Verschlüsselung, um die Sicherheit der Kommunikation und kritischer Informationen zu verbessern. NIS2 verpflichtet Unternehmen, die Sicherheit ihrer Personalabteilungen zu stärken und Maßnahmen für die Datenspeicherung, das Onboarding und Offboarding von Mitarbeitern zu implementieren sowie die Cybersicherheit in Personalprozessen und im Asset-Management zu verankern. Die Multi-Faktor-Authentifizierung (MFA) ist ebenfalls ein zentraler Bestandteil der Richtlinie.

Warum die Einhaltung von NIS2 wichtig ist

Die Nichteinhaltung dieser Richtlinie kann folgende Folgen haben:

- Geldstrafen von bis zu 10 Millionen Euro oder 21.030 Billionen ihres weltweiten Jahresumsatzes.

- Haftung des Managements für jegliche Verstöße gegen die Richtlinie.

- Für die Führungsebene können vorübergehende Berufsverbote gelten.

- Bei Nichteinhaltung können die Dienstleistungen vorübergehend ausgesetzt werden.

Der Fokus liegt verstärkt auf dem Verständnis des Managements für die Prävention und den Umgang mit Cyberwarnungen und -vorfällen. Laut einer Umfrage von BlueVoyant Eine Studie, in der 1.200 CIOs, CISOs und Chief Procurement Officers zu Cybersicherheitsthemen befragt wurden, ergab, dass 97% der Unternehmen von einem Cybervorfall “negativ betroffen” waren.

Wie man den NIST-Rahmen für robuste Unternehmensführung und Risikomanagement nutzen kann

NIS2 definiert Cybersicherheit als eine kohärente Strategie, die dazu beiträgt, Ziele und Prioritäten in den Bereichen Cybersicherheit und Governance festzulegen. Dies umfasst:

- Cybersicherheits-Frameworks

- Sensibilisierung und Schulung

- Cyberrisikomanagement und Compliance

Das Rahmenwerk des National Institute of Standards and Technology (NIST) Das NIST-Framework ist allgemein als eines der am häufigsten von Unternehmen eingesetzten Cybersicherheits-Frameworks bekannt und deckt sowohl IT- als auch OT-Sicherheit ab. Es handelt sich um einen strukturierten Ansatz, der Unternehmen bei der Verwaltung und Verbesserung ihrer Cybersicherheitspraktiken unterstützt. Das Framework umfasst fünf Schlüsselbereiche:

- Identifizieren:

- Anlagen, Daten und Systeme verstehen und priorisieren.

- Risiken für die Organisation einschätzen und managen.

- Schützen:

- Entwicklung und Umsetzung von Schutzmaßnahmen zur Sicherstellung der Erbringung kritischer Dienstleistungen.

- Zugriffskontrollen verwalten und Daten schützen.

- Erkennen:

- Es sollten Maßnahmen ergriffen werden, um Cybersicherheitsvorfälle umgehend zu erkennen und aufzudecken.

- Kontinuierliche Überwachung zur Erkennung potenzieller Sicherheitsvorfälle einrichten.

- Antworten:

- Entwickeln und implementieren Sie einen effektiven Reaktionsplan für den Umgang mit einem Cybersicherheitsvorfall.

- Die Auswirkungen von Vorfällen minimieren und aus ihnen lernen, um künftige Reaktionen zu verbessern.

- Genesen:

- Pläne zur Wiederherstellung der während eines Cybersicherheitsvorfalls beeinträchtigten Fähigkeiten entwickeln und umsetzen.

- Verbesserung der Widerstandsfähigkeit und schnelle Erholung nach Störungen.

Organisationen können das NIST-Framework als Leitfaden nutzen, um ihre Cybersicherheitslage zu bewerten und zu verbessern. Es handelt sich um ein flexibles und anpassungsfähiges Instrument, das für eine Vielzahl von Branchen und Unternehmensgrößen geeignet ist.

Automatisierung der NIST-Erkennung und -Reaktion

Das NIST-Framework betont die Bedeutung von Erkennung und Reaktion. Zu den Schlüsselelementen gehören Menschen, Prozesse und Technologie, die Meldung von Sicherheitsvorfällen und die Sicherstellung der Geschäftskontinuität. Cyberresilienz hängt maßgeblich von der effektiven Kombination dieser Faktoren ab. Um dem Fachkräftemangel im Bereich Cybersicherheit entgegenzuwirken, lagern viele Unternehmen ihre Abläufe aus und geben dadurch die Kontrolle ab. Die erfolgversprechende Strategie besteht darin, den eigenen Prozess zu definieren und ihn mithilfe von Sicherheitsautomatisierung zu einem strukturierten Ansatz abzubilden.

NIS2 legt Wert auf Zusammenarbeit und Vorfallsmeldung in drei Phasen: Frühwarnung, Vorfallsmeldung und Abschlussbericht. Echtzeit-Transparenz und kurze Reaktionszeiten sind entscheidend – zwei Bereiche, in denen Automatisierungsplattformen ihre Stärken ausspielen. NIS2 betont zudem die Wichtigkeit einer Strategie zur Aufrechterhaltung der Systemverfügbarkeit bei schwerwiegenden Cyberangriffen und empfiehlt Cloud-Backup-Lösungen.

Sicherheitsmandate: Ähnliche Dringlichkeiten in Europa und den Vereinigten Staaten

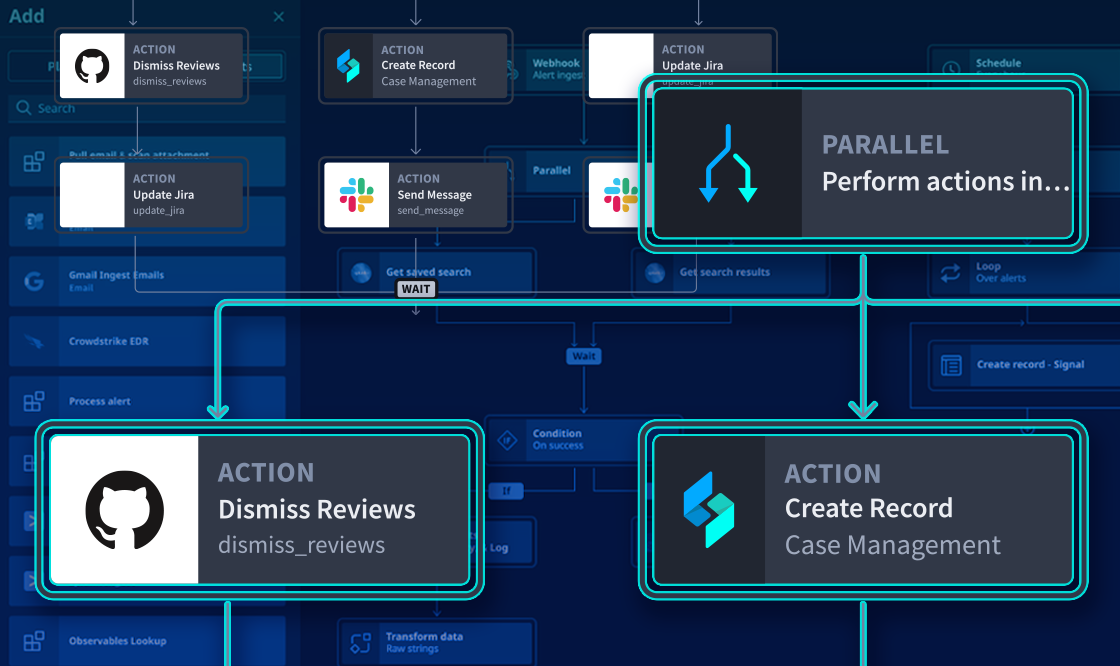

Obwohl NIS2 nicht für die Vereinigten Staaten gilt, gelten ähnliche sicherheitsorientierte Vorgaben für die US-Bundesbehörden und den öffentlichen Sektor. Anfang 2022 erließ die Biden-Administration eine entsprechende Erklärung. M-22-09 Und M-21-31 was die Verpflichtung aller Bundesbehörden in den Vereinigten Staaten zur Einhaltung folgender Punkte erforderte Zero Trust Standards bis Ende des Geschäftsjahres 2024. Diese Dringlichkeit spiegelt sich in ganz Europa in den NIS2-Vorschriften wider. Was haben beide gemeinsam? Beide fordern robuste Sicherheitsmaßnahmen. Eine Sicherheitsautomatisierungsplattform wie Swimlane-Turbine, ein KI-gestützte Low-Code-Automatisierung Die Plattform dient als wichtiger Vermittler, der die operative Flexibilität erhöht und die Barrieren zwischen den Sicherheitsteams abbaut, wodurch Transparenz und Sichtbarkeit verbessert und letztendlich Effizienz und Effektivität gesteigert werden.

Obwohl Cybersicherheitsbewusstsein und -schulungen für den Schutz von Unternehmen unerlässlich sind, gilt dies ebenso für die Sicherheitsautomatisierung. Swimlane-Mitbegründer und Chief Strategy Officer erklärte: “Ich bin fest davon überzeugt, dass Sicherheitsautomatisierung für effektive SecOps notwendig ist. Automatisierungsfunktionen gelten als praktische Notwendigkeit zur Steigerung der allgemeinen Effektivität der Cybersicherheit.“

SecOps – das erste automatisierungszentrierte Framework

Obwohl die Cybersicherheit über zahlreiche Frameworks wie NIST verfügt, fehlte es deutlich an einem universell anwendbaren Standard für die Automatisierung. Hier kommt Swimlane ins Spiel. Rahmenwerk zur Automatisierungsbereitschaft und Reife orchestrierter Ressourcen (ARMOR). Dieser Ansatz spiegelt die in NIST beobachteten Best Practices der Branche wider und bietet einen robusten Rahmen für die nahtlose Integration von Automatisierung. Das ARMOR-Framework zeichnet sich durch Folgendes aus: Reifegradmatrix das Sicherheitsexperten in die Lage versetzt, den Reifegrad ihrer Organisation zu ermitteln und die Sicherheitsmaßnahmen zu bewerten (SecOps) Fähigkeiten auf einer fünfstufigen Skala bewerten und die nächsten Schritte im Automatisierungsbereitschaftsprozess festlegen.

KI-gestützte Low-Code-Automatisierung für kontinuierliche Compliance

Automatisierung ist ein wichtiger Faktor für die Verbesserung der Compliance von Unternehmen. Durch die Automatisierung von GRC, Erkennung und Reaktion, Infrastruktur- und Anwendungssicherheit können Teams strenge Compliance-Vorgaben erfüllen, proaktiv agieren und Analysten entlasten. Für einen effektiven Schutz und eine wirksame Verteidigung benötigt ein Unternehmen eine durchdachte Kombination aus menschlichem Urteilsvermögen und modernsten Automatisierungsstrategien. Turbine Canvas, das branchenweit erste ultra-einfache Low-Code-Automatisierung Studio wurde entwickelt, um die unkomplizierte Erstellung prägnanter, logischer Handlungsanweisungen zu ermöglichen. Erfahren Sie noch heute mehr über Turbine Canvas, um die Compliance-Anforderungen bis Oktober 2024 zu erfüllen.

Demo anfordern

Falls Sie noch keine Gelegenheit hatten, Swimlane Turbine auszuprobieren, fordern Sie eine Demo an.