La seguridad de la Tecnología Operativa (TO) ha cobrado relevancia en la mayoría de los sectores empresariales. Los equipos, inicialmente diseñados exclusivamente para la fabricación de productos, ahora deben ser dispositivos conectados, formando parte del Internet de las Cosas (IoT). Esta conectividad y las posibles vulnerabilidades que introduce suponen un reto para la TO tradicional. Estos entornos de infraestructura crítica dependen en gran medida de equipos, dispositivos y entornos físicos para mantener la disponibilidad de 100%.

La Unión Europea (UE) ha introducido una nueva legislación, NIS2, Para subrayar la importancia de proteger los entornos OT. NIS2 tiene como objetivo mejorar la ciberresiliencia y la capacidad de respuesta ante incidentes de las entidades públicas y privadas, las autoridades competentes y la UE en su conjunto. El éxito de NIS2 dependerá de la colaboración vital entre los Estados miembros.

Continúe leyendo para obtener más información sobre quiénes se ven afectados por NIS2, los requisitos necesarios para la directiva y cómo Automatización de seguridad de bajo código habilitada por IA es fundamental para garantizar un cumplimiento sin fisuras para octubre de 2024.

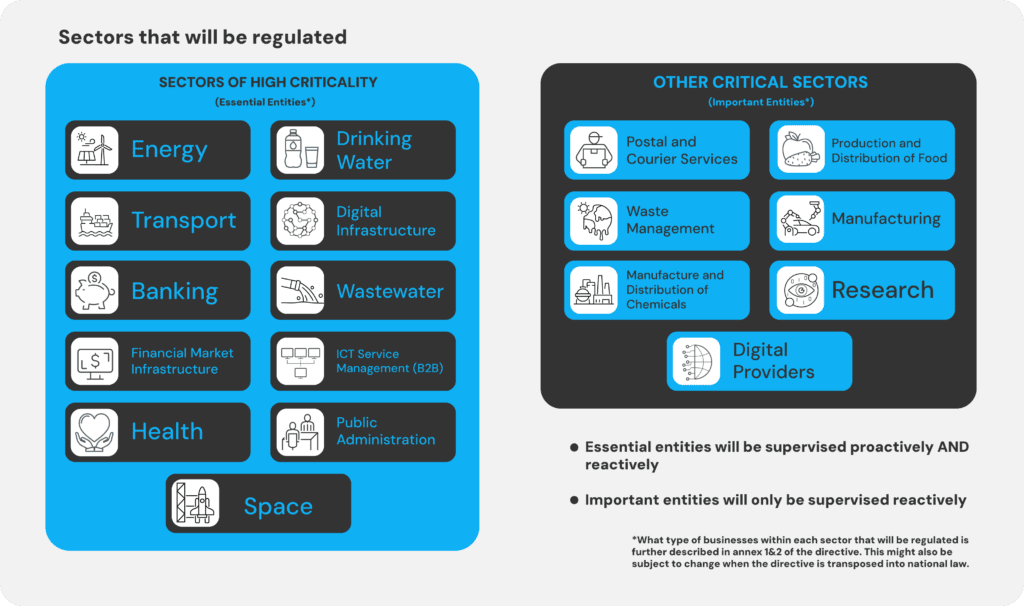

¿A quién se aplica el NIS2?

El reglamento NIS2 en Europa se aplica a una amplia gama de sectores e industrias. Dirigido principalmente a operadores de servicios esenciales (OES) y proveedores de servicios digitales (DSP), el NIS2 abarca una amplia gama de sectores críticos como la energía, el transporte, la sanidad, las finanzas y las infraestructuras digitales. Los OES y los DSP de estos ámbitos tienen la obligación de implementar medidas robustas de ciberseguridad para garantizar la resiliencia y la seguridad de sus redes y sistemas de información. Véase a continuación:

La importancia de la infraestructura crítica y la seguridad de las aplicaciones

En el contexto geopolítico actual, esta directiva busca contrarrestar la creciente amenaza de ciberataques contra empresas que prestan servicios cruciales. Esto afecta a diversos aspectos de la infraestructura de seguridad, con especial énfasis en la seguridad de la red, las prácticas de desarrollo seguro y la gestión de identidades. La directiva exige la adopción de políticas relacionadas con la criptografía y el cifrado, garantizando una mayor seguridad de las comunicaciones y la información crítica. La NIS2 obliga a las empresas a reforzar la seguridad de RR. HH., implementando medidas para el almacenamiento de datos, la incorporación y salida de empleados, y priorizando la ciberseguridad en las operaciones de RR. HH. y la gestión de activos. La autenticación multifactor (MFA) también es un componente clave de la directiva.

Por qué es importante el cumplimiento de NIS2

El incumplimiento de la directiva podría tener como consecuencia:

- Multas de hasta 10 millones de euros o el 21 % de su volumen de negocio anual global.

- Responsabilidad de la dirección por cualquier incumplimiento de la directiva.

- Los altos directivos podrán ser objeto de prohibiciones temporales.

- Los servicios podrían suspenderse temporalmente como consecuencia del incumplimiento.

Se hace mayor hincapié en la comprensión de la gerencia sobre la prevención y la gestión de alertas e incidentes cibernéticos. Según una encuesta de BlueVoyant que entrevistó a 1.200 CIO, CISO y directores de compras sobre cuestiones de ciberseguridad, el 97% de las empresas se han visto “afectadas negativamente” por un incidente cibernético.

Cómo adoptar el marco del NIST para una gobernanza sólida y la gestión de riesgos

La NIS2 define la ciberseguridad como una estrategia coherente que ayudará a establecer objetivos y prioridades en materia de ciberseguridad y gobernanza. Esto incluye:

- Marcos de ciberseguridad

- Concienciación y formación

- Gestión de riesgos cibernéticos y cumplimiento normativo

El marco del Instituto Nacional de Estándares y Tecnología (NIST) Se conoce comúnmente como uno de los marcos de ciberseguridad más adoptados por las organizaciones, abordando tanto la seguridad de TI como la de TO. El Marco NIST es un enfoque estructurado para ayudar a las organizaciones a gestionar y mejorar sus prácticas de ciberseguridad. El marco abarca cinco áreas clave:

- Identificar:

- Comprender y priorizar activos, datos y sistemas.

- Evaluar y gestionar los riesgos de la organización.

- Proteger:

- Desarrollar e implementar salvaguardas para garantizar la prestación de servicios críticos.

- Gestione los controles de acceso y proteja los datos.

- Detectar:

- Implementar medidas para identificar y detectar rápidamente eventos de ciberseguridad.

- Establecer un monitoreo continuo ante posibles incidentes de seguridad.

- Responder:

- Desarrollar e implementar un plan de respuesta eficaz para afrontar un incidente de ciberseguridad.

- Mitigar el impacto de los incidentes y aprender de ellos para mejorar las respuestas futuras.

- Recuperar:

- Establecer e implementar planes para restaurar las capacidades afectadas durante un incidente de ciberseguridad.

- Mejore la resiliencia y recupérese rápidamente de las interrupciones.

Las organizaciones pueden utilizar el marco del NIST como guía para evaluar y mejorar su postura en ciberseguridad. Es una herramienta flexible y adaptable, diseñada para aplicarse a una amplia gama de industrias y tamaños de empresas.

Automatizar la detección y respuesta del NIST

El Marco NIST enfatiza la detección y la respuesta, con elementos clave como las personas, los procesos y la tecnología, la notificación de incidentes y la continuidad del negocio. La ciberresiliencia depende de la combinación eficaz de estos factores. Para abordar la escasez de profesionales en ciberseguridad, muchos externalizan operaciones, sacrificando el control. La estrategia ganadora consiste simplemente en definir el proceso y mapearlo con la automatización de la seguridad para lograr un enfoque estructurado.

NIS2 prioriza la colaboración y la generación de informes de incidentes, con tres etapas: alerta temprana, notificación de incidentes e informe final. La visibilidad en tiempo real y la reducción del tiempo de espera son vitales, dos áreas en las que una plataforma de automatización destaca. NIS2 también enfatiza la importancia de una estrategia para mantener la disponibilidad del sistema durante un ciberincidente grave, fomentando el uso de soluciones de respaldo en la nube.

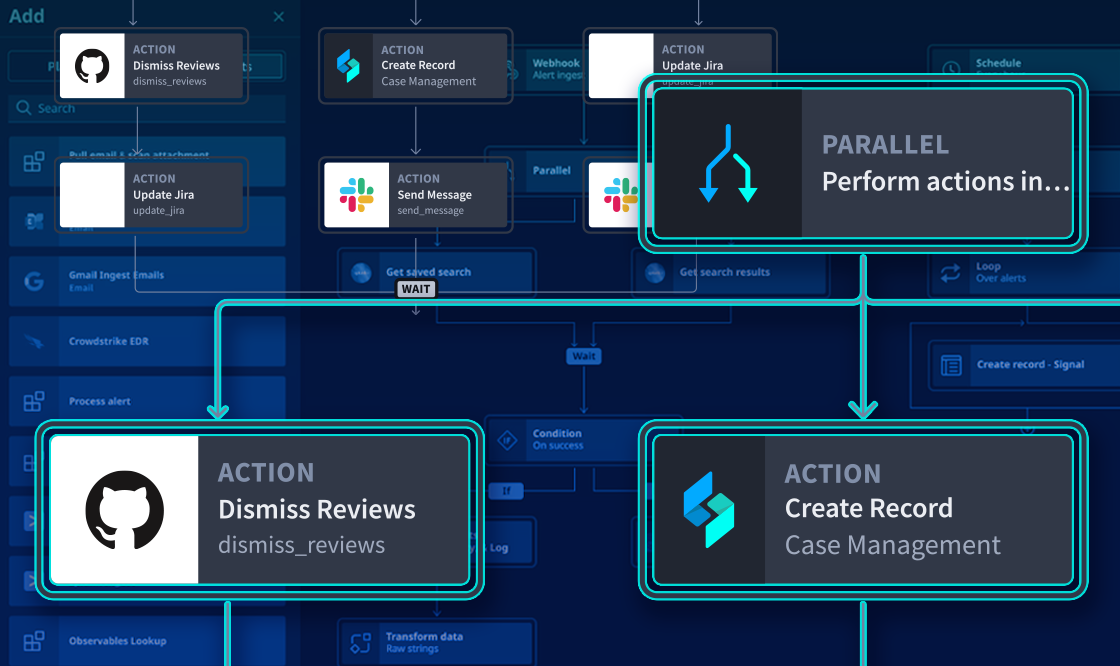

Mandatos de seguridad: Urgencias similares en Europa y Estados Unidos

Si bien la NIS2 no se aplica a Estados Unidos, existen mandatos similares centrados en la seguridad que se aplican a las agencias del Gobierno Federal y al sector público de EE. UU. A principios de 2022, la Administración Biden emitió M-22-09 y M-21-31 que requería que todas las agencias federales de los Estados Unidos cumplieran con Confianza cero estándares para finales del año fiscal 2024. Esta urgencia similar se refleja en toda Europa con las regulaciones NIS2. ¿Qué tienen ambas en común? Ambas exigen medidas de seguridad robustas. Una plataforma de automatización de la seguridad como Turbina de carriles de natación, un Automatización de bajo código habilitada por IA La plataforma actúa como un facilitador vital, mejorando la flexibilidad operativa y derribando las barreras entre los equipos de seguridad, mejorando la transparencia y la visibilidad y, en última instancia, impulsando la eficiencia y la eficacia.

Si bien la concientización y la capacitación en ciberseguridad son fundamentales para proteger a las organizaciones, también lo es la automatización de la seguridad. El cofundador y director de estrategia de Swimlane afirmó: “Estoy totalmente convencido de que la automatización de la seguridad es necesaria para unas SecOps eficaces. Las capacidades de automatización de la seguridad se consideran una "necesidad práctica" para mejorar la eficacia general de la ciberseguridad“.”

SecOps, el primer marco centrado en la automatización

Si bien la ciberseguridad cuenta con una amplia gama de marcos de referencia como el NIST, existía una brecha notable en lo que respecta a un estándar universalmente adaptado para la automatización. Aquí entra en juego Swimlane. Marco de preparación y madurez de la automatización de recursos orquestados (ARMOR). Este enfoque refleja las mejores prácticas de la industria observadas en el NIST, lo que proporciona un marco sólido para integrar la automatización sin problemas. El marco ARMOR presenta... matriz de madurez que permite a los profesionales de seguridad establecer la línea base de madurez de su organización y evaluar las operaciones de seguridad (Operaciones de seguridad) capacidades en una escala de cinco niveles y determinar los próximos pasos en el proceso de preparación para la automatización.

Automatización de código bajo con IA para un cumplimiento continuo

La automatización contribuye de forma importante a que las organizaciones mejoren su cumplimiento normativo. Al automatizar GRC, detección y respuesta, infraestructura y seguridad de aplicaciones, los equipos alcanzarán estrictos niveles de cumplimiento, se volverán proactivos y dedicarán tiempo a los analistas. Para lograr una protección y defensa eficaces, una organización requiere una combinación inteligente de criterio humano y estrategias de automatización de vanguardia. Lienzo de turbina, el primer ultra simple de la industria automatización de bajo código Studio está diseñado para facilitar la creación sencilla de guías de juego concisas y lógicas. Obtenga más información sobre Turbine Canvas hoy mismo para ayudarle a cumplir con la normativa para octubre de 2024.

Solicitar una demostración

Si aún no ha tenido la oportunidad de explorar Swimlane Turbine, solicite una demostración.