Es sollte eine ungeschriebene Regel der Cybersicherheit sein: Schaffe kein asymptotisches Gleichgewicht für dich selbst oder deine Teammitglieder.

Wie Sie sich vielleicht aus dem Mathematikunterricht der Oberstufe erinnern, ein Asymptote ist eine grafische Darstellung einer Funktion, die endlos entweder gegen Null oder gegen Unendlich strebt. Im Falle der Bedrohungsabwehr können die potenziellen Kosten einer Verzögerung dem Letzteren ähneln – sie belasten das Unternehmensbudget in immer schnellerem Tempo. Für diejenigen unter Ihnen, die Algebra II vermissen: Abbildung 1 veranschaulicht dies.

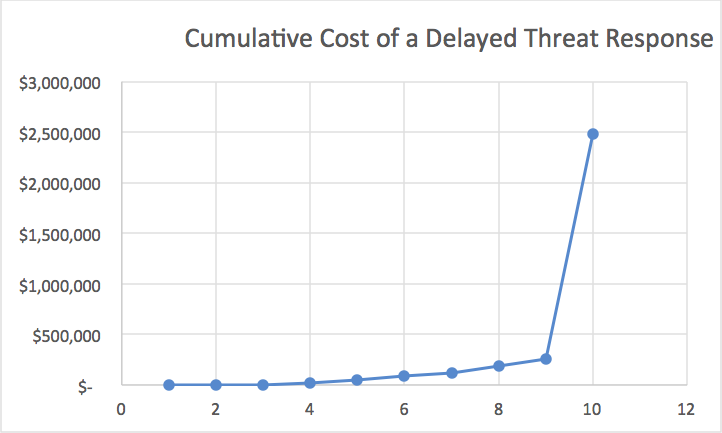

Wie kann Cybersicherheit asymptotisch werden? (Und um gleich noch etwas SAT-Vorbereitung und AP-Englisch einzustreuen…) Das Problem rührt von den zunehmenden Auswirkungen einer unkontrollierten Bedrohung auf Unternehmen her. Wie das Modell in der Tabelle zeigt, steigen die Kosten mit jedem Tag, an dem sich die Reaktion auf die Bedrohung verzögert.

| Tag | Sicherheitsteam | IT-Führungskräfte | Führungsebene | Rechtliches | Öffentlichkeitsarbeit | Externe Sicherheitsberater | Vergleiche und Geldstrafen | Reputationsschaden | Kumulierte Gesamtkosten |

|---|---|---|---|---|---|---|---|---|---|

| 1 | $50 | $50 | |||||||

| 2 | $500 | $550 | |||||||

| 3 | $1,000 | $2,500 | $4,050 | ||||||

| 4 | $5,000 | $5,000 | $5,000 | $5,000 | $24,050 | ||||

| 5 | $5,000 | $5,000 | $5,000 | $5,000 | $5,000 | $49,050 | |||

| 6 | $5,000 | $5,000 | $5,000 | $5,000 | $5,000 | $10,000 | $84,050 | ||

| 7 | $5,000 | $5,000 | $5,000 | $5,000 | $5,000 | $10,000 | $119,050 | ||

| 8 | $5,000 | $5,000 | $5,000 | $25,000 | $20,000 | $10,000 | $189,050 | ||

| 9 | $5,000 | $5,000 | $5,000 | $25,000 | $20,000 | $10,000 | $259,050 | ||

| 10+ | $5,000 | $5,000 | $5,000 | $20,000 | $100,000 | $10,000 | $1,000,000 | $1,000,000 | $2,484,050 |

Wie die Kosten für die Bedrohungsabwehr schnell steigen

Das in der Tabelle dargestellte Modell ist ein stark vereinfachtes Beispiel. Entscheidend sind das Muster und der Trend, die realistisch sind. Bedrohungen werden in der Regel nicht günstiger, je länger sie ignoriert oder unbemerkt bleiben. Ein böswilliger Einbruch kann, wenn er sofort erkannt wird, mit geringen Kosten für die Behebung verbunden sein. Entwickelt sich der Einbruch jedoch zu einem Sicherheitsverstoß, muss das Sicherheitsteam viele Arbeitsstunden aufwenden, um die Ursache zu ermitteln, die betroffenen Bereiche zu identifizieren und die Situation zu beheben.

Wenn das Problem den Geschäftsbetrieb selbst beeinträchtigt, beispielsweise durch Verlangsamung oder Beschädigung kritischer Systeme, wird die Geschäftsleitung eingeschaltet. Zeit ist kostbar. Wenn sich der CEO mit einem Sicherheitsvorfall auseinandersetzt, fehlt ihm diese Zeit für das Unternehmenswachstum. Wenn sich die Bedrohung zu einer echten Katastrophe ausweitet, werden möglicherweise weitere Personen, darunter teure externe Dienstleister wie Anwälte, PR-Agenturen und Sicherheitsberater, hinzugezogen. Was als harmlose Bedrohung begann, kann zu millionenschweren Bußgeldern und Vergleichen sowie zu Reputationsschäden führen. Abbildung 2 veranschaulicht die kumulativen Kosten einer verzögerten Reaktion auf eine Bedrohung anhand der Tabelle. Wie ersichtlich, verläuft die Kostenkurve asymptotisch.

Beschleunigung der Bedrohungsreaktion

Neue Fortschritte im Bereich des Sicherheitsbetriebsmanagements und der Automatisierung ermöglichen eine schnellere Erkennung und Reaktion auf Bedrohungen. Automatisierte Tools für die Reaktion auf Sicherheitsvorfälle und die Sicherheitsorchestrierung bieten Sicherheitsteams eine integrierte Sammlung von Prozessen und Werkzeugen, die zusammenwirken, um ansonsten mühsame und zeitaufwändige Aufgaben im Sicherheitsmanagement zu automatisieren.

Sicherheitsorchestrierung Es basiert auf standardbasierter Software und offenen Programmierschnittstellen (APIs), um eine umfassende und einfache Vernetzung von Sicherheitssystemen zu ermöglichen. Dank der Flexibilität offener Standards und RESTful APIs kann das Sicherheitsteam SIEM-, IDS-, Endpoint-, Threat-Intelligence- und andere Sicherheitstools einfach und schnell mit den Automatisierungs- und Orchestrierungsfunktionen verbinden.

Eine automatisierte Lösung für Incident Response und Security Orchestration ermöglicht es dem Sicherheitsteam, seine Alarmreaktionsprozesse zu modellieren und zu automatisieren. Sie kann Alarme priorisieren und anreichern, Tickets erstellen und schließen, Regelsätze aktualisieren, E-Mails an wichtige Stakeholder senden usw. und reduziert so den zeitaufwändigen manuellen Prozess der Bedrohungsabwehr drastisch. Das Team kann alle Bedrohungen in Echtzeit bewerten. Im Gegensatz dazu ergab eine Studie des Ponemon Institute, dass Die meisten Teams sind darauf beschränkt, weniger als 30 Prozent der Bedrohungen zu untersuchen und den Rest zu priorisieren.. Mit dieser Herangehensweise kann eine Bedrohung leicht übersehen werden, die sich später zu einem kostspieligen Vorfall entwickelt.

Automatisierte Vorfallsreaktion mit Swimlane

Swimlane bietet eine automatisierte Vorfallsreaktion und ein Sicherheitsautomatisierungs-, Orchestrierungs- und Reaktionslösung Swimlane zentralisiert die Sicherheitsoperationen. Es verwaltet und automatisiert die Reaktion auf Sicherheitswarnungen und -vorfälle, die von bestehenden Überwachungs- und Erkennungssystemen identifiziert werden. Swimlane ersetzt zudem langsame, manuelle Bedrohungsreaktionsprozesse durch blitzschnelle Entscheidungsfindung und Behebung.

Swimlane erfasst alle Sicherheitsaufgaben im Unternehmen und bietet zentralen Zugriff auf Fälle, Berichte, Dashboards und Kennzahlen für Einzelpersonen und Teams. Es standardisiert Reaktions- und Benachrichtigungsprozesse, um Risiken zu minimieren, die Problemlösung zu beschleunigen und die Kommunikation zu optimieren. Die Automatisierung nutzt Hersteller-APIs und SDSec-Methoden (Software Defined Security), um schnell zu reagieren und Angriffe frühzeitig in der Angriffskette zu verhindern.

Durch die Zusammenarbeit mit Swimlane kann das Sicherheitsteam die Reaktionsgeschwindigkeit auf Bedrohungen beschleunigen und den Anteil der untersuchten Bedrohungen erhöhen. Beide Verbesserungen im Umgang mit Sicherheitsbedrohungen reduzieren das Risiko einer kostspieligen, verzögerten Reaktion.

Um eine Demo der Swimlane-Lösung zu vereinbaren oder mit einem unserer Sicherheitsarchitekten zu sprechen, um herauszufinden, ob Sicherheitsautomatisierung und -orchestrierung für Ihr Unternehmen hilfreich wären, kontaktieren Sie uns bitte unter 1.844.SWIMLANE.