Anwendungsfälle für KI-gestützte SOCs – Reale Anwendungen in modernen Sicherheitsteams

Sicherheitsteams stehen vor der Herausforderung, mehr zu leisten, ohne dass die zu verteidigenden Umgebungen einfacher werden. Gleichzeitig wird von SOC-Leitern erwartet, dass sie die Reaktionskonsistenz verbessern, die Überlastung der Analysten reduzieren und zeigen, dass die Abläufe disziplinierter und nicht nur arbeitsintensiver werden.

Deshalb ist das Interesse an KI-gestützten SOC-Anwendungsfällen so rasant gestiegen. Ziel ist es nicht, Analysten zu entlasten, sondern sie dabei zu unterstützen, weniger Zeit mit sich wiederholenden Untersuchungsschritten und mehr Zeit mit Beurteilung, Priorisierung und Entscheidungsfindung zu verbringen.

Die nützlichsten KI-Anwendungen im SOC sind nicht abstrakt. Sie finden Anwendung im operativen Tagesgeschäft. Sie unterstützen Analysten bei der Priorisierung von Warnmeldungen, verknüpfen Beweise aus verschiedenen Tools, beschleunigen Untersuchungen und standardisieren die Bearbeitung gängiger SOC-Aufgaben. So wird KI zu einem integralen Bestandteil der Sicherheitsarbeit im großen Maßstab.

Dieser Artikel untersucht die wichtigsten Anwendungsfälle aus der Praxis, wie sie funktionieren und warum sie zu einem Grundpfeiler moderner SOC-Operationen werden.

TL;DR

- Der größte Nutzen von KI-gestützten SOC-Anwendungsfällen ergibt sich dann, wenn sie die sich wiederholende Analystenarbeit bei Sicherheitsoperationen mit hohem Volumen reduzieren.

- Alarmpriorisierung, Bedrohungserkennung, Reaktion auf Vorfälle und Fallmanagement sind die deutlichsten Bereiche, in denen KI die Effizienz von SOCs verbessert.

- Die besten Ergebnisse im Bereich KI-gestützter SOCs erzielt man durch die Kombination von KI mit Orchestrierung, Automatisierung und definierten Arbeitsabläufen.

- Agentic AI unterstützt moderne SOC-Teams dabei, von passiver Analyse zu strukturierter Ausführung innerhalb kontrollierter Rahmenbedingungen überzugehen.

- Enterprise SOCs benötigen Plattformen wie Swimlane, die KI über Tools, Teams und Workflows hinweg operationalisieren können, und nicht nur isoliert Intelligenz hinzufügen.

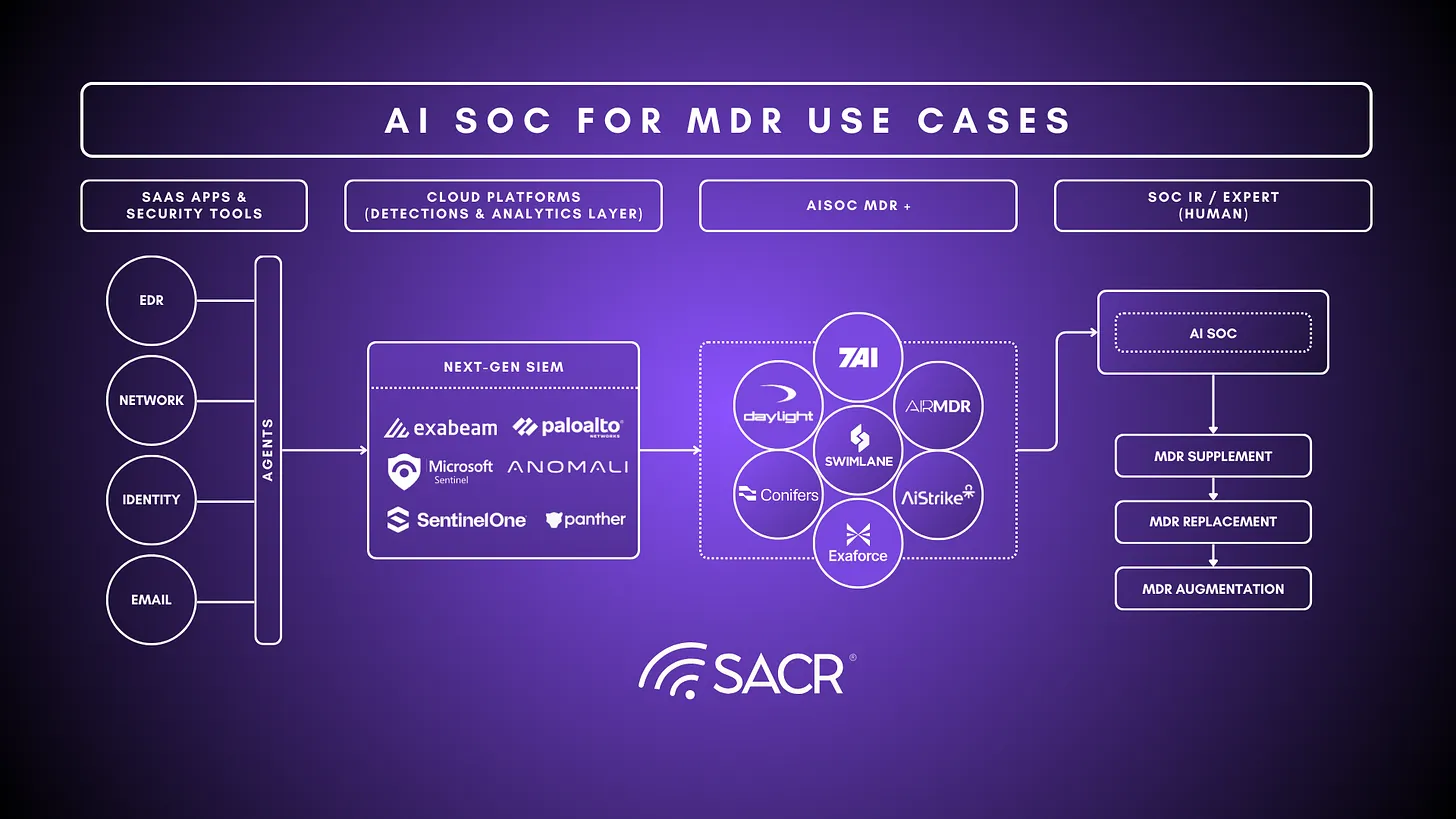

Was ist ein KI-SoC?

Ein AI SOC ist ein Sicherheitsbetriebsmodell, bei dem künstliche Intelligenz Analysten und automatisierte Arbeitsabläufe unterstützt, indem sie bei der Interpretation von Warnmeldungen hilft, Kontext sammelt, Muster erkennt und operative Maßnahmen über den gesamten Vorfalllebenszyklus hinweg unterstützt.

Dies ist deshalb wichtig, weil die meisten SOC-Arbeiten nicht aus einem einzelnen dramatischen Ereignis bestehen. Es handelt sich vielmehr um einen stetigen Strom sich wiederholender Aktivitäten:

- Überprüfung der Warnmeldungen

- Telemetrie erfassen

- Überprüfung der Identität und des Asset-Kontexts

- Vergleich der aktuellen Aktivität mit bekannten Mustern

- Dokumentation des Fallfortschritts

- Aufgaben an die richtigen Teams weiterleiten

- Reaktion auf Störungen durch genehmigte Arbeitsabläufe ausführen

KI kann jeden dieser Schritte unterstützen, aber nur, wenn sie in operative Prozesse integriert ist. Ein sinnvolles KI-gestütztes SOC fügt sich in den bestehenden SOC-Workflow ein und hilft Teams, ihre Arbeitslast konsistenter zu bewältigen.

“KI optimiert die Cyberabwehr und hilft dabei, Cyberangriffe vorherzusehen, zu verfolgen und abzuwehren.”

Quelle - Anhörung des US-Kongresses zu künstlicher Intelligenz und Cybersicherheit

Anwendungsfälle von KI-gestützten SOCs in realen Sicherheitsoperationen

Die praktischsten Anwendungsfälle für KI im SOC sind diejenigen, die den manuellen Aufwand reduzieren und gleichzeitig die Aufsicht durch Analysten aufrechterhalten. Die folgenden Anwendungen veranschaulichen, wie KI heute in SOC-Umgebungen eingesetzt wird.

KI in der Alarmpriorisierung

Alarm-Triage ist einer der deutlichsten und unmittelbarsten Anwendungsfälle für KI im SOC, da er den Bereich mit dem höchsten Arbeitsvolumen im SOC betrifft.

KI in der Alarmpriorisierung nutzt künstliche Intelligenz, um eingehende Warnmeldungen zu überprüfen, den Kontext zu erfassen und Analysten dabei zu helfen, festzustellen, ob eine Warnmeldung harmlos, verdächtig, doppelt vorhanden oder eskalationsbedürftig ist.

KI kann diesen Prozess verbessern, indem sie dem SOC bei Folgendem hilft:

- Die Warnmeldungen werden angereichert, bevor ein Analyst mit der Untersuchung beginnt. Dies bietet dem Analysten einen umfassenderen Ausgangspunkt.

- Wiederkehrende Muster erkennen. Viele Warnmeldungen ähneln Ereignissen, die bereits in der Vergangenheit überprüft wurden. KI kann helfen, diese Ähnlichkeiten zu erkennen und frühere Bearbeitungsmuster aufzudecken.

- Unterstützung der Priorisierung. KI kann dabei helfen, Rauschen mit geringem Kontext von Signalen zu trennen, die stärkere Anzeichen koordinierter oder abnormaler Aktivität aufweisen.

Ein KI-gestützter Triage-Workflow kann all diese Kontextinformationen automatisch erfassen und strukturiert darstellen. Der Analyst trifft weiterhin die Entscheidung, der dafür notwendige Aufwand wird jedoch erheblich reduziert.

KI zur Bedrohungserkennung und Signalkorrelation

Ein weiterer wichtiger Bereich, in dem KI-SOC-Anwendungen an Bedeutung gewinnen, ist die Unterstützung der Bedrohungserkennung, insbesondere in Umgebungen, in denen sinnvolle Aktivitäten über viele verschiedene Tools verteilt sind.

KI zur Bedrohungserkennung nutzt maschinelles Lernen, Mustererkennung und Signalkorrelation, um verdächtiges Verhalten zu identifizieren, das aus einer einzelnen Warnquelle möglicherweise nicht ersichtlich ist.

KI-gestützte Erkennung kann das SOC unterstützen durch:

- Aktivitäten über Endpunkt-, Identitäts-, Netzwerk-, E-Mail- und Cloud-Steuerungen hinweg korrelieren

- Hervorhebung von Verhaltensweisen, die von etablierten Mustern abweichen

- Zusammengehörige Warnmeldungen in einem einzigen Ermittlungsstrang verknüpfen

- Kennzeichnung von Ereignisketten, die eher auf eine Entwicklung als auf isoliertes Rauschen hindeuten.

Dies ist besonders nützlich, wenn Angriffe sich über eine Reihe kleiner Signale und nicht über ein einzelnes, offensichtliches Ereignis erstrecken.

KI in der Vorfallsreaktion

Wenn aus einer Warnung ein Vorfall wird, ändert sich der Druck. Es geht nicht mehr darum, ob die Warnung berechtigt ist. Es geht vielmehr darum, wie schnell und konsequent das Team die Warnung untersuchen, die Lage eindämmen, die Reaktion koordinieren und dokumentieren kann.

Hier kommt die KI ins Spiel.

KI in Reaktion auf Zwischenfälle nutzt künstliche Intelligenz, um Ermittlungsschritte zu unterstützen, Reaktionsmaßnahmen zu steuern und Arbeitsabläufe zwischen Personen und Sicherheitssystemen zu koordinieren.

Dies sind einige typische Aufgaben im Rahmen der Reaktion auf Sicherheitsvorfälle, bei denen KI hilfreich ist:

- Ermittlungsunterstützung

KI kann Einsatzkräften dabei helfen, die notwendigen Beweise zu sammeln, um Ausmaß und Schwere des Vorfalls zu verstehen. Dazu gehören Geräteaktivitäten, Benutzerverlauf, kürzlich erkannte Bedrohungen, Kontextinformationen zu Bedrohungen sowie relevante Ticket- oder Falldaten.

- Antwortleitfaden

Bei wiederkehrenden Vorfallstypen kann KI die Analysten unterstützen, indem sie auf Basis etablierter Vorgehensweisen den nächsten Schritt im Arbeitsablauf vorschlägt.

- Zeitleistenerstellung

KI kann dabei helfen, die Abfolge bekannter Ereignisse aus verschiedenen Quellen zusammenzustellen und zusammenzufassen.

- Aufgabenkoordination

Vorfälle erfordern häufig die Weiterleitung an IT-, Cloud-, Identitäts- oder Rechtsteams. KI kann dabei unterstützen, indem sie Datensätze aktualisiert, Anfragen weiterleitet und sicherstellt, dass die richtigen Beteiligten in den Workflow eingebunden werden.

Hier ersetzt KI nicht den Einsatzkräfte im Krisenmanagement. Sie reduziert den Zeitaufwand für die Koordination bekannter Aufgaben und unterstützt das Team dabei, die Reaktion strukturierter durchzuführen.

KI im Sicherheitsfallmanagement

Das Fallmanagement erfährt in Diskussionen über KI oft weniger Beachtung, ist aber einer der wichtigsten Bereiche, in denen die operative Qualität entweder gestärkt oder verloren geht.

KI in der Sicherheit Fallmanagement nutzt künstliche Intelligenz, um Untersuchungen zu organisieren, Fallaktivitäten zusammenzufassen, Zeitpläne zu pflegen und eine konsistente Dokumentation während des gesamten Lebenszyklus eines Sicherheitsereignisses zu gewährleisten.

Ohne ein solides Fallmanagement kann selbst eine fachlich einwandfreie Untersuchung später schwer zu überprüfen, weiterzuleiten oder zu begründen sein. Dies führt zu Problemen für:

- Analystenübergaben

- Eskalationsmanagement

- Nachbesprechungen des Vorfalls

- Prüfungs- und Compliance-Anforderungen

- Operatives Lernen im gesamten SOC

KI kann das Fallmanagement unterstützen durch:

- Zusammenfassung der wichtigsten Ergebnisse einer langen Untersuchung

- Eine klare Zeitleiste der Aktivitäten beibehalten

- Verknüpfung verwandter Warnmeldungen in einem gemeinsamen Falldatensatz

- Identifizierung ähnlicher Präzedenzfälle als Referenz

- Vorschläge für ausstehende Schritte basierend auf der Workflow-Phase

Dies hilft dem SOC, nicht nur die Aktivitäten, sondern auch die Qualität der Entscheidungen zu erhalten.

“Künstliche Intelligenz hat das Potenzial, in großem Umfang zur Steuerung des Betriebs von Systemen wie Infrastruktur und Cybersicherheit eingesetzt zu werden.”

Quelle - Forschungsveröffentlichung des US-Energieministeriums zu KI und Risikomanagement

Der Aufstieg agentenbasierter KI im SOC

Eine der wichtigsten Entwicklungen in diesem Bereich ist der Übergang von passiver KI-Unterstützung zu agentengesteuerten KI-SOC-Workflows.

Agentische KI kann mehrstufige operative Aufgaben innerhalb definierter Rahmenbedingungen ausführen, anstatt nur Analysen oder Empfehlungen bereitzustellen.

Dies ist ein wichtiger Wandel. Traditionelle KI im SOC beschränkt sich oft auf Klassifizierung, Zusammenfassung oder Priorisierung. Agentenbasierte KI geht weiter, indem sie aktiv in die Arbeitsausführung eingreift. Sie kann Abfragen initiieren, Daten sammeln, Fälle aktualisieren, Playbooks auslösen und Ermittlungen anhand vordefinierter Schritte vorantreiben.

Ein agentenbasierter KI-Workflow könnte Folgendes beinhalten:

- Erhalten Sie eine Benachrichtigung

- Sammeln Sie Daten aus mehreren integrierten Tools

- Fehlenden Kontext identifizieren

- Fragen Sie die relevanten Systeme ab.

- Aktualisieren Sie den Ermittlungsbericht

- Empfehlen oder lösen Sie die nächste Workflow-Phase aus.

- Eskalieren Sie nur, wenn eine menschliche Überprüfung erforderlich ist.

Der Wert liegt hier nicht in der Autonomie an sich. Der Wert liegt im operativen Durchsatz mit Struktur.

Profi-Tipp: Betrachten Sie agentenbasierte KI als Workflow-Ausführer, nicht als eigenständigen Entscheidungsträger. Beginnen Sie mit wiederholbaren, risikoarmen SOC-Aufgaben wie Datenanreicherung, Fallaktualisierungen und Beweissicherung. Fügen Sie anschließend Genehmigungsprozesse für Aktionen mit höherer Tragweite hinzu, um die Geschwindigkeit zu erhöhen, ohne die Kontrolle zu beeinträchtigen.

Häufige Herausforderungen bei der Einführung von KI im SOC

KI birgt klares Potenzial, doch die Einführung verläuft nicht reibungslos. Sicherheitsverantwortliche sollten sich auf verschiedene operative Herausforderungen einstellen.

Mangelhafte Workflow-Definition

Wenn das SOC nicht definiert hat, wie Standarduntersuchungen ablaufen sollen, bietet die KI nur wenig Struktur, die sie unterstützen kann. Eine gute Automatisierung beginnt mit einem klaren Prozessdesign.

Nicht angeschlossene Werkzeuge

Künstliche Intelligenz ist weniger nützlich, wenn die Systeme, die den benötigten Kontext liefern, nicht in den Arbeitsablauf integriert sind.

Mangelnde Regierungsführung

Das Team benötigt klare Regeln, welche Aufgaben automatisiert werden können, wie die Eskalation funktioniert und was einer Überprüfung durch Analysten bedarf.

Disziplinarmaßnahmen bei schwachen Fällen

Sind die Ermittlungsakten inkonsistent oder unvollständig, verfügt die KI über einen weniger verlässlichen Kontext und ist weniger in der Lage, künftige Entscheidungen zu unterstützen.

Dies sind Erinnerungen daran, dass operative Reife weiterhin wichtig ist. KI verbessert disziplinierte Arbeitsabläufe effektiver, als sie fehlende Arbeitsabläufe kompensieren kann.

Wie KI das SOC-Betriebsmodell umgestaltet

Die eigentliche Bedeutung von KI im SOC liegt darin, dass sich das Betriebsmodell der Sicherheitsarbeit verändert.

Jahrelang verließen sich viele SOCs auf die Arbeit von Analysten, die den Arbeitsablauf zusammenhielten. Von Analysten wurde erwartet, dass sie Warnmeldungen interpretierten, Kontextinformationen sammelten, Tools koordinierten, die Dokumentation verwalteten und den Prozess am Laufen hielten.

Dieses Modell funktioniert bis zu einem gewissen Punkt, wird aber mit zunehmender Größe der Umgebungen immer anfälliger.

Künstliche Intelligenz, insbesondere in Kombination mit Orchestrierung und Low-Code-Automatisierung, verändert diese Situation. Sie ermöglicht Sicherheitsteams, routinemäßige operative Aufgaben in strukturierte Arbeitsabläufe zu überführen, die konsistenter ausgeführt werden können.

Analysten spielen nach wie vor eine wichtige Rolle, aber ihre Aufgabe besteht weniger darin, den Prozess manuell durchzuführen, sondern vielmehr darin, ihn zu steuern, zu überprüfen und zu verbessern.

Das ist die Entwicklung, auf die viele moderne SOCs hinarbeiten.

Profi-Tipp: Wenn Sie KI zur Verbesserung des SOC-Betriebsmodells einsetzen möchten, beginnen Sie damit, zu ermitteln, wo Analysten aktuell als Prozessbinder fungieren. Wiederholte Übergaben, manuelle Kontextabfragen und Dokumentationsschritte sind in der Regel die besten Ansatzpunkte für die Einführung strukturierter Automatisierung.

Wie KI-SOC-Anwendungsfälle im großen Maßstab operationalisiert werden

Hier muss die Strategie auf die operative Realität treffen. Die potenziellen Anwendungsfälle lassen sich leicht identifizieren. Die schwierigere Frage ist, wie man sie in einem komplexen Umfeld konsistent zum Laufen bringt.

Genau hier kommt eine Plattform wie Swimlane Turbine ins Spiel.

In unternehmensweiten SOCs, KI wird erst dann dauerhaft, wenn sie mit der Ausführung verknüpft ist.. Swimlane unterstützt dies durch die Kombination von KI-gesteuerter Sicherheitsautomatisierung, agentenbasierter KI, Orchestrierung und Low-Code-Playbooks, die Sicherheitsteams dabei helfen, Workflows um reale Betriebsanforderungen herum zu erstellen.

Konkret können Teams die Priorisierung von Warnmeldungen, die Anreicherung von Untersuchungen, die Aktualisierung von Fällen und die Koordination von Reaktionsmaßnahmen über verschiedene Tools hinweg strukturieren. Das SOC kann ein wiederholbares Betriebsmodell erstellen, das den manuellen Aufwand reduziert und gleichzeitig die Kontrolle der Analysten wahrt.

Dies ist wichtig, da es bei der Skalierung von Sicherheitsoperationen nicht nur um die Verarbeitung von mehr Warnmeldungen geht. Es geht darum, Entscheidungen und Arbeitsabläufe bei steigender Nachfrage konsistent zu halten.

KI-SOC-Anwendungsfälle in skalierbare Sicherheitsoperationen umwandeln

Die wichtigsten Anwendungsfälle von KI im SOC sind nicht theoretischer Natur. Sie sind bereits in den zeitintensivsten Bereichen des SOC sichtbar, wie z. B. der Priorisierung von Warnmeldungen, der Unterstützung bei der Bedrohungserkennung, der Koordination der Reaktion auf Sicherheitsvorfälle und dem Management von Sicherheitsfällen.

Die Wirksamkeit dieser Anwendungsfälle beruht auf der Kombination von KI mit Orchestrierung, Workflow-Disziplin und Automatisierung, die Unterstützung in operativen Fortschritt umwandelt.

Teams, die KI auf diese Weise angehen, können mit größerer Wahrscheinlichkeit die Konsistenz verbessern, den sich wiederholenden Arbeitsaufwand der Analysten reduzieren und ein SOC-Modell aufbauen, das reibungsloser skalieren kann.

Für Organisationen, die beobachten, wohin diese Entwicklung führt, wird die Richtung immer deutlicher.

KI im SOC entwickelt sich von isolierter Unterstützung hin zur aktiven Einbindung in Arbeitsabläufe. Agentenbasierte KI, gesteuerte Ausführung und Low-Code-Automatisierung werden zunehmend Bestandteil der Routinearbeit moderner Sicherheitsteams.

Deshalb passt Swimlane auch so gut in diese Diskussion. Da Unternehmen verstärkt auf ausgereifte SOC-Automatisierung setzen, benötigen sie nicht nur Informationen, sondern eine Plattform, die diese Informationen über Tools, Teams und Sicherheits-Workflows hinweg in großem Umfang operationalisieren kann.

Erfahren Sie, wie Swimlane Sicherheitsteams dabei hilft, … Anwendungsfälle von KI-SoC in wiederholbare Arbeitsabläufe.

Häufig gestellte Fragen

Was sind Anwendungsfälle für KI-gestützte SOCs?

Anwendungsfälle von KI im SOC (Security Operations Center) beschreiben die praktischen Wege, wie künstliche Intelligenz den Sicherheitsbetrieb unterstützt. Gängige Beispiele sind die Priorisierung von Warnmeldungen, die Anreicherung von Ermittlungen, die Unterstützung bei der Bedrohungserkennung, die Koordinierung der Reaktion auf Sicherheitsvorfälle und das Management von Sicherheitsfällen.

Was ist ein KI-SoC?

Ein AI SOC ist eine Sicherheitsbetriebsumgebung, in der künstliche Intelligenz bei operativen Aufgaben wie der Analyse von Warnmeldungen, der Kontextanalyse, der Mustererkennung und der Unterstützung der Workflow-Ausführung hilft.

Was ist agentenbasierte KI im SOC?

Agentische KI im SOC bezeichnet KI-Systeme, die mehrstufige Aufgaben innerhalb definierter Arbeitsabläufe und Richtlinien ausführen können. Anstatt nur Beobachtungen vorzunehmen, können diese Systeme aktiv Aktionen durchführen, wie z. B. Tools abfragen, Beweise sammeln und den Arbeitsablauf vorantreiben.

Wie unterstützt Swimlane KI-SOC-Anwendungen?

Swimlane unterstützt KI-gestützte SOC-Anwendungen durch die Kombination von agentenbasierter KI, Low-Code-Playbooks, Orchestrierung und Sicherheitsautomatisierung im Unternehmensmaßstab. Dies ermöglicht Sicherheitsteams die Erstellung und Optimierung von Workflows für Triage, Untersuchung, Reaktion und Fallbearbeitung bei gleichzeitiger Wahrung von Transparenz und Kontrolle.