Die besten Cybersicherheitsprogramme vereinen zwei grundlegende Sicherheitskonzepte: die Tiefenverteidigung und die Risikokarte zur Darstellung der Auswirkungen auf das Geschäft.“ Tiefenverteidigung Die Praxis, durch den Aufbau mehrerer Ebenen von Gegenmaßnahmen zu verhindern, dass ein Sicherheitsverstoß in einer Ebene das gesamte System gefährdet, ist ein solcher Ansatz. Dieser Ansatz kann Firewalls, regelbasierte Kontrollen, Identitäts- und Zugriffsmanagement, physische Sicherheit, Biometrie und Verschlüsselung umfassen., Vorfallmanagement und so weiter.

Die besten Cybersicherheitsprogramme kombinieren eine mehrschichtige Verteidigung mit einer Risikokarte, die die Auswirkungen auf das Geschäft visualisiert.“

Im Gegensatz dazu Heatmap Sie durchbricht diese Verteidigungsebenen und konzentriert die Ressourcen der Cyberabwehr auf die kritischsten Datenbestände. Wenn ein Angriff auf eine bestimmte Datenbank dem Unternehmen den größten Schaden zufügen könnte, sollte diese Datenbank bestmöglich geschützt werden.

Diese Komponenten ergeben eine Matrix von Gegenmaßnahmen und Kontrollen unterschiedlicher Intensität für jedes der spezifischen Sicherheitsinstrumente und -strategien der Organisation.

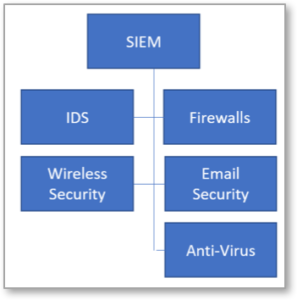

Abbildung 1 – Integration zwischen einem SIEM-System und Sicherheitstools, die Daten in dieses System einspeisen.

Integration von Cybersicherheitstools für eine bessere Verteidigung

Kein einzelnes Cybersicherheitstool kann alles leisten. Jedes einzelne Tool spielt eine Rolle in einer umfassenderen, integrierten Sicherheitslösung. Die spezifischen Bedürfnisse des Unternehmens bestimmen die Funktionsweise und Interaktion der einzelnen Tools, aber für ein reibungsloses Zusammenspiel müssen sie integriert sein.

Stellen Sie sich vor, eine Organisation beschäftigt:

- Firewalls

- Sicherheitsgeräte für drahtlose Netzwerke

- Ein Intrusion Detection System (IDS)

- E-Mail-basierte Sicherheit

- Antivirensoftware

Obwohl jedes Tool spezifische Aufgaben erfüllt, bleiben seine Funktionen isoliert, solange sie nicht integriert sind, und der Einfluss auf die allgemeine Sicherheitslage der Organisation ist begrenzt. Sicherheitsvorfall- und Ereignismanagement (SIEM) Das System kann dabei helfen. SIEM-Systeme verarbeiten die Daten aller Sicherheitstools. Abbildung 1 veranschaulicht diese Verbindungen.

Eine SIEM-Lösung analysiert verschiedene Datenquellen und identifiziert potenzielle Bedrohungen durch die Korrelation von Datenpunkten aus unterschiedlichen Tools. Dies wird durch die Anwendungsintegration ermöglicht. Jedes Tool integriert sich in die SIEM-Lösung, um seine Datenquellen auszutauschen. Diese Integration zwischen den Tools bietet eine höhere Sicherheit als ein einzelnes Tool allein.

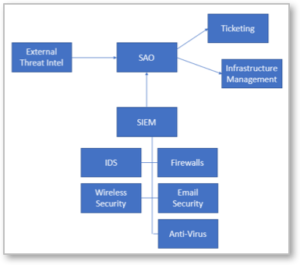

Das Sicherheitskonzept durch Integration lässt sich noch weiter ausbauen mit einem Sicherheitsautomatisierung und Orchestration (SAO)-Lösung. SAO automatisiert die Analyse von Bedrohungen und die Reaktion auf Vorfälle auf einer einzigen Plattform. Abbildung 2 veranschaulicht die Funktionsweise. SAO kann Daten von SIEM-Systemen verarbeiten und Datenfeeds von externen Bedrohungsinformationsquellen integrieren. Anschließend führt es über seine Fallmanagement- und Automatisierungsschnittstelle vordefinierte, orchestrierte Playbooks mithilfe von Ticketsystemen wie JIRA aus.

Sicherheitsintegration vereinfachen

Damit dies funktioniert, muss die Integration einfach, schnell und kostengünstig sein. Sind die Technologien und Prozesse umständlich und proprietär, kann die Integration für eine Sicherheitsumgebung zu teuer werden. Es gibt schlichtweg zu viele bewegliche Teile und notwendige Änderungen, um eine Integration mit hohem Aufwand an proprietären Lösungen oder professionellen Dienstleistungen zu realisieren.

Stattdessen basiert die Sicherheitsintegration auf offenen Standards. Die Details variieren zwar je nach Anbieter, aber die meisten modernen Sicherheitstools, SIEM-Systeme und SAO-Lösungen nutzen RESTful Application Programming Interfaces (APIs) und die JSON-Sprache über HTTP. Mit diesen weit verbreiteten APIs, Sprachen und Protokollen lassen sich die Elemente einer integrierten Sicherheitsumgebung nach Bedarf einfach und problemlos verbinden und wieder trennen.

Sind die Integrationstechnologien und -prozesse umständlich und proprietär, kann die Integration für eine Sicherheitsumgebung zu kostspielig sein.

Abbildung 2 – Eine SAO-Lösung bezieht Daten aus SIEM und seinen integrierten Sicherheitstools und bietet einen zentralisierten, automatisierten Managementprozess für die Reaktion auf Sicherheitsvorfälle.

Integration der Swimlane SAO-Lösung

Swimlanes SAO-Lösung Es automatisiert Sicherheitsabläufe für Unternehmensteams. Es liefert zentralisierte Sicherheitswarnungen sowie Echtzeit-Sicherheitssteuerung und -automatisierung, um automatisch – in Maschinengeschwindigkeit – auf Vorfälle zu reagieren. Dies senkt die mittlere Reparaturzeit (MTTR) drastisch und bietet zusätzlichen Kontext für die weitere Vorgehensweise. Bewerten Sie jede gegebene Warnung..

Zudem können Analysten mithilfe von Swimlanes wiederkehrende Aufgaben automatisieren und so Vorfälle effizienter bearbeiten. Dies steigert die Arbeitszufriedenheit und macht jeden Sicherheitsanalysten effizienter. wesentlich produktiver.

Swimlane wird mitgeliefert Vorkonfigurierte Integrationen mit führenden Cybersicherheitstechnologien Mithilfe gängiger Skriptsprachen und einer RESTful-API ist diese standardbasierte, offene Integrationsfähigkeit äußerst hilfreich, um Organisationen unabhängig von ihrem aktuellen Stand hinsichtlich ihrer Sicherheitsarchitektur und mehrschichtigen Verteidigungsstrategien mit der bestmöglichen Cybersicherheit auszustatten.