Les meilleurs programmes de cybersécurité combinent deux concepts de sécurité fondamentaux : la défense en profondeur et la “ cartographie thermique ” des risques d’impact sur l’activité.” Défense en profondeur Il s'agit de la pratique consistant à mettre en place plusieurs niveaux de contre-mesures afin d'empêcher qu'une faille dans un niveau ne mette en péril l'ensemble du système. Cette approche peut inclure des pare-feu, des contrôles basés sur des règles, la gestion des identités et des accès, la sécurité physique, la biométrie, le chiffrement, gestion des incidents et ainsi de suite.

Les meilleurs programmes de cybersécurité combinent défense en profondeur et cartographie des risques d'impact sur l'activité.“

En revanche, le carte thermique Cette approche permet de dépasser ces différents niveaux de défense et de concentrer les ressources de cybersécurité sur les données les plus critiques. Si une violation de données concernant une base de données particulière est susceptible d'entraîner les dommages les plus importants pour l'entreprise, cette base de données doit bénéficier de la meilleure protection.

Ces composantes aboutissent à une matrice de contre-mesures et de contrôles d'intensité variable pour chacun des outils et manuels de sécurité spécifiques à l'organisation.

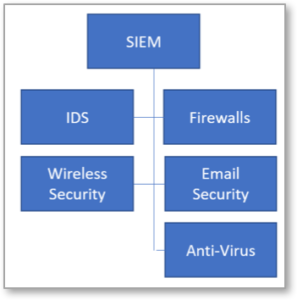

Figure 1 – Intégration entre un système SIEM et les outils de sécurité qui l’alimentent en données.

Intégrer les outils de cybersécurité pour une meilleure défense

Aucun outil de cybersécurité n'est universel. Chaque outil contribue à une solution de sécurité intégrée et globale. Les besoins spécifiques de l'organisation déterminent le fonctionnement et l'interaction de chaque outil, mais leur intégration est indispensable à leur fonctionnement collectif.

Imaginez qu'une organisation emploie :

- Pare-feu

- Dispositifs de sécurité réseau sans fil

- Un système de détection d'intrusion (IDS)

- Sécurité basée sur le courrier électronique

- logiciel antivirus

Bien que chaque outil remplisse des fonctions spécifiques, à moins d'être intégrés, leurs efforts resteront isolés et leur impact sur la sécurité globale de l'organisation sera limité. Gestion des incidents et des événements de sécurité (SIEM) Le système peut s'avérer utile. Les SIEM (Sécurity Information Management Equipment Systems) centralisent les données provenant de chaque outil de sécurité. La figure 1 illustre une méthode de visualisation de ces connexions.

Une solution SIEM analyse de multiples flux de données et identifie les menaces potentielles en corrélant les données provenant de différents outils. Ceci est rendu possible grâce à l'intégration d'applications. Chaque outil s'intègre à la solution SIEM pour partager ses flux de données. Cette intégration entre les outils permet une sécurité supérieure à celle offerte par un outil individuel.

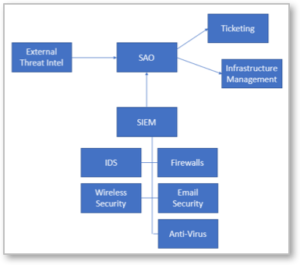

Il est possible de pousser plus loin le scénario de sécurité par l'intégration avec un Automatisation de la sécurité La solution SAO (Straight Overflow Automatisation) automatise l'analyse des menaces et la réponse aux incidents sur une plateforme unique. La figure 2 illustre son fonctionnement. SAO peut recevoir des données des SIEM et combiner des flux de données provenant de sources externes de renseignements sur les menaces. Ensuite, grâce à son interface de gestion des cas et d'automatisation, elle exécute des scénarios prédéfinis et orchestrés via des applications de gestion des tickets comme JIRA.

Simplifier l'intégration de la sécurité

Pour que cela fonctionne, l'intégration doit être simple, rapide et peu coûteuse. Si les technologies et les processus sont complexes et propriétaires, l'intégration risque d'être trop onéreuse pour un environnement de sécurité. Il y a tout simplement trop d'éléments à prendre en compte et de changements à effectuer pour qu'une intégration nécessitant des services propriétaires ou professionnels soit envisageable.

L'intégration de la sécurité repose plutôt sur des standards ouverts. Si les détails varient selon les fournisseurs, la plupart des outils de sécurité modernes, des systèmes SIEM et des solutions SAO utilisent des interfaces de programmation d'applications (API) RESTful et le langage JSON sur HTTP. Grâce à ces API, langages et protocoles largement répandus, il est possible et plus facile de connecter et de reconnecter à volonté les éléments d'un environnement de sécurité intégré.

Si les technologies et les processus d'intégration sont complexes et propriétaires, l'intégration risque d'être trop coûteuse pour un environnement de sécurité.

Figure 2 – Une solution SAO prend les données du SIEM et de ses outils de sécurité intégrés et fournit un processus de gestion centralisé et automatisé pour la réponse aux incidents.

Intégration de la solution Swimlane SAO

Solution SAO de Swimlane Cette solution automatise les opérations de sécurité pour les équipes d'entreprise. Elle fournit des alertes de sécurité centralisées, une orchestration et une automatisation de la sécurité en temps réel pour répondre automatiquement aux incidents, à la vitesse de la machine. Cela réduit considérablement le MTTR et offre un contexte supplémentaire pour… évaluer toute alerte donnée.

De plus, les analystes peuvent automatiser les tâches répétitives grâce à Swimlane afin de gérer les incidents plus efficacement. Cela accroît la satisfaction au travail et rend chaque analyste de sécurité plus performant. beaucoup plus productif.

Swimlane est livré avec intégrations préconfigurées avec les principales technologies de cybersécurité Grâce à l'utilisation de langages de script courants et d'une API RESTful, cette solution d'intégration ouverte, basée sur des normes, s'avère extrêmement utile pour doter les organisations de la cybersécurité la plus efficace possible, quel que soit leur niveau de couverture et leurs capacités de défense en profondeur.