Die richtige Wahl treffen Cybersicherheits-Operationsplattform Eine effektive Bedrohungserkennung, -abwehr und -abwehr ist unerlässlich. Angesichts der zahlreichen verfügbaren Plattformen ist es wichtig, eine zu wählen, die den spezifischen Bedürfnissen und Zielen Ihres Unternehmens entspricht. Dieser Leitfaden erläutert die wichtigsten Faktoren, damit Sie eine fundierte Entscheidung treffen können.

1. Ermitteln Sie Ihren Sicherheitsbedarf durch eine Bewertung Ihrer aktuellen Sicherheitslage

Der erste Schritt bei der Auswahl einer Plattform besteht darin, die aktuelle Sicherheitslage Ihres Unternehmens zu verstehen und etwaige Sicherheitslücken zu identifizieren. Stellen Sie sich dazu folgende Fragen:

- Welchen Hauptbedrohungen ist Ihr Unternehmen ausgesetzt?

- Wie effektiv ist Ihre aktuelle Reaktion auf Sicherheitsvorfälle?

- Kann die Automatisierung bestimmter Aufgaben die Arbeitsbelastung verringern und die Reaktionszeiten verbessern?

Ein wichtiger Aspekt, den es zu berücksichtigen gilt, ist die KI-Automatisierung – wenn Ihr Unternehmen mit einer solchen zu tun hat Mangel an Cybersicherheitskompetenzen oder häufig manuelle Aufgaben übernimmt, eine Plattform, die fortschrittliche KI-Automatisierungsfunktionen bietet, wie zum Beispiel Swimlane-Turbine, wird Ihre betriebliche Effizienz deutlich verbessern.

In der heutigen Bedrohungslandschaft zielen Ransomware und Advanced Persistent Threats (APTs) zunehmend auf Unternehmen jeder Größe ab. Die Wahl einer Plattform mit Funktionen wie KI-gestützter Erkennung und automatisierter Reaktion kann entscheidend für das Management dieser sich wandelnden Risiken sein. Swimlane Turbine optimiert Routineprozesse und ermöglicht Ihrem Team, sich auf strategischere Aufgaben zu konzentrieren.

Die Rolle von SIEM, SOAR und XDR in einer Security Operations Plattform

Bei der Bewertung einer Cybersicherheits-Operationsplattform ist es entscheidend zu verstehen, wie SIEM, SOAR und XDR zu Ihrer gesamten Sicherheitsstrategie beitragen:

- SIEM (Security Information and Event Management) sammelt und wertet Protokolldaten aus, um Sicherheitsereignisse und -vorfälle zu analysieren. Allerdings fehlen ihm häufig automatisierte Reaktionsfunktionen.

- SOAR (Security Orchestration, Automation, and Response) schließt diese Lücke, indem es die Reaktion auf Sicherheitsvorfälle automatisiert und Arbeitsabläufe orchestriert, wodurch es für Sicherheitsteams einfacher wird, große Mengen an Warnmeldungen zu bearbeiten.

- XDR (Extended Detection and Response) bietet einen stärker integrierten Ansatz, indem Daten aus verschiedenen Quellen wie Netzwerk, Cloud und Endpunkt kombiniert werden, wodurch die Bedrohungserkennung über mehrere Vektoren hinweg verbessert wird.

Diese Tools sind zwar leistungsstark, doch ihre Integration in eine einheitliche Plattform mit Automatisierungsfunktionen ist entscheidend für die Effizienzsteigerung. Dank KI und maschinellem Lernen, die in Plattformen wie Swimlane Turbine integriert sind, können Sicherheitsteams prädiktive Analysen nutzen, um Anomalien zu erkennen, bevor diese zu schwerwiegenden Vorfällen eskalieren. Dieser proaktive Ansatz trägt dazu bei, Sicherheitslücken zu verhindern, indem potenzielle Bedrohungen frühzeitig in der Angriffskette identifiziert und abgewehrt werden.

2. Klare Bewertungskriterien entwickeln

Um sicherzustellen, dass Sie die richtige Plattform auswählen, entwickeln Sie klare Kriterien, die auf den Bedürfnissen Ihrer Organisation basieren. Zu den zu berücksichtigenden Faktoren gehören:

- Automatisierungsfunktionen: Kann die Plattform wiederkehrende Aufgaben automatisieren und manuelle Eingriffe reduzieren?

- Skalierbarkeit: Wird die Plattform mit Ihrem Unternehmen mitwachsen, wenn sich Ihre Sicherheitsanforderungen ändern?

- Integration: Lässt sich die Plattform nahtlos in Ihre bestehenden Tools integrieren?

- Branche: Erfüllt die Plattform die spezifischen regulatorischen, Compliance- und Sicherheitsanforderungen Ihrer Branche? Für stark regulierte Branchen wie Regierung, Gesundheitspflege Und Finanzen Es ist unerlässlich, eine Plattform auszuwählen, die das Compliance-Reporting vereinfacht. Swimlane Turbine beispielsweise unterstützt anpassbare Workflows, die Audits und Compliance-Prüfungen optimieren und Unternehmen so mehr Sicherheit bei der Einhaltung regulatorischer Standards geben.

3. Recherche und Vorauswahl potenzieller Anbieter

Im nächsten Schritt recherchieren Sie potenzielle Anbieter und identifizieren diejenigen, die Ihre Bewertungskriterien erfüllen. Achten Sie auf Anbieter mit nachweislicher Erfahrung in der Bereitstellung von Lösungen, die Ihren Zielen entsprechen. Wichtige Aspekte sind:

- Bewährte Skalierbarkeit und Leistungsfähigkeit: Kann die Plattform groß angelegte Operationen effizient bewältigen?

- BenutzerfreundlichkeitIst die Benutzeroberfläche intuitiv bedienbar für Sicherheitsteams mit unterschiedlichem technischen Fachwissen?

4. Führen Sie eine gründliche Due-Diligence-Prüfung durch.

Sobald Sie eine Vorauswahl an Anbietern getroffen haben, ist es an der Zeit, deren Angebote genauer unter die Lupe zu nehmen, indem Sie Folgendes überprüfen:

- Kundenfallstudien: Haben andere Organisationen in Ihrer Branche die Plattform bereits erfolgreich implementiert?

- Reputation des Anbieters: Sind die Plattform und der Anbieter für Innovation und Zuverlässigkeit bekannt?

5. Demo anfordern

Nachdem Sie Ihre Auswahl eingegrenzt haben, fordern Sie Demos von Ihren Favoriten an. Achten Sie während der Demo auf Folgendes:

- Hauptmerkmale: Erfüllt die Plattform Ihre spezifischen Anforderungen, wie z. B. die Automatisierung wichtiger Aufgaben oder die Integration in bestehende Systeme?

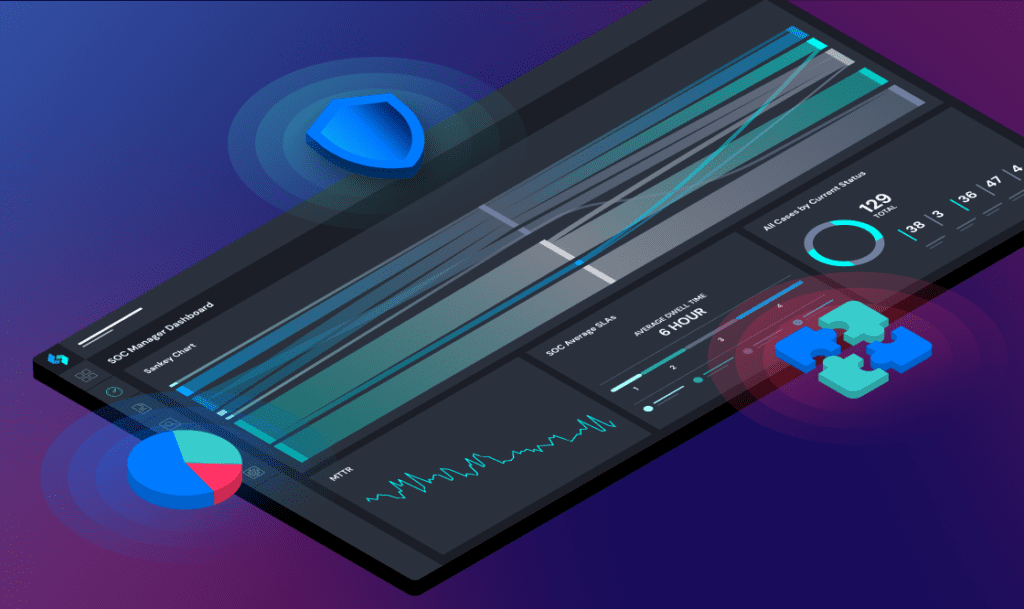

- Intuitives Design & Benutzerfreundlichkeit: Kann Ihr Team die Plattform ohne umfangreiche Schulung bedienen? Fragen Sie bei der Evaluierung der Plattform nach … Sicherheitskennzahlen wie z. B. mittlere Erkennungszeit (MTTD), mittlere Reaktionszeit (MTTR) und Reduzierung der Alarmmüdigkeit.

6. Umsetzungsplan

Die Implementierungsplanung umfasst die Sicherstellung, dass die Plattform in Ihre bestehenden Systeme integriert werden kann und Ihr Team ausreichend geschult ist. Folgende Aspekte sollten dabei berücksichtigt werden:

- Bereitstellungszeitplan: Wie lange wird die Implementierung der Plattform in Ihrem Unternehmen dauern?

- Schulungsressourcen: Bietet der Anbieter ausreichende Schulungen und Unterstützung, um einen reibungslosen Übergang zu gewährleisten?

Die Wahl einer Plattform mit modularem Ansatz, wie beispielsweise Swimlane Turbine, kann die Implementierung vereinfachen, da sie Flexibilität und Anpassungsmöglichkeiten bietet. Dies kann die Bereitstellungszeit deutlich verkürzen und ein schnelleres Onboarding ermöglichen.

7. Klare Kommunikation und Einarbeitung sicherstellen.

Eine klare Kommunikation mit Ihrem Anbieter ist während des Onboarding-Prozesses unerlässlich. Stellen Sie sicher, dass beide Teams in folgenden Punkten übereinstimmen:

- Rollen und Verantwortlichkeiten: Wer wird die Verantwortung für die Überwachung der Implementierung und der täglichen Nutzung der Plattform übernehmen?

- Kontinuierliche Unterstützung: Welchen Support kann der Anbieter nach der Inbetriebnahme der Plattform leisten?

8. Laufende Überwachung und Bewertung

Sobald die Plattform eingerichtet und betriebsbereit ist, ist eine kontinuierliche Überwachung unerlässlich, um sicherzustellen, dass sie den Anforderungen Ihrer Organisation entspricht. Überprüfen Sie regelmäßig:

- Leistung: Verbessert die Plattform die Effizienz und reduziert sie die Kosten? Reaktion auf Zwischenfälle mal?

- Automatisierung: Werden manuelle Aufgaben erfolgreich automatisiert, sodass sich Ihr Team auf wertschöpfendere Tätigkeiten konzentrieren kann?

Warum Ihre Organisation Swimlane wählen sollte

Bei der Evaluierung potenzieller Plattformen für Cybersicherheitsoperationen ist es wichtig, eine Lösung zu wählen, die Ihre aktuellen Sicherheitsanforderungen erfüllt und mit Ihrem Unternehmen mitwachsen kann. Swimlane Turbine zeichnet sich durch seine leistungsstarken KI-Automatisierungsfunktionen aus und bietet:

- Skalierbarkeit: Turbine kann Millionen von Sicherheitsaktionen pro Tag verarbeiten und so sicherstellen, dass Ihr Unternehmen mit den wachsenden Bedrohungen Schritt halten kann.

- KI-Automatisierung: Vereinfacht den Prozess der Automatisierung komplexer Sicherheitsabläufe und reduziert so den Bedarf an manuellen Eingriffen.

- Autonome Integrationen: Turbines umfangreiche Integrationsbibliothek ermöglicht die Anbindung an Ihre bestehenden Tools und vereinfacht so die Verwaltung von Sicherheitsvorgängen über eine einzige Plattform.

Sind Sie bereit, Ihre Sicherheitsabläufe zu transformieren?

Fordern Sie eine Demo von Swimlane Turbine an. Erfahren Sie noch heute, wie KI-gestützte Automatisierung Ihre Strategie zur Abwehr von Bedrohungen verbessern kann.

TAG Cyber Tech Report: Einsatz von KI für die SecOps-Automatisierung

Der Analystenbericht beginnt mit einem kurzen Überblick über den SOAR-Markt und der Geschichte, wie Swimlane sich von einer SOAR- zu einer KI-gestützten Sicherheitsautomatisierungsplattform entwickelt hat. Um Swimlanes KI-Einsatz besser zu verstehen, lesen Sie den vollständigen Bericht.