SOAR-Leitfaden zur Optimierung der Reaktion auf Vorfälle

Ein SOAR-Playbook ist eine vordefinierte, automatisierte Abfolge von maschinell gesteuerten Aktionen, die spezifische Sicherheitsmaßnahmen als Reaktion auf ein Ereignis wie eine SIEM-Warnung oder eine Phishing-Meldung ausführt. Es fungiert als digitaler Workflow, der routinemäßige Aufgaben der Reaktion auf Sicherheitsvorfälle standardisiert und beschleunigt und dabei Anreicherung, Untersuchung und Eindämmung umfasst. Das Hauptziel eines SOAR-Playbooks ist die konsistente und schnelle Bearbeitung von Sicherheitsvorfällen, wodurch menschliche Analysten für die Bearbeitung komplexer und schwerwiegender Bedrohungen freigestellt werden.

Was ist ein SOAR-Playbook?

Ein SOAR-Playbook ist eine vordefinierte Abfolge automatisierter Aktionen, die dazu dient, eine bestimmte Sicherheitsoperation auszuführen, meist als Reaktion auf ein Sicherheitsereignis oder einen Sicherheitsvorfall. Playbooks übersetzen manuelle Aktionen SOC-Analyst Schritte in einen maschinengesteuerten Arbeitsablauf.

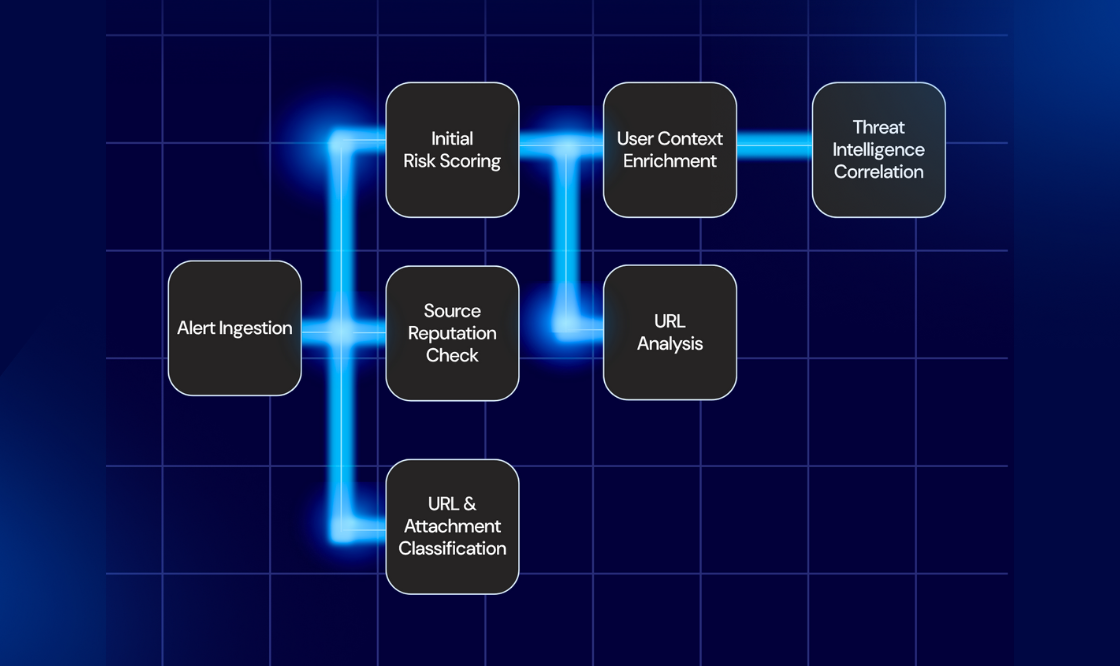

Ein Playbook beginnt mit einem Auslöser, wie beispielsweise einer SIEM-Warnung oder einem gemeldeten Ereignis. Phishing-E-Mail, und führt dann automatisch eine Reihe von Schritten aus, darunter Anreicherung, Untersuchung, Eindämmung und in einigen Fällen, Sanierung.

Agentische KI-Playbooks vs. SOAR-Playbooks

Agentische KI-Automatisierungs-Playbooks revolutionieren heute SOAR-Playbooks. Sie bieten eine flexiblere und benutzerfreundlichere Erstellung, die es Analysten ermöglicht, Workflows schnell zu entwerfen, anzupassen und zu modifizieren, während KI-Agenten oder -Aktionen direkt in das Playbook integriert werden. Agentische KI-Automatisierungs-Playbooks verfolgen dasselbe Ziel wie SOAR-Playbooks und ermöglichen gleichzeitig intelligentere Entscheidungsfindung, dynamische Reaktionen und kontinuierliches Lernen aus sich entwickelnden Bedrohungen.

6 Beispiele aus dem SOAR-Playbook zur Verbesserung der Reaktion auf Vorfälle

Sowohl SOAR-Playbooks als auch agentenbasierte KI-Automatisierung verfolgen das gleiche Ziel, den manuellen Aufwand zu reduzieren und die mittlere Lösungszeit (MTTR) zu verkürzen. Verbesserung der Reaktion auf Vorfälle. Ungeachtet der verwendeten Technologie bleiben die wichtigsten Anwendungsfälle dieselben.

Hier sind sechs Beispiele dafür, wie SOAR-Playbooks die Reaktion auf Sicherheitsvorfälle verbessern und wie agentenbasierte KI-Automatisierung dies noch weiter optimieren kann:

1. Priorisierung und Abwehr von Phishing-E-Mails

Dieses Playbook wird ausgelöst, wenn ein Benutzer eine verdächtige E-Mail meldet. Es extrahiert automatisch URLs und Anhänge, gleicht diese mit verschiedenen Bedrohungsdaten ab, um eine Bedrohungsbewertung zu ermitteln, und fragt anschließend das E-Mail-Gateway ab, um festzustellen, ob die Nachricht an andere Benutzer gesendet wurde. Wird der Inhalt als schädlich bestätigt, isoliert das Playbook die E-Mail automatisch aus allen Postfächern der Organisation und reduziert so das Zeitfenster für eine erfolgreiche Bedrohungsanalyse drastisch. Cyberangriff.

Bringen Sie es mit agentenbasierter KI-Automatisierung auf die nächste Stufe: Analysieren Sie Phishing-Bedrohungen intelligent und gehen Sie dabei über statische Indikatoren hinaus. Das System korreliert gemeldete E-Mails automatisch mit laufenden Kampagnen, erkennt Muster aus vergangenen Phishing-Vorfällen, passt die Risikobewertung dynamisch an Kontextfaktoren an und orchestriert mehrstufige Eindämmungsmaßnahmen über E-Mail-Systeme, Endgeräte und Netzwerkkontrollen hinweg – alles vollautomatisch. Analysten erhalten umgehend umfassende Erkenntnisse, die schnellere Entscheidungen und proaktivere Abwehrmaßnahmen ermöglichen.

2. Eindämmung und Beseitigung von Schadsoftware

Ausgelöst durch eine Warnmeldung von einem Endpunkterkennung und -reaktion (EDR) Wenn das System eine bekannte Malware-Datei erkennt, isoliert dieses Playbook sofort den infizierten Endpunkt vom Netzwerk, um eine seitliche Ausbreitung zu verhindern, sammelt forensische Daten für eine tiefergehende Analyse, aktualisiert automatisch die Firewall-Regeln, um die schädliche Command-and-Control-IP-Adresse (C2) zu blockieren, und benachrichtigt das Sicherheitsteam und den betroffenen Benutzer über die ergriffenen Eindämmungsmaßnahmen.

Bringen Sie es mit agentenbasierter KI-Automatisierung auf die nächste Stufe: Überwachen Sie kontinuierlich anomale Verhaltensweisen im Zusammenhang mit Malware, passen Sie Eindämmungsmaßnahmen automatisch an die Bedrohungsschwere an und koordinieren Sie toolübergreifende Reaktionen in Echtzeit, z. B. die Aktualisierung von Firewalls, Endpunktkontrollen und SIEM-Korrelationsregeln. Erweiterte Playbooks können zudem Muster in verschiedenen Vorfällen erkennen und Analysten so helfen, Malware-Kampagnen vorherzusagen und zu verhindern, bevor sie sich ausbreiten.

3. Priorisierung des Schwachstellenmanagements

Wenn ein Schwachstellenscanner eine neue kritische Schwachstelle identifiziert, greift dieses Playbook ein, um den Geschäftskontext und die Priorität effektiv anzuwenden. Automatisierung des Schwachstellenmanagements; Es reichert die Schwachstellendaten automatisch mit externen Bedrohungsdaten an, um festzustellen, ob die Schwachstelle aktiv ausgenutzt wird, ermittelt, ob das betroffene Asset geschäftskritisch ist, und erstellt dann automatisch ein priorisiertes Ticket in einem Ticketsystem (wie Jira oder ServiceNow) für das Patching-Team, um sicherzustellen, dass die gefährlichsten Schwachstellen zuerst behoben werden.

Bringen Sie es mit agentenbasierter KI-Automatisierung auf die nächste Stufe: Schwachstellen werden automatisch im Kontext bewertet, wobei Bedrohungsdaten aus verschiedenen Quellen, die Kritikalität von Assets und die Auswirkungen auf das Geschäft berücksichtigt werden. Die KI-Automatisierung kann die Prioritäten der Behebungsmaßnahmen dynamisch anpassen, sobald neue Exploits auftreten, automatisch angereicherte Tickets mit umsetzbaren Erkenntnissen für die Patch-Teams generieren und den Fortschritt über verschiedene Tools und Teams hinweg verfolgen. So wird das Schwachstellenmanagement von einer reaktiven Aufgabe zu einem kontinuierlichen, datengestützten Prozess.

4. Anreicherung von SIEM-Warnmeldungen (Security Information and Event Management)

Dieses essentielle Playbook wird durch jede in der Umgebung generierte, umfangreiche oder neuartige Warnung ausgelöst. SIEM; Die Hauptfunktion besteht darin, wichtige Kontextinformationen aus verschiedenen Quellen zu extrahieren, wie z. B. die Benutzeridentität aus Active Directory, den Anlagenbesitzer und die jüngste Anmeldehistorie aus HR/IDP-Systemen, Geodaten und Gerätekonfigurationsdetails. All diese Informationen werden direkt an die SIEM-Warnung angehängt, bevor diese einen Analysten erreicht. Dadurch wird die manuelle Untersuchungszeit verkürzt, da sofort ein vollständiges Bild bereitgestellt wird.

Bringen Sie es mit agentenbasierter KI-Automatisierung auf die nächste Stufe: Automatische Datenabfrage und -korrelation aus verschiedenen Quellen, Lernen aus vergangenen Warnmeldungen und Anreicherung von SIEM-Ereignissen mit prädiktiven Erkenntnissen. Dank agentenbasierter KI erhalten Automatisierungsanalysten kontextbezogene Warnmeldungen mit Handlungsempfehlungen, was die kognitive Belastung und die Untersuchungszeit reduziert. Das System passt sich kontinuierlich an und optimiert automatisch Warnschwellenwerte und Anreicherungsprozesse für eine präzisere und zielgerichtete Vorfallbearbeitung.

5. Reaktion auf Brute-Force-Angriffe

Um Kontoübernahmeversuche zu verhindern, wird dieses Playbook durch mehrere fehlgeschlagene Anmeldeversuche eines einzelnen Benutzers innerhalb kurzer Zeit ausgelöst; es sperrt sofort das Konto des kompromittierten Benutzers über den Identitätsanbieter (IdP), erzwingt bei seinem nächsten Anmeldeversuch eine Passwortzurücksetzung für den Benutzer und alarmiert das Sicherheitsteam zur manuellen Bestätigung und Analyse der Angriffsquelle, wodurch der Angriff effektiv gestoppt wird, bevor er erfolgreich ist.

Bringen Sie es mit agentenbasierter KI-Automatisierung auf die nächste Stufe: Muster, die auf Angriffe auf Anmeldeinformationen in verschiedenen Systemen hindeuten, werden dynamisch erkannt, Reaktionsschwellenwerte automatisch angepasst und mehrstufige Gegenmaßnahmen wie Kontosperrung, risikobasierte Durchsetzung von MFA und Endpunktüberwachung ohne manuelle Genehmigung durchgeführt. Darüber hinaus kann die agentenbasierte KI-Automatisierung Trends bei Vorfällen verfolgen, um neue Bedrohungen zu identifizieren und proaktive Sicherheitsmaßnahmen zu empfehlen.

6. Durchsetzung der Cloud-Sicherheitsrichtlinien

Dieses Playbook wird ausgelöst, wenn in einer Cloud-Umgebung eine Fehlkonfiguration festgestellt wird. Seine wichtigste Aktion besteht darin, die Konfiguration automatisch auf die sichere Basislinie der Organisation zurückzusetzen, den korrekten Sicherheitsstatus wiederherzustellen (z. B. den S3-Bucket auf privat zu stellen), den Verstoß zu Prüfungszwecken zu protokollieren und das zuständige DevOps-Team über die Abweichung von der Richtlinie zu informieren.

Bringen Sie es mit agentenbasierter KI-Automatisierung auf die nächste Stufe: Cloud-Umgebungen werden kontinuierlich auf Fehlkonfigurationen überwacht, Richtlinienverstöße plattformübergreifend automatisch behoben und ein aktueller Compliance-Bericht geführt. Durch die Korrelation von Änderungen mit Bereitstellungspipelines und Risikodaten kann ein KI-gestütztes Automatisierungssystem Warnmeldungen priorisieren, DevOps-Teams mit Handlungsempfehlungen unterstützen und sicherstellen, dass die Cloud-Sicherheit den Unternehmensstandards entspricht – manuelle Eingriffe sind somit überflüssig.

Was ist der Unterschied zwischen einem SOAR-Playbook und einem SOAR-Runbook?

Obwohl die Begriffe oft verwechselt werden, ist ihre Unterscheidung in einem Security Operations Center (SOC) von entscheidender Bedeutung:

| Besonderheit | SOAR-Spielbuch | SOAR-Runbook |

| Natur | Automatisierter Code und Logik. | Manuelle Dokumentation. |

| Ausführung | Ausgeführt von der SOAR-Plattform. | Ausgeführt von einem menschlichen Analysten. |

| Format | Flussdiagramme, YAML/JSON-Definitionen, Integrationen. | Schritt-für-Schritt-Anleitungen, Checklisten, Diagramme. |

| Ziel | Automatisierung und Maschinengeschwindigkeit. | Anleitung und menschliche Standardisierung. |

| Typische Verwendung | Wiederkehrende Aufgaben, Datenanreicherung, Eindämmung. | Komplexe, neuartige oder schwer zu beurteilende Vorfälle. |

Kurz gesagt: Ein Playbook erledigt die Arbeit; ein Runbook beschreibt dem Benutzer, wie diese Arbeit auszuführen ist. Ein Runbook kann Anweisungen für den Fall enthalten, dass ein Playbook fehlschlägt oder eine menschliche Entscheidung erforderlich ist. Da KI-Agenten in produktiven SOC-Umgebungen immer häufiger eingesetzt werden, wird sich die Definition eines Playbooks zwangsläufig erneut ändern. Dieser Wandel ist in agentenbasierten KI-Automatisierungsplattformen bereits Realität, wo Aktionen von KI-Agenten und nicht von traditionellen SOAR-Plattformmechanismen ausgeführt werden.

Die Rolle von SOAR bei der Reaktion auf Zwischenfälle

SOAR (Security Orchestration, Automation, and Response) Die Rolle von SOAR bei der Reaktion auf Sicherheitsvorfälle besteht seit Langem darin, als Kontrollzentrum für Sicherheitsoperationen zu fungieren und die Lücke zwischen der Generierung von Warnmeldungen und der endgültigen Behebung zu schließen. Durch den Einsatz von Playbooks gewährleistet SOAR einen konsistenten, schnellen und messbaren Prozess der Reaktion auf Sicherheitsvorfälle.

- Geschwindigkeit: SOAR führt Aktionen in Sekundenschnelle aus, für die ein Analyst Minuten oder Stunden benötigen würde. Dies ist entscheidend für zeitkritische Ereignisse wie Datenexfiltration oder aktive Malware-Kampagnen.

- Skala: Es ermöglicht einem kleinen SOC-Team, eine große Anzahl täglicher Warnmeldungen zu bearbeiten, ohne von der Informationsflut überwältigt zu werden, und adressiert damit folgende Probleme: Alarmmüdigkeit.

- Konsistenz: Jeder Vorfall dieser Art wird anhand der exakt festgelegten Schritte bearbeitet, wodurch menschliche Fehler reduziert und die Einhaltung der Vorschriften sichergestellt wird.

- Fokus: Durch die Automatisierung von Aufgaben der Stufen 1 und 2 (wie Datenanreicherung, Systemprüfungen und erste Eindämmungsmaßnahmen) ermöglicht SOAR Analysten, sich auf die komplexe Bedrohungsanalyse und strategische Beratung zu konzentrieren. Initiativen zur Cybersicherheit.

Der Wandel hin zu einer agentengesteuerten KI-gestützten Reaktion auf Sicherheitsvorfälle hat begonnen.

Agentic AI-Automatisierung geht bei der Reaktion auf Sicherheitsvorfälle noch einen Schritt weiter. Plattformen wie Swimlane-Turbine Durch die Kombination deterministischer Playbooks mit agentenbasierter KI wird die Art und Weise verändert, wie Playbooks den Kontext analysieren und im Rahmen von Sicherheitsoperationen Maßnahmen ergreifen. Die Schnittstelle zwischen traditioneller Automatisierung und KI-Agenten bietet ein optimales Ergebnis: Deterministische Wenn-Dann-Logik dient dabei als Leitplanke, die es den KI-Agenten ermöglicht, selbstständig an genehmigten Aufgaben zu arbeiten.

Sind Sie bereit, Ihre SOAR-gesteuerten Incident-Response-Playbooks in einen agentenbasierten KI-Automatisierungsansatz umzuwandeln?

TL;DR SOAR-Leitfaden

Ein SOAR-Playbook ist ein automatisierter, maschinengesteuerter Workflow, der die Reaktion auf Sicherheitsvorfälle optimiert, indem er repetitive und zeitaufwändige Aufgaben wie Anreicherung, Eindämmung und Behebung von Sicherheitslücken automatisiert. Ziel ist es, Sicherheitsabläufe zu standardisieren, Reaktionszeiten in Maschinengeschwindigkeit zu erreichen und Analysten für die Bearbeitung komplexer Bedrohungen freizustellen. Der Blog präsentierte sechs Beispiele (Phishing-Triage, Malware-Eindämmung, Priorisierung von Schwachstellen, Anreicherung von SIEM-Warnmeldungen, Abwehr von Brute-Force-Angriffen und Durchsetzung von Cloud-Richtlinien) und hebt den Trend hin zu agentenbasierter KI-Automatisierung hervor. Diese ermöglicht flexiblere, intelligentere und dynamischere Playbooks und baut auf den Kernvorteilen von SOAR auf.

Über SOAR hinauswachsen

Herkömmliche SOAR-Plattformen versprechen Abhilfe, erfüllen diese Erwartungen jedoch oft nicht. Sie kämpfen mit hohem Wartungsaufwand, begrenzten Integrationsmöglichkeiten und unflexiblen Prozessen. Erfahren Sie, was KI-Automatisierung auszeichnet.