Automatisez la réponse aux incidents pour stopper les menaces plus rapidement et faire gagner du temps aux analystes SOC.

La dure réalité est que votre organisation subira une cyberattaque. Vous devez mettre en place des processus, des procédures et des solutions pour en atténuer les conséquences négatives.

Dans la plupart des organisations, les équipes de sécurité opérationnelle (SecOps) sont submergées par ce type d'alertes. En effet, une organisation reçoit en moyenne plus de 11 000 alertes de sécurité par jour. Près de la moitié des équipes de sécurité ont déjà constaté ce phénomène. Une augmentation de 300 % rien que l'année dernière – bien plus que ce qu'une équipe peut gérer efficacement. Par conséquent, jusqu'à 70 % des alertes restent sans suite, alors qu'une seule alerte ignorée peut avoir des conséquences majeures. C'est là qu'une plateforme de réponse aux incidents entre en jeu.

Pour protéger votre organisation et prévenir les violations de données, vous devez créer un plan de réponse aux incidents et choisir une méthode pour trier les alertes plus rapidement.

Les plateformes de réponse aux incidents permettent de simplifier le tri des alertes et d'exécuter votre plan de réponse aux incidents. Ce type de solution permet à votre équipe d'analyser chaque alerte et de garantir votre protection contre les menaces les plus sophistiquées.

Qu'est-ce qu'une plateforme de réponse aux incidents ?

Réponse à un incident Cette plateforme est un logiciel de sécurité qui automatise et prend en charge vos processus de réponse aux incidents.

L'automatisation de votre réponse aux menaces de sécurité permet à votre équipe d'opérations de sécurité de trier les alarmes plus efficacement, de réagir plus rapidement aux événements critiques et d'intégrer de manière transparente vos solutions de sécurité existantes dans un programme de réponse aux incidents plus efficace et plus complet.

Caractéristiques clés d'une plateforme de réponse aux incidents

Un logiciel de réponse aux incidents comporte 4 fonctions clés :

- Automatisation de la sécurité – Automatise les processus manuels et répétitifs de réponse aux incidents pour une intervention et une résolution plus rapides. Les analystes peuvent ainsi se concentrer sur les menaces plus sophistiquées, réduire le temps consacré aux faux positifs et améliorer les délais de réponse.

- Orchestration de la sécurité – Centralise les données des opérations de sécurité provenant de sources multiples dans une interface unique pour accélérer la prise de décision. L'intégration et l'orchestration transparentes de vos outils de sécurité hétérogènes permettent aux analystes SOC d'obtenir une visibilité globale sur l'écosystème de sécurité.

- Gestion de cas – Collecte des données enrichies en temps réel et les centralise dans un tableau de bord pour une gestion simplifiée des alertes. Les analystes n'ont plus besoin de rechercher manuellement les données, ce qui améliore les processus et favorise la standardisation et la conformité.

Signalement Mesurer les performances de votre infrastructure technique est essentiel pour améliorer vos processus de réponse aux incidents. Les outils de reporting vous offrent une vision détaillée de l'efficacité de vos équipes et de vos outils, ce qui vous permet d'établir un retour sur investissement.

Qu’est-ce que l’orchestration, l’automatisation et la réponse en matière de sécurité (SOAR) ?

Automatisation de la sécurité L'automatisation consiste à automatiser certaines parties de votre plan de réponse afin d'éliminer les tâches manuelles fastidieuses et chronophages, tout en permettant à votre équipe SecOps de se concentrer sur les alertes qui comptent vraiment. Orchestration de la sécurité Il s'agit de la coordination et de l'intégration de toutes vos solutions et systèmes de sécurité existants. Une plateforme de réponse aux incidents qui utilise MONTER améliore considérablement la réponse aux incidents en :

- Accroître l'efficacité

- Collecte de données exhaustives pour une meilleure veille sur les menaces

- Centralisation des opérations de sécurité

- Automatisation des tâches chronophages

- Processus de normalisation et de mise à l'échelle

- Amélioration du délai moyen de résolution (MTTR)

Une plateforme de réponse aux incidents, s'appuyant sur l'automatisation de la sécurité et la technologie SOAR, peut améliorer considérablement la gestion des alertes.

Comment créer un plan de réponse aux incidents

Maintenant que vous avez compris comment une plateforme de réponse aux incidents peut vous être utile, il est essentiel de mettre en place un plan de réponse aux incidents complet. Face à la multiplication des menaces, mieux vaut prévenir que guérir lorsqu'il s'agit de réagir à des cyberattaques.

Les organisations doivent établir un plan de réponse aux incidents, puis utiliser une plateforme de réponse aux incidents capable d'exécuter automatiquement certaines parties du plan afin d'accroître leur efficacité.

Éléments essentiels d'un plan de réponse aux incidents

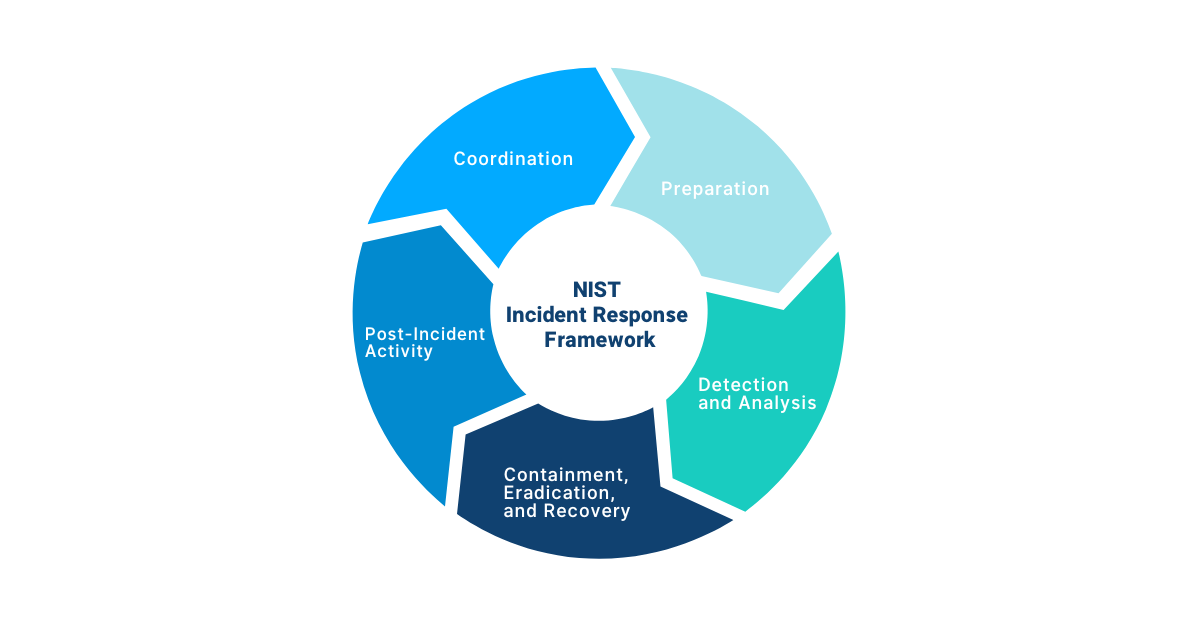

Le Institut national des normes et de la technologie (NIST) offre un cadre utile pour aider les entreprises à établir leurs propres plans de réponse aux incidents.

- Coordination: Quelle que soit la taille d'une organisation, un plan de réponse aux incidents efficace nécessite la coordination des personnes, des processus et des technologies.

- Préparation: Axez votre plan sur des tactiques de prévention telles que l'anticipation des menaces et leur atténuation rapide grâce à des contre-mesures efficaces.

- Détection et analyse : Malheureusement, dans ce contexte de menaces complexe et évolutif, les violations de données sont quasiment inévitables, quelle que soit votre préparation. Vous avez besoin de technologies permettant de détecter rapidement les incidents, d'en évaluer la gravité, de les documenter et d'informer automatiquement les employés chargés de leur traitement.

- Confinement, éradication et rétablissementSi vous êtes victime d'une violation de données, vous devez établir un protocole pour contenir l'incident, le supprimer, récupérer les systèmes affectés et collecter toutes les données pertinentes relatives à l'attaque.

Activités post-incident : L'analyse des données d'attaque permet aux organisations d'identifier les failles de leur stratégie de sécurité actuelle et les points à améliorer. Selon la gravité de l'attaque, les actions menées après l'incident peuvent inclure une collaboration avec des auditeurs, des avocats, des fournisseurs de sécurité, des représentants gouvernementaux, des compagnies d'assurance et d'autres parties prenantes.

En outre, envisagez de créer un manuel de réponse aux incidents Pour mieux définir votre plan. Mais maintenant que vous avez établi un plan de réponse aux incidents solide pour votre SOC, voyons comment coordonner ce plan et votre plateforme.

Coordination de votre plan de réponse aux incidents et de votre plateforme

Les plateformes d'automatisation de la sécurité low-code, comme Swimlane Turbine, offrent des fonctionnalités de réponse aux incidents automatisées qui utilisent SOAR pour améliorer les opérations de sécurité et renforcer la protection de votre organisation. Conformément au cadre NIST recommandé, la plateforme de réponse aux incidents de Swimlane Turbine peut vous aider en :

- Coordination des personnes, des processus et des technologiesL'automatisation de la sécurité low-code vous permet d'intégrer et d'orchestrer toutes les personnes et tous les outils de sécurité que vous utilisez dans vos processus de réponse aux incidents.

- Prévenir les incidents grâce à une préparation adéquateL'automatisation de la sécurité facilite la transformation de tous vos plans en flux de travail automatisés et opérationnels. Cela simplifie l'analyse des alertes et ne requiert une intervention manuelle qu'en cas de nécessité.

- Rationalisation de la détection et de l'analyse : Les solutions SOAR collectent rapidement toutes les données contextuelles issues des plateformes de sécurité, les analysent et génèrent un plan d'action. De plus, elles peuvent exécuter automatiquement certaines actions préventives afin d'accélérer l'analyse et de reproduire les pratiques de votre équipe de sécurité.

- Accélérer le confinement, l'éradication et le rétablissementRapidité et productivité sont essentielles pour contenir, éradiquer et restaurer les systèmes informatiques. SOAR contribue à accroître l'efficacité en faisant gagner un temps précieux lors de la réponse aux incidents et de la détection des menaces, grâce à une interface centralisée fournissant à votre équipe SecOps toutes les données critiques.

Soutenir les discussions stratégiques post-incident : En cas de faille de sécurité au sein de votre organisation, il est crucial d'identifier les mesures à prendre pour éviter qu'un incident similaire ne se reproduise. Les solutions SOAR collectent toutes les données contextuelles et génèrent des rapports automatisés sur les incidents de cybersécurité.

Réponse avancée aux incidents

Swimlane Turbine vous offre une plateforme de réponse aux incidents robuste, basée sur une technologie SOAR low-code, facile à utiliser, à gérer et à faire évoluer. Inutile de remplacer vos solutions de sécurité existantes. L'API de Turbine vous permet d'intégrer des solutions et d'exploiter leurs fonctionnalités. Vous n'aurez plus jamais à craindre qu'une alerte manquée ne provoque une faille de sécurité au sein de votre organisation. Répondre à chaque alerte et veillez à ce que votre entreprise soit protégée contre les menaces internes et externes.

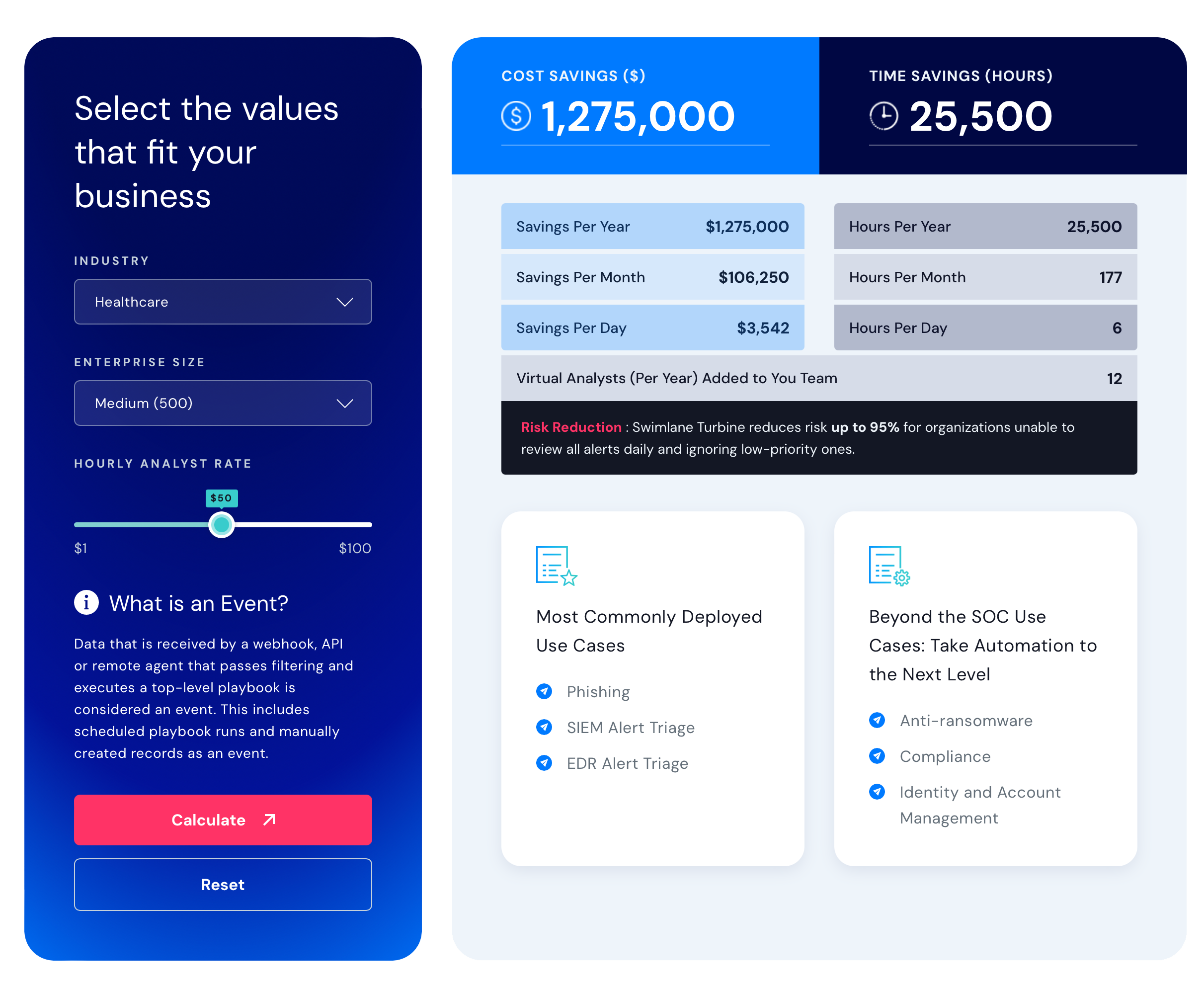

Calculateur de retour sur investissement Swimlane

Estimez les économies que vous pouvez réaliser avec Swimlane Turbine.