A ideia de cortar SOC Reduzir o tempo de criação de estratégias pela metade é bastante tentador. Não existe um processo mágico passo a passo que proporcione esse resultado. Em vez disso, a solução reside em ter as capacidades tecnológicas certas à sua disposição. Automação de segurança de baixo código As plataformas incluem muitos recursos sem código, ao mesmo tempo que oferecem a capacidade de executar scripts Python para automação avançada.

Uma plataforma para inventores

Turbina Swimlane Turbine é uma plataforma de automação de segurança de baixo código – uma plataforma para inventores. Ela permite que orquestradores desenvolvam casos de uso de segurança complexos sem a necessidade de escrever códigos complicados. O Turbine capacita desenvolvedores de segurança a enfrentar desafios complexos de segurança por meio de uma experiência eficiente de criação de playbooks sem código. Com o Turbine, analistas podem automatizar sem conhecimento extenso de programação, enquanto orquestradores podem desenvolver e depurar mais rapidamente. Continue lendo este blog para saber mais sobre os recursos e funcionalidades sem código que possibilitam a criação de casos de uso completos de ponta a ponta em apenas 25 minutos.

Por que a personalização é fundamental

Centro de operações de segurança Equipes (SOC) Possuem o potencial de solucionar seus desafios mais complexos por meio da automação. Para aproveitar ao máximo o poder da automação e a capacidade de adaptação, é imprescindível possuir a adaptabilidade inerente para ajustar e personalizar o código conforme necessário.

Para organizações com restrições de tempo e recursos, plataformas de baixo código como o Turbine surgem como uma opção vantajosa, encontrando um equilíbrio harmonioso. Essas plataformas atendem organizações que reconhecem a complexidade de certos casos de uso em suas operações, entendendo que fluxos de trabalho predefinidos podem não abranger todo o espectro de suas necessidades.

Recursos sem código

A Turbine oferece uma gama de soluções poderosas sem código. manual Funcionalidades como teste de ações, estruturas condicionais if/else, loops, variáveis, chatbots com inteligência artificial (IA), entradas em Python e condições. Essas funcionalidades agilizam o desenvolvimento de casos de uso complexos e permitem que os orquestradores:

- Automatize processos complexosA experiência da Turbine na criação de playbooks sem código ajuda a reduzir o risco de erros humanos, aumentando a precisão e a confiabilidade geral.

- Testes pré-açãoO Turbine permite que os usuários testem ações antes da implementação, garantindo que os fluxos de trabalho funcionem conforme o esperado e que os erros sejam detectados no início do processo.

- Mapeamentos de Esquema AvançadosO Turbine oferece suporte a mapeamentos de esquemas sofisticados, facilitando a transformação e manipulação de dados em fluxos de trabalho.

Transformações AvançadasCom suas amplas funcionalidades, o Turbine permite que transformações complexas de dados sejam realizadas sem esforço, simplificando as tarefas de processamento de dados.

Em resumo, os recursos avançados do Turbine permitem uma abordagem sem código para a criação de fluxos de trabalho complexos, resultando em redução de erros, testes eficientes e manipulação sofisticada de dados. Para ilustrar como esses recursos se combinam em um cenário real, aqui está um exemplo de como criar playbooks para Automação de phishing.

Como prevenir ataques de phishing de forma eficaz

Nos dias de orquestração, automação e resposta de segurança (SOARUm caso de uso de triagem de phishing exigiria milhares de linhas de código. Hoje, automação de segurança de baixo código As plataformas tornam possível construir esse caso de uso por meio de uma experiência totalmente sem código.

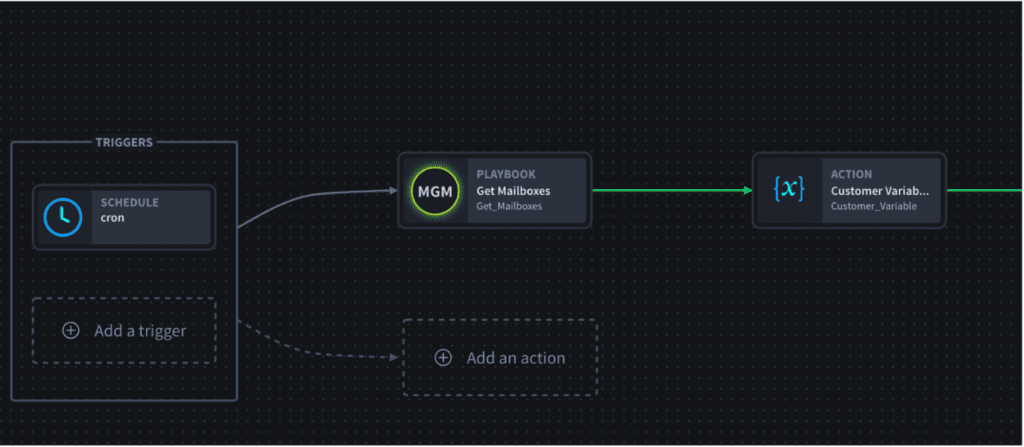

Agora, vamos analisar um exemplo de um cenário de phishing com e-mails fraudulentos que exploram anexos do Gmail. Este caso de uso pode descrever como um atacante envia anexos de e-mail fraudulentos ou se passa por um varejista online popular para enganar os destinatários, levando-os a clicar em um link malicioso e inserir suas informações de login, comprometendo suas contas. Aqui está um resumo passo a passo dos gatilhos e ações neste cenário.

- Recuperar caixas de e-mail de clientesObtenha uma lista das caixas de e-mail dos clientes que devem ser processadas.

- Iteração do ClientePercorra a lista de clientes, definindo uma variável de cliente para cada caixa de correio do cliente.

- Recuperar endereços de e-mail: Para cada cliente, colete os endereços de e-mail de suas respectivas caixas de entrada.

- Recuperação de detalhes de e-mailPercorra os endereços de e-mail, recuperando os detalhes completos de cada e-mail.

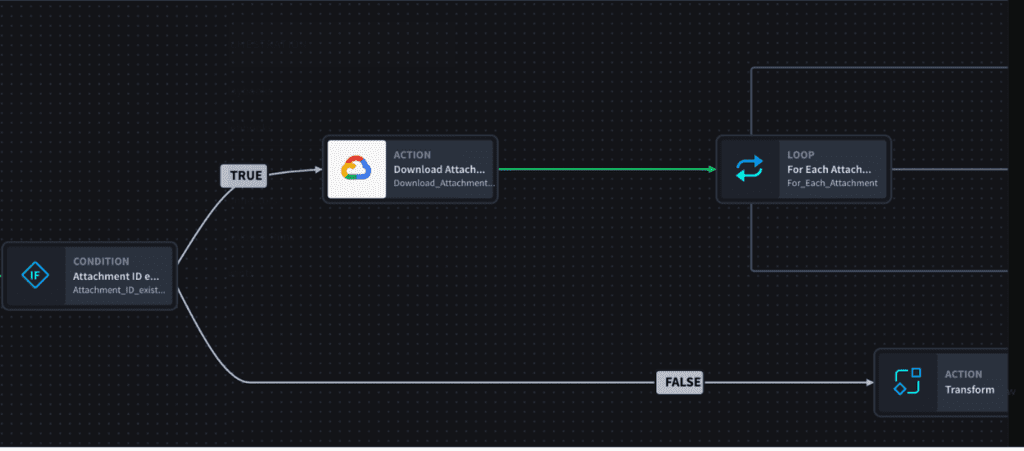

- Manuseio de acessóriosVerifique se um e-mail contém anexos; em caso afirmativo, baixe os anexos. Se não houver anexos, crie um registro.

- Iteração de anexoAnalise a lista de anexos baixados e, para cada anexo, verifique se está compactado (em formato ZIP). Se estiver compactado, descompacte-o; caso contrário, crie um registro para ele.

Confira este diagrama para uma ilustração visual de como usar recursos de automação sem código para prevenir ataques de phishing.

Resultados

A triagem de phishing é fundamental. SOC caso de uso para todos Clientes da Swimlane. Soluções anti-phishing pré-construídas estão disponíveis para todos os clientes da Swimlane como base, mas os recursos sem código facilitam a personalização. A facilidade do modelo sem código e o poder do Python tornam a automação de segurança com pouco código a solução perfeita para organizações que planejam estender a automação a casos de uso avançados, como fraude e segurança cibernética. Gestão de casos SOAR, segurança física, ou ameaça interna.

Esse triagem de phishing O caso de uso foi testado por muitos clientes. Em média, nossos clientes que utilizam os recursos "no-code" da Turbine relataram: Economia de tempo 50%. Agora eles são capazes de Crie casos de uso completos de ponta a ponta em 25 minutos em vez de 56 minutos.

Os clientes da Swimlane estão se divertindo muito criando manuais de jogo com o Turbina Swimlane. Se você ainda não teve a oportunidade de explorar o Swimlane Turbine, recomendamos que solicite uma demonstração aqui.

Demonstração de turbina de raia

Veja como o Swimlane Turbine pode ajudar você e sua equipe de SecOps a hiperautomatizar processos solicitando uma demonstração abaixo.