L'idée de couper SOC Réduire de moitié le temps de création des stratégies est une perspective alléchante. Il n'existe pas de méthode miracle pour y parvenir. La solution repose plutôt sur la maîtrise des technologies adéquates. Automatisation de la sécurité à faible code Ces plateformes incluent de nombreuses fonctionnalités sans code tout en offrant la possibilité d'exécuter des scripts Python pour une automatisation avancée.

Une plateforme pour les inventeurs

Turbine de couloir de nage Turbine est une plateforme d'automatisation de la sécurité low-code, conçue pour les inventeurs. Elle permet aux orchestrateurs de développer des cas d'usage de sécurité complexes sans avoir à écrire de code compliqué. Turbine permet aux développeurs de sécurité de relever des défis de sécurité complexes grâce à une expérience de création de playbooks no-code efficace. Avec Turbine, les analystes peuvent automatiser sans connaissances approfondies en programmation, tandis que les orchestrateurs peuvent développer et déboguer plus rapidement. Poursuivez votre lecture pour découvrir les fonctionnalités no-code qui permettent de créer des cas d'usage complets de bout en bout en seulement 25 minutes.

Pourquoi la personnalisation est essentielle

centre des opérations de sécurité (SOC) équipes L'automatisation leur permet de relever leurs défis les plus complexes. Pour exploiter pleinement cette puissance et cette capacité d'adaptation, il est impératif de posséder l'adaptabilité intrinsèque nécessaire pour personnaliser le code selon les besoins.

Pour les organisations confrontées à des contraintes de temps et de ressources, les plateformes low-code comme Turbine constituent une option avantageuse, offrant un juste équilibre. Ces plateformes s'adressent aux organisations conscientes de la complexité de certains cas d'usage au sein de leurs opérations, et qui reconnaissent que les flux de travail prédéfinis ne couvrent pas nécessairement l'ensemble de leurs besoins.

Fonctionnalités sans code

Turbine propose une gamme de puissants outils sans code manuel de jeu des fonctionnalités telles que les tests d'actions, les instructions if/else, les boucles, les variables, les chatbots d'intelligence artificielle (IA), les entrées Python et les conditions. Ces fonctionnalités accélèrent le développement de cas d'utilisation complexes et permettent aux orchestrateurs de :

- Automatiser les processus complexesL'expérience de Turbine en matière de création de playbooks sans code contribue à réduire le risque d'erreurs humaines, améliorant ainsi la précision et la fiabilité globales.

- Tests préalables à l'actionTurbine permet aux utilisateurs de tester les actions avant leur mise en œuvre, garantissant ainsi que les flux de travail fonctionnent comme prévu et que les erreurs sont détectées au plus tôt dans le processus.

- Mappages de schémas avancésTurbine prend en charge des mappages de schémas sophistiqués, facilitant la transformation et la manipulation des données au sein des flux de travail.

Transformations avancéesGrâce à ses nombreuses fonctionnalités, Turbine permet d'effectuer sans effort des transformations de données complexes, rationalisant ainsi les tâches de traitement des données.

En résumé, les fonctionnalités avancées de Turbine permettent une approche sans code pour la création de flux de travail complexes, ce qui réduit les erreurs, optimise les tests et assure une gestion sophistiquée des données. Pour illustrer comment ces fonctionnalités s'articulent dans un scénario concret, voici un exemple de création de playbooks pour Automatisation du phishing.

Comment prévenir efficacement les attaques de phishing

À l'ère de l'orchestration de la sécurité, de l'automatisation et de la réponse (MONTERUn cas d'utilisation de triage de phishing aurait nécessité des milliers de lignes de code. Aujourd'hui, automatisation de la sécurité à faible code Les plateformes permettent de mettre en œuvre ce cas d'utilisation grâce à une expérience entièrement sans code.

Prenons l'exemple d'une attaque par hameçonnage utilisant des courriels frauduleux exploitant les pièces jointes Gmail. Ce cas d'usage décrit comment un attaquant envoie des pièces jointes frauduleuses ou se fait passer pour un site de vente en ligne populaire afin d'inciter les destinataires à cliquer sur un lien malveillant et à saisir leurs identifiants, compromettant ainsi leurs comptes. Voici le détail des déclencheurs et des actions de ce scénario.

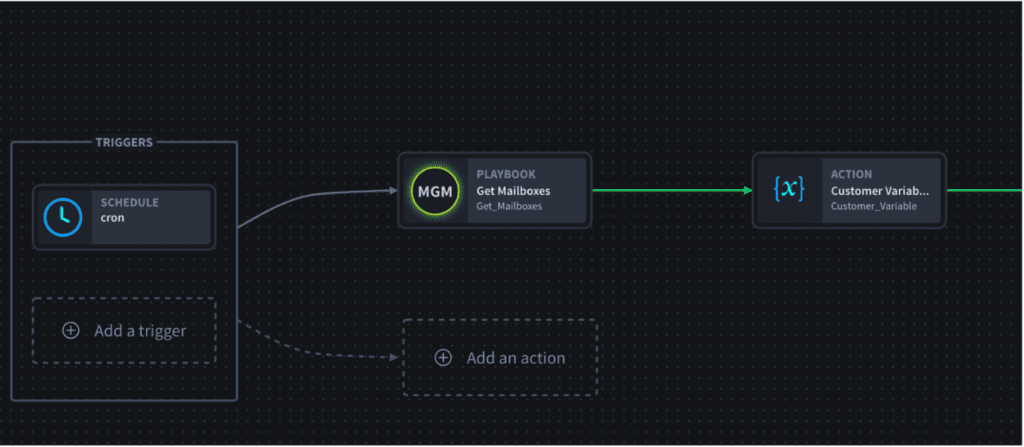

- Récupérer les boîtes mail des clientsObtenir une liste des boîtes mail des clients à traiter.

- Itération clientParcourir la liste des clients et définir une variable client pour chaque boîte aux lettres client.

- Récupérer les identifiants de messagerie : Pour chaque client, collectez les adresses électroniques dans leur boîte de réception respective.

- Récupération des détails de l'e-mail: Parcourez les adresses e-mail et récupérez les détails complets de chaque e-mail.

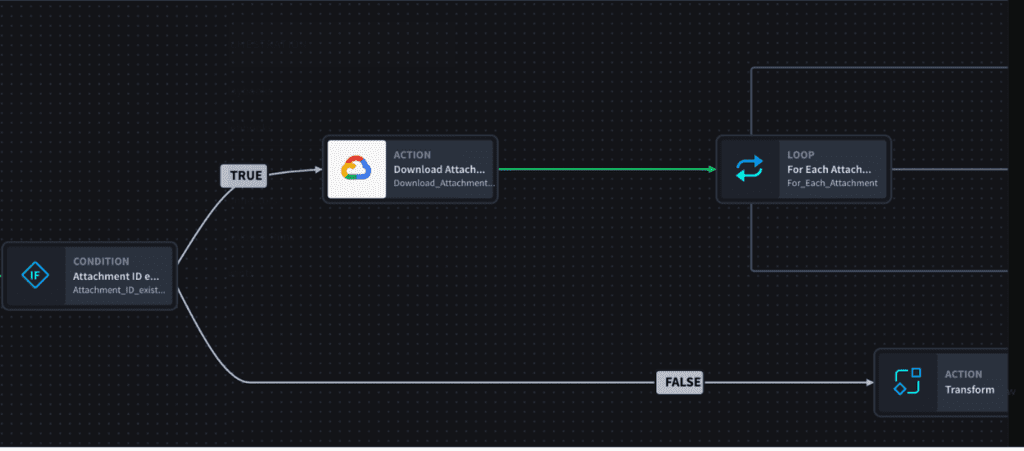

- Gestion des pièces jointesVérifiez si un courriel contient des pièces jointes ; si oui, téléchargez-les. S’il n’y a pas de pièces jointes, créez un enregistrement.

- Itération de l'attachementParcourez la liste des pièces jointes téléchargées et, pour chacune d'elles, vérifiez si elle est compressée. Si c'est le cas, décompressez-la ; sinon, créez une fiche descriptive.

Ce schéma illustre visuellement comment utiliser les fonctionnalités d'automatisation sans code pour prévenir les attaques de phishing.

Résultats

Le triage des tentatives d'hameçonnage est fondamental SOC cas d'utilisation pour tous clients de Swimlane. Des solutions anti-phishing préconfigurées sont disponibles pour tous les clients Swimlane, mais leur personnalisation est facilitée par l'absence de code. La simplicité du no-code et la puissance de Python font de l'automatisation de la sécurité low-code la solution idéale pour les organisations qui envisagent d'étendre l'automatisation à des cas d'utilisation avancés comme la fraude. Gestion de cas SOAR, la sécurité physique, ou menace interne.

Ce triage des tentatives d'hameçonnage Ce cas d'utilisation a été testé par de nombreux clients. En moyenne, nos clients qui tirent parti des fonctionnalités sans code de Turbine ont signalé Gain de temps avec 50%. Ils sont désormais capables de Créez des cas d'utilisation complets de bout en bout en 25 minutes au lieu de 56 minutes.

Les clients de Swimlane prennent beaucoup de plaisir à créer des playbooks avec Turbine de couloir de nage. Si vous n'avez pas encore eu l'occasion de découvrir Swimlane Turbine, nous vous encourageons à demander une démonstration ici.

Démonstration de la turbine Swimlane

Découvrez comment Swimlane Turbine peut vous aider, vous et votre équipe SecOps, à hyperautomatiser vos processus en demandant une démonstration ci-dessous.