Automação: os profissionais de tecnologia adoram porque libera seu tempo cada vez mais escasso, e os líderes adoram porque os ajuda a serem melhores. ROI tanto em tecnologia quanto em recursos humanos. Então, por que não estamos simplesmente automatizando tudo? Porque automação de segurança Ainda pode ser difícil devido aos dados com os quais temos que trabalhar e aos vários esquemas em que se apresentam. Simplificando, esquemas de dados são uma forma de organizar, relacionar e armazenar dados. Podem ser considerados as linguagens que nossas tecnologias falam; assim como os humanos falam muitos idiomas, o mesmo acontece com a tecnologia. Mas por que isso ocorre e como isso se reflete na tecnologia? Turbina Swimlane Como lidar com esse desafio de dados?

Vamos dar uma rápida olhada na história das operações de segurança (SecOps).

Registros: Já vimos esse filme antes

Como profissionais de centro de operações de segurança (SOC), Uma das nossas principais preocupações sempre foi a visibilidade, o que significava obter logs de tudo. No entanto, embora tivéssemos um protocolo padrão, comprovado e bem documentado para movimentar logs (syslog) que nos ajudava a levá-los aonde precisávamos, o que NÃO tínhamos era um formato padrão para os logs. Cada desenvolvedor de cada aplicação, relacionada à segurança ou não, podia formatar seus logs da maneira que bem entendesse; bastava TRANSMITIR via protocolo syslog, o que quase sempre faziam.

Então, obter os logs da origem para o agregador, seja um coletor syslog ou, posteriormente, um SIEM O sistema era simples. Mas, uma vez implementado, dependíamos de uma lógica de análise de logs integrada para inserir automaticamente os dados relevantes nos campos corretos, ou tínhamos que escrever esses analisadores nós mesmos. Caso contrário, não conseguíamos entender o que estávamos vendo, o que tornava os dados complexos e praticamente inúteis.

SOAR: Quanto mais as coisas mudam…

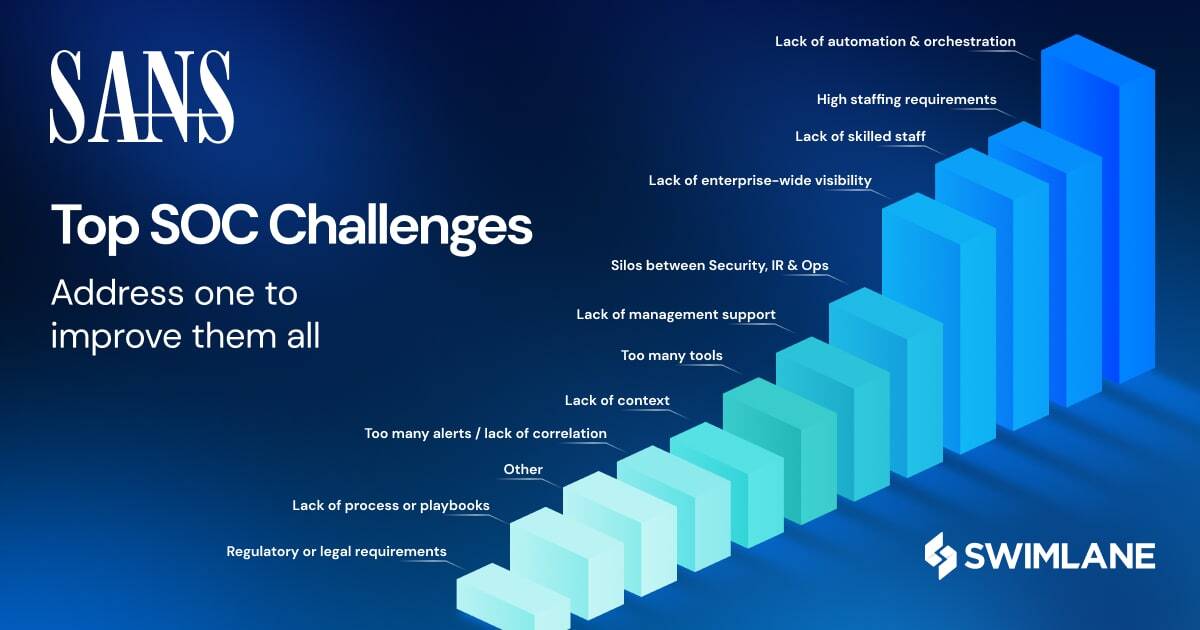

Ainda hoje enfrentamos esse desafio com Plataformas SOAR, Porque eles estão fazendo as mesmas coisas com os mesmos tipos de dados, mas com propósitos aprimorados e ampliados. No passado, queríamos apenas extrair e organizar "dados estruturados", ou seja, logs. Hoje, o problema envolve desafios adicionais porque não estamos apenas extraindo e lendo dados estruturados; também estamos lidando com quantidades crescentes do que eu chamaria de dados semiestruturados por meio de uma infinidade de... APIs REST, Além disso, também estamos ingerindo dados via webhooks. Continue lendo abaixo para conhecer algumas das maneiras pelas quais as plataformas de automação de segurança aprimoradas por IA são diferentes e ajudam a resolver esse problema clássico de SOAR. Desafio SOC.

Lidando com sinais…

A automação requer algum tipo de "sinal" para acionar ações adicionais. Em SecOps, os sinais geralmente são alertas de algum tipo, como os que se originam de sistemas de detecção de endpoints, sistemas SIEM, firewalls de última geração ou segurança na nuvem sistemas. No entanto, os sinais podem assumir outras formas, como descobertas de vulnerabilidades, superfície de ataque eventos, alertas de resposta de OT ou até mesmo eventos orientados a processos, como novas solicitações de usuários para provisionamento de identidade e novas solicitações de compilação que exigem verificação de aplicativos.

O problema com esses sinais, assim como com nossos antigos registros, é que eles são escritos por desenvolvedores diferentes, com requisitos distintos e sem um padrão ou estrutura específica. Como resultado, Equipes de SecOps Muitas vezes, as pessoas enfrentam os mesmos tipos de desafios ao lidar com esses dados quando buscam automatizá-los: o que é importante nesse amontoado de dados que acabei de receber?

…E sobrepondo ações

Além disso, muitas vezes estamos enviando dados e até mesmo ações de volta para um conjunto diferente de APIs REST ou webhooks. Assim como acontece com o syslog para logs, todos eles padronizam o JSON sobre HTTP como principal mecanismo de transferência, mas cada sistema mantém seus próprios endpoints, campos e expectativas de formato de dados exclusivos. Isso significa que agora não só precisamos analisar os dados recebidos das ferramentas de origem, como também os dados de saída, devidamente analisados e formatados, para que possamos tomar medidas eficazes e eficientes com outras ferramentas que são partes essenciais do nosso processo e fluxos de trabalho. Se a ferramenta receptora não conseguir entender o que estamos enviando, simplesmente apresentará um erro ou, pior ainda… ”lixo entra, lixo sai”, de fato.

Como a Turbine pode ajudar?

Então, o que você pode encontrar em Turbina Swimlane Isso ajuda os desenvolvedores e orquestradores a superarem com mais rapidez e facilidade esses desafios constantes de formato de dados?

Componentes específicos do fornecedor

Componentes representam uma grande melhoria dentro de Tela da Turbina, o estúdio de criação de playbooks de baixo código. Eles têm um papel cada vez mais importante a desempenhar, especialmente quando falamos de ingestão de dados. A Swimlane sempre se concentrou em criar os conectores e integrações necessários para todas as ferramentas que nossos clientes usam. Estamos elevando esse compromisso a um novo patamar com componentes específicos para cada fornecedor.

Considere esses componentes de fornecedores como conectores turbinados. É claro que eles fornecem o conector e ações integradas para interagir com esses sistemas, mas também incluem um conjunto de playbooks que aplicam lógica de negócios de back-end para extrair, transformar, formatar e mapear os dados automaticamente, tornando-os disponíveis de forma rápida e fácil em qualquer lugar do Turbine. Assim, para a maioria dos aplicativos e plataformas de segurança comuns, a ingestão e a integração de dados podem ser concluídas em minutos, em vez de horas ou dias.

Ações nativas simples para manipulação de dados

As ações nativas do Swimlane Turbine sempre ofereceram recursos revolucionários no tratamento de dados, e mantemos essa tradição com nossas ações nativas de manipulação de dados. Os principais recursos de transformação do Turbine são baseados em JSONata, que às vezes pode ser complexo, mas implementamos uma interface gráfica para que mesmo quem não está familiarizado com os detalhes das transformações JSONata avançadas possa criá-las de forma rápida e fácil.

Inferência de esquema de IA Hero

IA do Herói da Faixa de Natação é uma coleção de inovações aprimoradas por IA disponíveis na plataforma de automação de segurança Turbine. A inferência de esquema é um dos primeiros recursos em que a Swimlane aplicou inteligência artificial de maneiras que realmente elevam o nível do uso da automação de segurança aprimorada por IA como um verdadeiro multiplicador de força diretamente em um aplicativo. Digamos que você tenha uma nova entrada de dados de uma ação, mas não haja um componente disponível, então ela chega como um bloco bruto de JSON.

A inferência de esquema do Hero AI sabe quais campos e tipos de campos você usa no Turbine e, em seguida, consegue ler o JSON recebido e sugerir automaticamente mapeamentos que correspondam aos campos de entrada relevantes nos campos de esquema dos quais você já depende. Melhor ainda, faz isso sem que você precise pedir ajuda diretamente.

Chatbots de IA Hero com conversão de texto em código

Os chatbots oferecem uma capacidade comprovada de integrar de forma rápida e fácil o poder da IA no trabalho diário. Eles são particularmente úteis para simplificar necessidades complexas do usuário. O mapeamento de esquemas é uma coisa, mas muitas vezes nós, como desenvolvedores, ainda precisamos ser capazes de realizar ações mais avançadas com os dados que manipulamos em nossos processos. Para facilitar isso, utilizamos os chatbots de texto para código da Hero AI no Turbine para permitir que os usuários solicitem transformações e formatações de dados específicas, traduzidas para Python.

Por exemplo, o usuário pode simplesmente perguntar ao chatbot Hero AI: “Escreva uma transformação em Python que extraia os campos 'src_addr', 'dst_addr', 'application' e 'ts' de uma entrada, formate o conteúdo do campo 'ts' em um formato ISO 8601 e verifique se os campos 'src_addr' e 'dst_addr' não são endereços RFC 1918.‘ O chatbot responderia então com o código Python relevante para o usuário aplicar conforme necessário.

Nunca se conforme com o status quo das operações de segurança.

Você precisa do seu automação de segurança A plataforma deve ser tão flexível quanto você precisa, mas também o mais simples possível. Esse equilíbrio é importante para que mais funcionários possam aproveitá-la. Isso também exige lidar com conjuntos de dados flexíveis e diversos de uma forma igualmente simples e gerenciável. Os recursos e funcionalidades combinados descritos acima permitem que o Turbine atue como a Pedra de Roseta do SecOps, possibilitando que nossos clientes alcancem o equilíbrio perfeito entre flexibilidade e simplicidade. Nosso compromisso com o paradigma de baixo código do Turbine comprova isso. Nossa plataforma nunca é meramente "boa o suficiente".

Pesquisa do Centro de Operações de Segurança da SANS

Os Centros de Operações de Segurança (SOCs) continuam a evoluir e aprimorar suas capacidades, arquiteturas e estratégias de gerenciamento à medida que o cenário de ameaças se transforma. A Pesquisa SANS SOC de 2024, elaborada por Chris Crowley, analisa dados de equipes de SOC globais para identificar desafios comuns e como os líderes pretendem recalibrar seus planos de curto e longo prazo.