L'automatisation : les techniciens l'adorent car elle leur libère du temps, de plus en plus précieux, et les dirigeants l'apprécient car elle les aide à s'améliorer. retour sur investissement sur les plans technologique et des ressources humaines. Alors pourquoi ne pas tout automatiser ? Parce que automatisation de la sécurité Cela peut encore s'avérer complexe en raison des données à traiter et des différents schémas utilisés. En termes simples, les schémas de données permettent d'organiser, de relier et de structurer les données. On peut les comparer aux langages que parlent nos technologies ; tout comme les humains parlent plusieurs langues, il en va de même pour la technologie. Mais pourquoi et comment ? Turbine de couloir de nage comment relever ce défi lié aux données ?

Jetons un bref coup d'œil à l'histoire des opérations de sécurité (Opérations de sécurité).

Journal de bord : On a déjà vu ce film.

Comme praticiens des centres d'opérations de sécurité (SOC), L'une de nos principales préoccupations a toujours été la visibilité, ce qui impliquait de collecter les journaux de toutes les applications. Cependant, bien que nous disposions d'un protocole standard, éprouvé et bien documenté pour le transfert des journaux (syslog), nous permettant de les acheminer là où nous le souhaitions, nous n'avions pas de format standard pour ces journaux. Chaque développeur, quelle que soit l'application, qu'elle soit liée à la sécurité ou non, pouvait formater ses journaux comme il le souhaitait ; il lui suffisait de les transmettre via le protocole syslog, ce qu'il faisait presque systématiquement.

Ainsi, récupérer les journaux de la source vers l'agrégateur, qu'il s'agisse d'un collecteur syslog ou, plus tard, d'un SIEM Le système était simple en apparence. Mais une fois en place, nous étions dépendants soit d'une logique d'analyse des journaux intégrée pour placer automatiquement les données pertinentes dans les champs appropriés, soit de développer nous-mêmes ces analyseurs. Sans cela, nous ne pouvions pas interpréter les données, ce qui les rendait difficiles à gérer et quasiment inutilisables.

SOAR : Plus les choses changent…

Nous constatons encore ce défi aujourd'hui avec Plateformes SOAR, En effet, ils effectuent les mêmes opérations avec les mêmes types de données, mais avec des objectifs plus ambitieux et plus étendus. Auparavant, nous souhaitions simplement extraire et organiser des “ données structurées ”, c’est-à-dire des journaux. Aujourd’hui, le problème se complexifie car nous ne nous contentons plus d’extraire et de lire des données structurées ; nous devons également gérer des volumes croissants de données que j’appellerais semi-structurées, via une multitude de… API REST, De plus, nous ingérons également des données via des webhooks. Poursuivez votre lecture pour découvrir en quoi les plateformes d'automatisation de la sécurité améliorées par l'IA diffèrent et contribuent à résoudre ce problème classique de SOAR et Défi SOC.

Traiter les signaux…

L'automatisation nécessite un “ signal ” pour déclencher des actions supplémentaires. En SecOps, les signaux sont généralement des alertes, comme celles provenant des systèmes de détection des terminaux, des systèmes SIEM, des pare-feu de nouvelle génération, etc. sécurité du cloud systèmes. Cependant, les signaux peuvent prendre d'autres formes, comme la découverte de vulnérabilités, surface d'attaque événements, alertes de réponse OT, ou même événements orientés processus comme les nouvelles demandes d'utilisateurs pour la création d'identité et les nouvelles demandes de compilation nécessitant une analyse de l'application.

Le problème avec ces signaux, tout comme avec nos anciens journaux, c'est qu'ils sont écrits par différents développeurs ayant des exigences différentes et sans norme ni cadre spécifique. Par conséquent, Équipes SecOps Ils sont souvent confrontés aux mêmes types de défis lorsqu'ils cherchent à automatiser ces processus : qu'est-ce qui est important dans ce tas de données que je viens de recevoir ?

…Et superposition d’actions

De plus, nous renvoyons souvent des données, voire des actions, à un autre ensemble de API REST ou des webhooks. Tout comme pour syslog, tous ces systèmes utilisent JSON sur HTTP comme principal mécanisme de transfert, mais chacun conserve ses propres points de terminaison, champs et formats de données. Cela signifie que nous devons désormais analyser non seulement les données entrantes provenant des outils sources, mais aussi les données sortantes correctement analysées et formatées, afin d'interagir efficacement avec les autres outils essentiels à nos processus et flux de travail. Si l'outil destinataire ne comprend pas les données envoyées, il générera une erreur, voire pire : ” données erronées en entrée, données erronées en sortie ”.

Comment Turbine peut-elle vous aider ?

Alors, que pouvez-vous trouver dans Turbine de couloir de nage qui permet aux concepteurs et aux orchestrateurs de surmonter plus rapidement et plus facilement ces défis constants liés au format des données ?

Composants spécifiques au fournisseur

Composants représentent une amélioration majeure au sein de Toile de turbine, Swimlane, le studio de création de playbooks low-code, joue un rôle de plus en plus important, notamment en matière d'ingestion de données. Depuis toujours, Swimlane s'attache à créer les connecteurs et intégrations nécessaires pour tous les outils utilisés par nos clients. Nous renforçons cet engagement avec des composants spécifiques à chaque fournisseur.

Considérez ces composants fournisseurs comme des connecteurs ultra-performants. Certes, ils fournissent le connecteur et les actions intégrées pour interagir avec ces systèmes, mais ils incluent également un ensemble de playbooks qui appliquent la logique métier back-end pour extraire, transformer, formater et mapper automatiquement les données, les rendant ainsi rapidement et facilement accessibles partout dans Turbine. Par conséquent, pour la plupart des applications et plateformes de sécurité courantes, l'ingestion et l'intégration des données peuvent être réalisées en quelques minutes plutôt qu'en plusieurs heures ou jours.

Actions natives simples pour la manipulation de données

Les actions natives de Swimlane Turbine ont toujours offert des possibilités révolutionnaires en matière de traitement des données, et nous restons fidèles à cette approche avec nos actions natives de manipulation de données. Les principales fonctionnalités de transformation de Turbine reposent sur JSONata, un langage parfois complexe à appréhender. C'est pourquoi nous l'avons doté d'une interface graphique permettant même aux utilisateurs non familiarisés avec les subtilités des transformations JSONata avancées de les créer rapidement et facilement.

Inférence de schéma d'IA héroïque

IA du héros de la voie de nage Swimlane est un ensemble d'innovations basées sur l'IA, disponibles au sein de la plateforme d'automatisation de la sécurité Turbine. L'inférence de schéma est l'une des premières fonctionnalités où Swimlane a appliqué l'intelligence artificielle de manière à optimiser considérablement l'utilisation de l'automatisation de la sécurité basée sur l'IA, en la transformant en un véritable levier de performance directement au sein d'une application. Imaginons que vous receviez de nouvelles données suite à une action, mais qu'aucun composant ne soit disponible ; les données arrivent alors sous forme de bloc JSON brut.

L'inférence de schéma de Hero AI reconnaît les champs et leurs types utilisés dans Turbine, puis lit le JSON entrant et suggère automatiquement des correspondances entre les champs d'entrée pertinents et les champs de schéma dont vous dépendez déjà. Mieux encore, elle le fait sans que vous ayez à demander d'aide.

Chatbots de conversion texte-code Hero AI

Les chatbots offrent une solution éprouvée pour intégrer rapidement et facilement la puissance de l'IA au travail quotidien. Ils sont particulièrement utiles pour simplifier les besoins complexes des utilisateurs. Le mappage de schémas est une chose, mais nous, développeurs, avons souvent besoin de pouvoir effectuer des actions plus avancées sur les données que nous traitons. Pour faciliter cela, nous utilisons les chatbots de conversion texte-code de Hero AI dans Turbine afin de permettre aux utilisateurs de formuler des demandes spécifiques de transformation et de formatage de données, traduites en Python.

Par exemple, l'utilisateur peut simplement demander au chatbot Hero AI : “ Écrivez une transformation en Python qui extrait les champs ‘ src_addr ’, ‘ dst_addr ’, ‘ application ’ et ‘ ts ’ d'une entrée, formate le contenu du champ ‘ ts ’ au format ISO 8601 et vérifie que les champs ‘ src_addr ’ et ‘ dst_addr ’ ne sont pas des adresses RFC 1918. ” Le chatbot répondra alors avec le code Python correspondant que l'utilisateur pourra appliquer selon ses besoins.

Ne jamais se contenter du statu quo en matière d'opérations de sécurité

Vous avez besoin de votre automatisation de la sécurité Turbine est une plateforme conçue pour être aussi flexible que nécessaire, tout en restant aussi simple d'utilisation. Cet équilibre est essentiel pour permettre à un plus grand nombre de vos collaborateurs d'en tirer parti. Cela implique également de gérer des ensembles de données flexibles et diversifiés de manière tout aussi simple et efficace. L'ensemble des fonctionnalités décrites ci-dessus fait de Turbine la pierre de Rosette du SecOps, permettant à nos clients de trouver le juste équilibre entre flexibilité et simplicité. Notre engagement envers le paradigme low-code de Turbine en témoigne. Notre plateforme n'est jamais simplement “ suffisante ”.

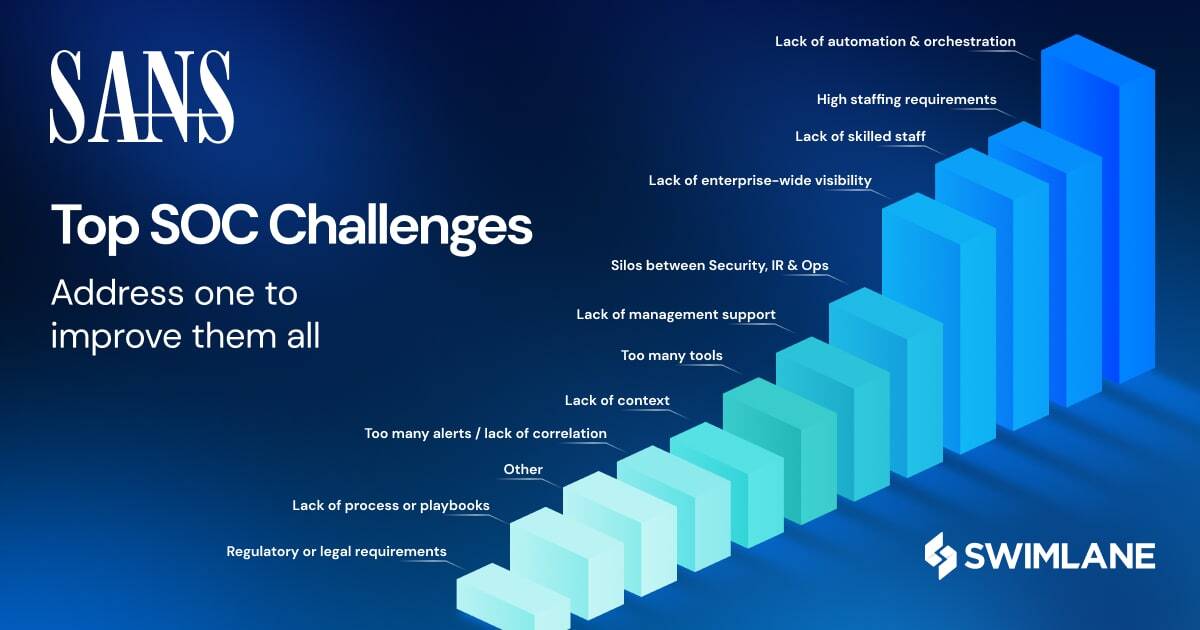

Enquête auprès du centre des opérations de sécurité SANS

Les centres d'opérations de sécurité (SOC) continuent de faire évoluer et de perfectionner leurs capacités, leurs architectures et leurs stratégies de gestion au gré des menaces. L'étude SANS SOC 2024, réalisée par Chris Crowley, analyse les données d'équipes SOC du monde entier afin de mettre en lumière les défis communs et la manière dont les responsables envisagent de réajuster leurs plans à court et à long terme.