Automatisierung: Technikbegeisterte lieben sie, weil sie ihnen mehr Zeit verschafft, und Führungskräfte lieben sie, weil sie ihnen hilft, besser zu werden. ROI Sowohl technologisch als auch personell gibt es Unterschiede. Warum automatisieren wir also nicht einfach alles? Weil Sicherheitsautomatisierung Die Arbeit mit Daten kann aufgrund der Art der Daten und ihrer unterschiedlichen Schemata weiterhin schwierig sein. Vereinfacht gesagt, dienen Datenschemata der Organisation, Verknüpfung und Speicherung von Daten. Man kann sie sich als die Sprachen unserer Technologien vorstellen; so wie Menschen viele Sprachen sprechen, gilt dies auch für Technologien. Doch warum ist das so, und wie funktioniert das? Swimlane-Turbine Wie lässt sich diese Datenherausforderung bewältigen?

Werfen wir einen kurzen Blick zurück auf die Geschichte der Sicherheitsoperationen (SecOps).

Protokoll: Diesen Film kennen wir schon.

Als Fachkräfte im Bereich Sicherheitsoperationszentren (SOC), Eine unserer wichtigsten Aufgaben war schon immer die Transparenz, und das bedeutete, Protokolle von allen Systemen zu erfassen. Wir verfügten zwar über ein standardisiertes, bewährtes und gut dokumentiertes Protokoll für den Protokollaustausch (Syslog), das uns half, die Protokolle an den gewünschten Ort zu bringen, aber es fehlte ein einheitliches Protokollformat. Jeder Entwickler jeder Anwendung, ob sicherheitsrelevant oder nicht, konnte seine Protokolle in einem beliebigen Format speichern; die Übertragung über das Syslog-Protokoll war lediglich erforderlich, was fast immer der Fall war.

Das Übertragen der Protokolle von der Quelle zum Aggregator, sei es ein Syslog-Collector oder später ein SIEM Das System war anfangs einfach. Doch sobald es implementiert war, waren wir entweder auf die integrierte Log-Parsing-Logik angewiesen, die die relevanten Daten automatisch in die aussagekräftigen Felder einordnete, oder wir mussten diese Parser selbst schreiben. Andernfalls konnten wir die Daten nicht interpretieren, was die Datenverarbeitung unübersichtlich und nahezu unbrauchbar machte.

SOAR: Je mehr sich die Dinge ändern…

Diese Herausforderung sehen wir auch heute noch mit SOAR-Plattformen, Weil sie mit denselben Datentypen dasselbe tun, aber mit erweiterten und anspruchsvolleren Zielen. Früher wollten wir lediglich “strukturierte Daten”, also Protokolle, erfassen und organisieren. Heute birgt das Problem zusätzliche Herausforderungen, da wir nicht nur strukturierte Daten erfassen und lesen, sondern auch immer größere Mengen an – wie ich es nennen würde – semistrukturierten Daten über eine Vielzahl von Kanälen verarbeiten. REST-APIs, Darüber hinaus nutzen wir auch Webhooks zur Datenerfassung. Lesen Sie weiter, um mehr über die Unterschiede zwischen KI-gestützten Sicherheitsautomatisierungsplattformen und deren Beitrag zur Lösung dieses klassischen SOAR-Problems zu erfahren. SOC-Herausforderung.

Umgang mit Signalen…

Die Automatisierung benötigt ein “Signal”, um weitere Aktionen auszulösen. Signale im Bereich SecOps sind üblicherweise Warnmeldungen, beispielsweise von Endpoint-Detection-Systemen, SIEM-Systemen, Next-Generation-Firewalls oder anderen Systemen. Cloud-Sicherheit Systeme. Signale können jedoch auch andere Formen annehmen, wie beispielsweise die Entdeckung von Sicherheitslücken., Angriffsfläche Ereignisse, OT-Reaktionsalarme oder auch prozessorientierte Ereignisse wie neue Benutzeranfragen zur Identitätsbereitstellung und neue Build-Anfragen, die ein Scannen der Anwendung erfordern.

Das Problem mit diesen Signalen ist, genau wie mit unseren alten Protokollen, dass sie von verschiedenen Entwicklern mit unterschiedlichen Anforderungen und ohne einen spezifischen Standard oder ein Framework geschrieben werden. Daher, SecOps-Teams Bei dem Versuch, Prozesse zu automatisieren, stehen Unternehmen oft vor ähnlichen Herausforderungen: Was ist wichtig an diesem Datenblock, den ich gerade erhalten habe?

…und das Hinzufügen weiterer Aktionen

Hinzu kommt, dass wir Daten und sogar Aktionen häufig an eine andere Gruppe von Personen zurücksenden. REST-APIs Oder Webhooks. Ähnlich wie bei Syslog für Protokolle standardisieren alle Systeme JSON-over-HTTP als primären Übertragungsmechanismus. Jedes System hat jedoch seine eigenen Endpunkte, Felder und Datenformatvorgaben. Das bedeutet, dass wir nun nicht nur eingehende Daten von Quelltools parsen, sondern auch ausgehende Daten korrekt parsen und formatieren müssen, um mit anderen Tools, die für unseren Prozess und unsere Workflows unerlässlich sind, effektiv und effizient arbeiten zu können. Wenn das empfangende Tool die gesendeten Daten nicht versteht, gibt es eine Fehlermeldung aus oder – noch schlimmer – ”Müll rein, Müll raus”.

Wie kann eine Turbine helfen?

Was findet man also in Swimlane-Turbine was Entwicklern und Orchestratoren hilft, diese ständigen Herausforderungen durch Datenformate schneller und einfacher zu bewältigen?

Herstellerspezifische Komponenten

Komponenten stellen ein bedeutendes Upgrade dar innerhalb Turbine Canvas, Swimlane, das Studio für die Entwicklung von Low-Code-Playbooks, spielt eine immer wichtigere Rolle, insbesondere bei der Datenerfassung. Swimlane konzentriert sich seit jeher darauf, die notwendigen Konnektoren und Integrationen für alle von unseren Kunden verwendeten Tools zu entwickeln. Mit herstellerspezifischen Komponenten gehen wir nun noch einen Schritt weiter.

Diese Komponenten von Drittanbietern lassen sich als besonders leistungsstarke Konnektoren beschreiben. Sie stellen nicht nur den Konnektor und integrierte Aktionen zur Interaktion mit diesen Systemen bereit, sondern beinhalten auch eine Reihe von Playbooks. Diese wenden Backend-Geschäftslogik an, um Daten automatisch zu extrahieren, zu transformieren, zu formatieren und zuzuordnen. Dadurch sind sie schnell und einfach überall in Turbine verfügbar. Für die meisten gängigen Sicherheitsanwendungen und -plattformen kann die Datenerfassung und -integration somit innerhalb von Minuten statt Stunden oder Tagen erfolgen.

Einfache native Aktionen zur Datenmanipulation

Die nativen Aktionen von Swimlane Turbine boten schon immer bahnbrechende Möglichkeiten im Umgang mit Daten, und daran halten wir auch bei unseren nativen Datenmanipulationsaktionen fest. Turbines primäre Transformationsfunktionen basieren auf JSONata, dessen Navigation mitunter etwas knifflig sein kann. Wir haben die Bedienung jedoch mit einer grafischen Benutzeroberfläche versehen, sodass auch Anwender ohne detaillierte Kenntnisse erweiterter JSONata-Transformationen diese schnell und einfach erstellen können.

Helden-KI-Schema-Inferenz

Swimlane Hero KI Swimlane ist eine Sammlung KI-gestützter Innovationen der Turbine-Sicherheitsautomatisierungsplattform. Schema-Inferenz ist eine der ersten Funktionen, bei der Swimlane künstliche Intelligenz so einsetzt, dass die Nutzung KI-gestützter Sicherheitsautomatisierung als echter Leistungsverstärker direkt in einer Anwendung deutlich verbessert wird. Angenommen, Sie erhalten neue Daten durch eine Aktion, aber es ist keine passende Komponente verfügbar, sodass die Daten als unformatierter JSON-Blob eingehen.

Die Schema-Inferenz von Hero AI erkennt die in Turbine verwendeten Felder und Feldtypen, liest eingehendes JSON und schlägt automatisch Zuordnungen vor, die die relevanten Eingabefelder den bereits verwendeten Schemafeldern zuordnen. Und das Beste: Sie müssen dafür nicht direkt um Hilfe bitten.

Hero AI Text-to-Code Chatbots

Chatbots bieten eine bewährte Möglichkeit, die Leistungsfähigkeit von KI schnell und einfach in den Arbeitsalltag zu integrieren. Sie sind besonders hilfreich, wenn es darum geht, komplexe Benutzeranforderungen zu vereinfachen. Schema-Mapping ist das eine, aber oft müssen wir als Entwickler auch komplexere Aktionen mit den Daten durchführen können, die wir in unseren Prozessen verarbeiten. Um dies zu vereinfachen, nutzen wir die Text-zu-Code-Chatbots von Hero AI in Turbine. So können Benutzer spezifische Datentransformations- und Formatierungsanforderungen stellen, die dann in Python übersetzt werden.

Der Benutzer kann beispielsweise den Hero AI-Chatbot fragen: “Schreibe eine Transformation in Python, die die Felder 'src_addr', 'dst_addr', 'application' und 'ts' aus einer Eingabe extrahiert, den Inhalt des Feldes 'ts' in das ISO-8601-Format formatiert und überprüft, ob die Felder 'src_addr' und 'dst_addr' keine RFC-1918-Adressen sind.‘ Der Chatbot antwortet dann mit dem entsprechenden Python-Code, den der Benutzer bei Bedarf anwenden kann.

Geben Sie sich niemals mit dem Status quo der Sicherheitsoperationen zufrieden.

Du brauchst dein Sicherheitsautomatisierung Die Plattform soll so flexibel wie nötig, aber gleichzeitig so einfach wie möglich sein. Dieses Gleichgewicht ist wichtig, damit möglichst viele Ihrer Mitarbeiter davon profitieren können. Dazu gehört auch der einfache und übersichtliche Umgang mit flexiblen und vielfältigen Datensätzen. Die oben beschriebenen Funktionen machen Turbine zum Schlüssel für SecOps und ermöglichen unseren Kunden die optimale Balance zwischen Flexibilität und Einfachheit. Unser Engagement für Turbines Low-Code-Ansatz beweist, dass Unsere Plattform ist niemals einfach nur “gut genug”.

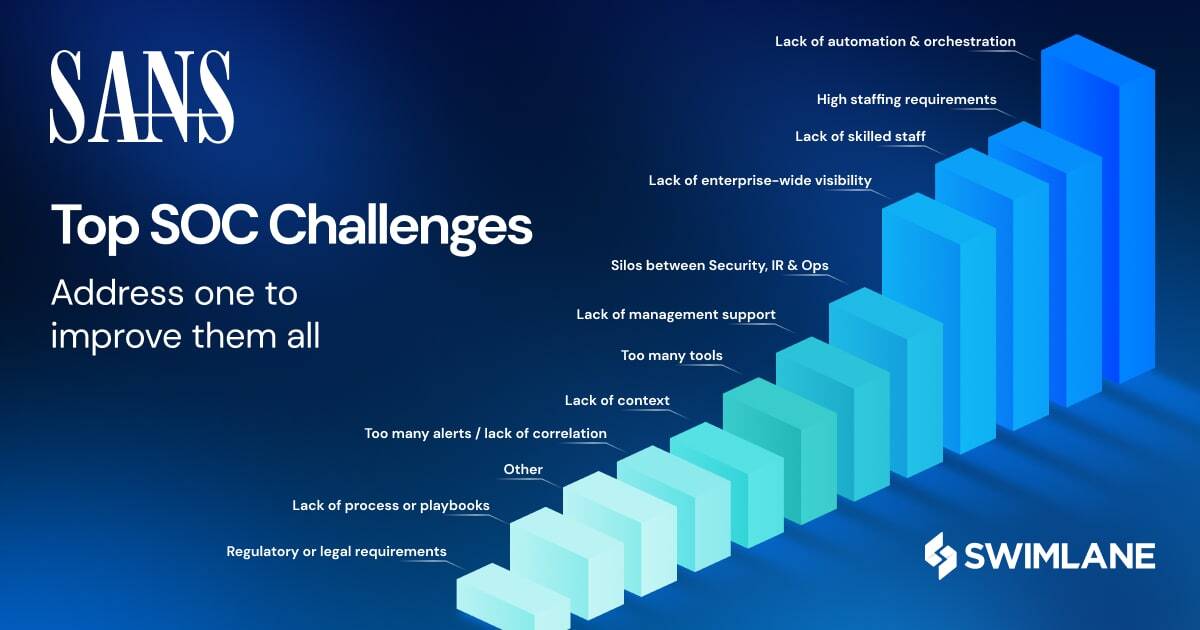

SANS-Umfrage zu Sicherheitsoperationszentren

Security Operations Center (SOC) entwickeln ihre Fähigkeiten, Architekturen und Managementstrategien angesichts der sich wandelnden Bedrohungslandschaft kontinuierlich weiter. Die von Chris Crowley verfasste SANS SOC-Studie 2024 analysiert Daten globaler SOC-Teams, um über gemeinsame Herausforderungen zu berichten und aufzuzeigen, wie Führungskräfte ihre kurz- und langfristigen Pläne anpassen wollen.