Automatización: a los técnicos les encanta porque les libera su tiempo cada vez más limitado, y a los líderes les encanta porque les ayuda a mejorar. ROI tanto en tecnología como en recursos humanos. Entonces, ¿por qué no automatizamos todo? Porque automatización de la seguridad Aún puede ser difícil debido a los datos con los que trabajamos y los diversos esquemas en los que se presentan. En pocas palabras, los esquemas de datos son una forma de organizar, relacionar y contener datos. Se pueden considerar como los lenguajes que hablan nuestras tecnologías; así como los humanos hablamos muchos idiomas, lo mismo ocurre con la tecnología. Pero, ¿a qué se debe esto y cómo...? Turbina de carriles de natación ¿Cómo abordar este desafío de datos?

Echemos un vistazo rápido a la historia de las operaciones de seguridad (Operaciones de seguridad).

Registros: Ya hemos visto esta película antes

Como profesionales del centro de operaciones de seguridad (SOC), Una de nuestras principales preocupaciones siempre ha sido la visibilidad, lo que implicaba obtener registros de todo. Sin embargo, si bien contábamos con un protocolo estándar, probado y bien documentado para mover registros (syslog) que nos ayudaba a obtenerlos donde queríamos, lo que no teníamos era un formato estándar para los registros. Cada desarrollador de cualquier aplicación, ya sea relacionada con la seguridad o no, podía convertir sus registros en el formato que quisiera; solo tenían que TRANSMITIR mediante el protocolo syslog, lo que casi siempre hacían.

Entonces, obtener los registros desde la fuente hasta el agregador, ya sea un recopilador de syslog o posterior, un SIEM El sistema era simple. Pero una vez que lo logramos, dependíamos de la lógica de análisis de registros integrada para introducir automáticamente los datos relevantes en los campos relevantes, o teníamos que desarrollar esos analizadores nosotros mismos. De lo contrario, no podíamos interpretar lo que veíamos, lo que hacía que los datos fueran engorrosos y prácticamente inútiles.

SOAR: Cuanto más cambian las cosas…

Todavía hoy vemos este desafío con Plataformas SOAR, porque hacen lo mismo con los mismos tipos de datos, pero con propósitos mejorados y extendidos. Antes, solo queríamos extraer y organizar "datos estructurados", es decir, registros. Hoy en día, el problema conlleva mayores desafíos porque no solo extraemos y leemos datos estructurados; también manejamos cantidades cada vez mayores de lo que yo llamaría datos semiestructurados a través de una gran variedad de... API REST, Además, también ingerimos mediante webhooks. Continúe leyendo para descubrir cómo las plataformas de automatización de seguridad mejoradas con IA se diferencian y ayudan a abordar este problema clásico de SOAR. Desafío SOC.

Cómo manejar las señales…

La automatización requiere algún tipo de "señal" para activar acciones adicionales. Las señales en SecOps suelen ser alertas de algún tipo, como las que se originan en sistemas de detección de endpoints, sistemas SIEM, firewalls de última generación o... seguridad en la nube sistemas. Sin embargo, las señales pueden adoptar otras formas, como hallazgos de vulnerabilidad, superficie de ataque eventos, alertas de respuesta de OT o incluso eventos orientados a procesos como nuevas solicitudes de usuario para el aprovisionamiento de identidad y nuevas solicitudes de compilación que requieren escaneo de aplicaciones.

El problema con estas señales, al igual que nuestros antiguos registros, es que están escritas por distintos desarrolladores con diferentes requisitos y sin un estándar o marco específico. Como resultado, Equipos de SecOps A menudo se enfrentan a los mismos tipos de desafíos al tratar con ellos mientras buscan automatizarlos: ¿qué es importante en este conjunto de datos que acabo de recibir?

…Y superponiendo acciones

Es más, a menudo enviamos datos e incluso acciones a un conjunto diferente de API REST o webhooks. Al igual que con syslog para registros, todos se estandarizan en JSON sobre HTTP como mecanismo principal de transferencia, pero cada sistema mantiene sus propios endpoints, campos y expectativas de formato de datos. Esto significa que ahora no solo tenemos que analizar los datos entrantes de las herramientas de origen, sino también los salientes correctamente analizados y formateados, para poder tomar medidas efectivas y eficientes con otras herramientas que son partes críticas de nuestro proceso y sus flujos de trabajo. Si la herramienta receptora no puede entender lo que enviamos, simplemente generará un error o, peor aún, "garbage in, trash out".

¿Cómo puede ayudar la turbina?

Entonces, ¿qué puedes encontrar en? Turbina de carriles de natación ¿Qué ayuda a los desarrolladores y orquestadores a superar con mayor rapidez y facilidad estos desafíos constantes de formato de datos?

Componentes específicos del proveedor

Componentes representan una importante mejora en Lienzo de turbina, el estudio de desarrollo de estrategias low-code. Su papel es cada vez más importante, especialmente en la ingesta de datos. Swimlane siempre se ha centrado en crear los conectores e integraciones necesarios para cualquier herramienta que utilicen nuestros clientes. Estamos llevando ese compromiso al siguiente nivel con componentes específicos de cada proveedor.

Piense en estos componentes de proveedor como conectores potentes. Si bien proporcionan el conector y las acciones integradas para interactuar con esos sistemas, también incluyen un conjunto de estrategias que aplican la lógica de negocio del backend para extraer, transformar, formatear y mapear automáticamente los datos, de manera que estén disponibles rápida y fácilmente en cualquier lugar de Turbine. Por lo tanto, para la mayoría de las aplicaciones y plataformas de seguridad comunes, la ingesta e integración de datos se puede realizar en minutos, en lugar de horas o días.

Acciones nativas simples para la manipulación de datos

Las acciones nativas de Swimlane Turbine siempre han ofrecido capacidades revolucionarias en el manejo de datos, y nos mantenemos fieles a ello con nuestras acciones nativas de manipulación de datos. Las principales capacidades de transformación de Turbine se basan en JSONata, cuya navegación a veces puede ser complicada, pero las hemos integrado en una interfaz gráfica para que incluso quienes no estén familiarizados con los entresijos de las transformaciones extendidas de JSONata puedan crearlas de forma rápida y sencilla.

Inferencia de esquemas de Hero AI

Héroe de carril IA Es una colección de innovaciones optimizadas con IA, disponible en la plataforma de automatización de seguridad Turbine. La inferencia de esquemas es una de las primeras funciones en las que Swimlane aplicó la inteligencia artificial de forma que realmente mejora el uso de la automatización de seguridad optimizada con IA como un verdadero multiplicador de fuerza directamente en una aplicación. Supongamos que se recibe una nueva entrada de datos de una acción, pero no hay ningún componente disponible, por lo que simplemente se recibe como un blob de JSON sin procesar.

La inferencia de esquemas de Hero AI conoce los campos y tipos de campos que usas en Turbine, por lo que puede leer el JSON entrante y sugerir automáticamente asignaciones que coincidan con los campos de entrada relevantes en los campos de esquema de los que ya dependes. Mejor aún, lo hace sin necesidad de solicitar ayuda directamente.

Chatbots de texto a código de Hero AI

Los chatbots ofrecen una capacidad comprobada para integrar rápida y fácilmente el poder de la IA en el trabajo diario. Son especialmente útiles para simplificar las necesidades complejas de los usuarios. El mapeo de esquemas es una cosa, pero a menudo, como desarrolladores, necesitamos poder realizar acciones más avanzadas con los datos que manejamos en nuestros procesos. Para facilitar esto, utilizamos los chatbots de texto a código de Hero AI en Turbine para que los usuarios puedan solicitar necesidades específicas de transformación y formato de datos, pero traducidas a Python.

Por ejemplo, el usuario puede simplemente pedirle al chatbot Hero AI: “Escribe una transformación en Python que extraiga los campos 'src_addr', 'dst_addr', 'application' y 'ts' de una entrada, formatee el contenido del campo 'ts' en un formato ISO 8601 y verifique que los campos 'src_addr' y 'dst_addr' no sean direcciones RFC 1918‘. El chatbot luego respondería con el código Python relevante para que el usuario lo aplique según sea necesario.

Nunca te conformes con el status quo de SecOps

Necesitas tu automatización de la seguridad La plataforma debe ser tan flexible como necesite, pero también lo más sencilla posible. Este equilibrio es importante para que más personal pueda aprovecharla. Esto también requiere gestionar conjuntos de datos flexibles y diversos de forma sencilla y manejable. La combinación de características y funcionalidades descritas anteriormente permite a Turbine actuar como la piedra angular de SecOps, permitiendo a nuestros clientes lograr el equilibrio perfecto entre flexibilidad y simplicidad. Nuestro compromiso con el paradigma low-code de Turbine demuestra que Nuestra plataforma nunca es simplemente “suficientemente buena”.

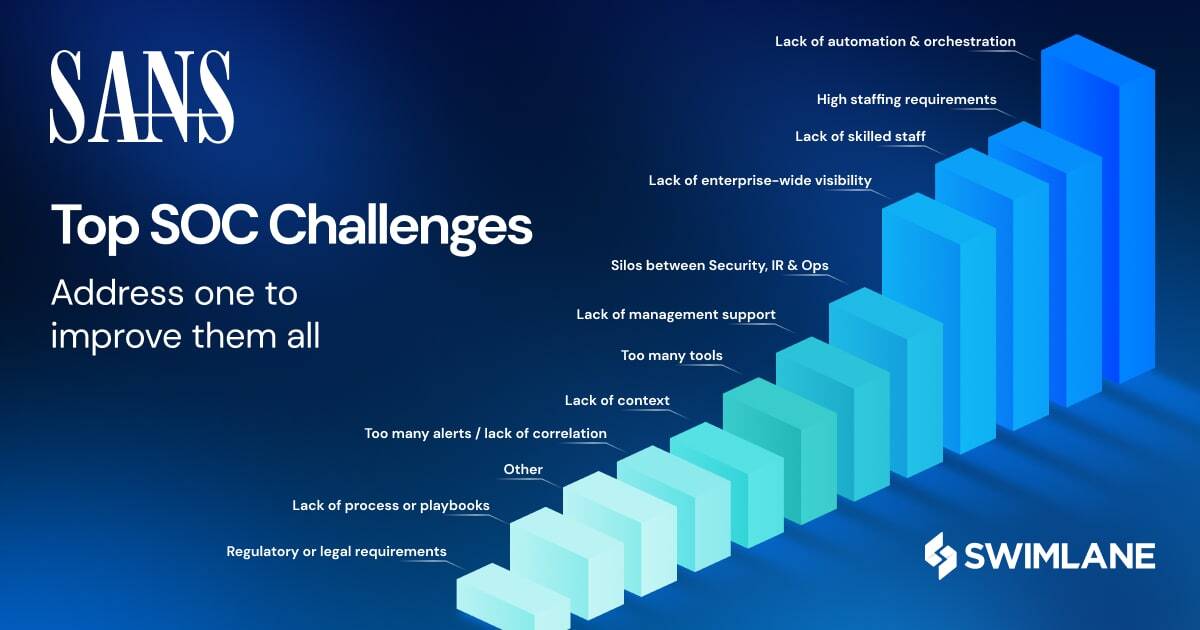

Encuesta del Centro de Operaciones de Seguridad de SANS

Los Centros de Operaciones de Seguridad (SOC) continúan evolucionando y perfeccionando sus capacidades, arquitecturas y estrategias de gestión a medida que evoluciona el panorama de amenazas. La Encuesta SANS SOC 2024, elaborada por Chris Crowley, analiza datos de equipos globales de SOC para informar sobre los desafíos comunes y cómo los líderes planean recalibrar sus planes a corto y largo plazo.