En un mundo donde el lugar de trabajo se ha vuelto casi totalmente móvil y digital (haga clic aquí para obtener una definición más completa del lugar de trabajo digital), hay una cosa que debería encabezar su lista de prioridades: la seguridad.

Garantizar que todos sus datos, sistemas y redes móviles estén siempre protegidos contra posibles amenazas es fundamental para que su negocio funcione de forma fluida y eficiente. Ya sea que acceda habitualmente a... Centro de contacto VoIP Desde el móvil, utilice una plataforma de videoconferencia en su teléfono inteligente o aproveche cualquier otro dispositivo móvil, debe conocer las principales amenazas a las que puede enfrentarse y cómo prevenirlas.

¿Quieres saber más sobre este tema tan importante? Nuestra guía ilustra los cinco principales problemas de seguridad de los dispositivos móviles y sugiere maneras de prevenirlos. Proteja su negocio.

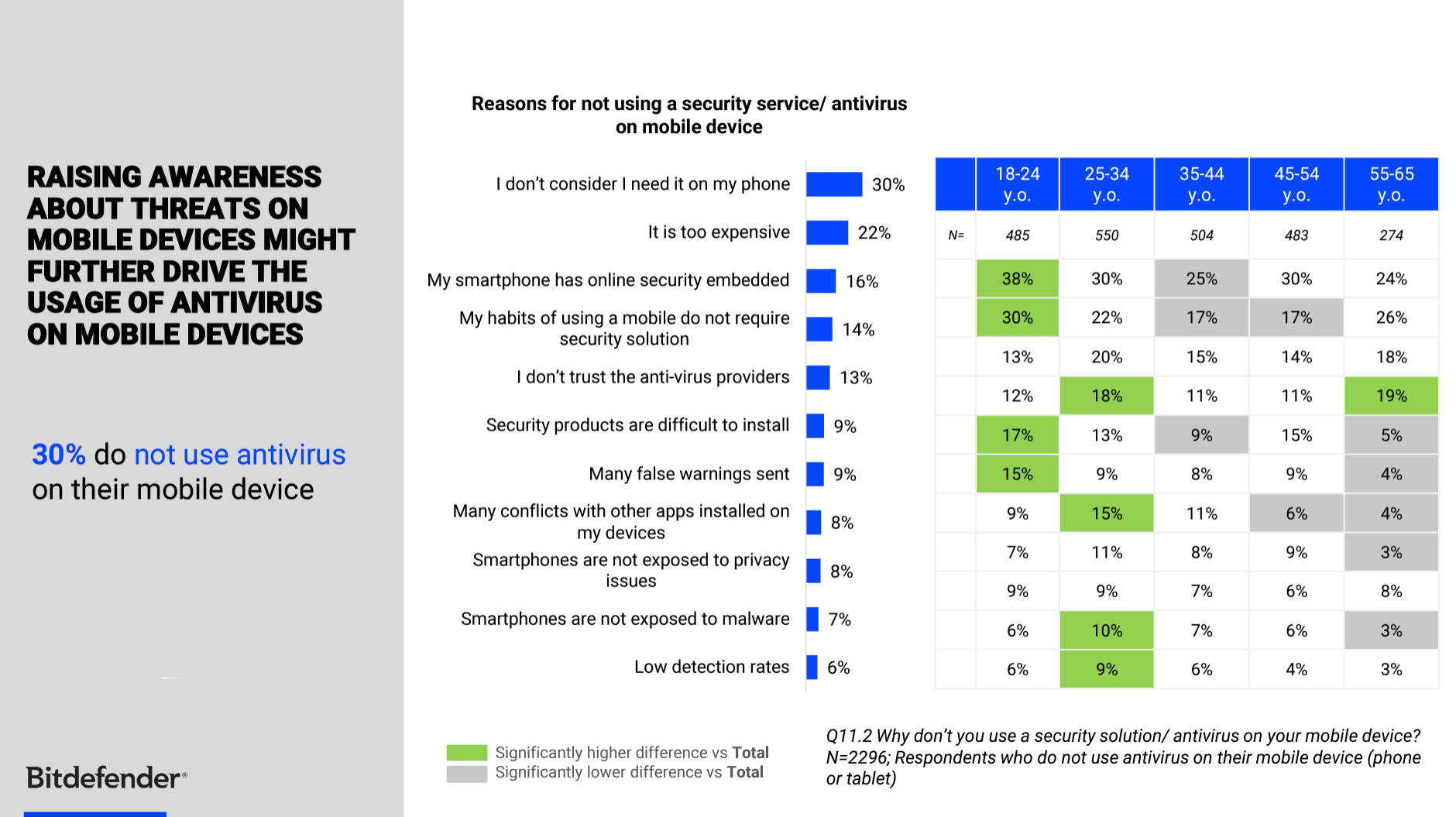

Fuente - Informe global de Bitdefender 2021: Ciberseguridad y comportamientos en línea

¿Qué es la seguridad de los dispositivos móviles?

El término "seguridad de dispositivos móviles" se refiere a todas aquellas actividades destinadas a proteger los datos y la información almacenada, accedida o compartida en dispositivos móviles. Los dispositivos móviles no son solo teléfonos inteligentes; también incluyen tabletas, computadoras portátiles, relojes inteligentes, servicios como magicJack, y dispositivos IoT.

Todos los datos que procesan estos dispositivos están constantemente bajo amenaza potencial. Esto es especialmente preocupante cuando se utilizan en el ámbito empresarial. Establecer un marco sólido de seguridad móvil garantiza la protección de todos sus dispositivos móviles.

Esto consiste en identificar aspectos específicos métricas de seguridad Para medir, monitorear sus dispositivos móviles 24/7 y actuar proactivamente ante cualquier posible problema. No actuar con rapidez ante un incidente sospechoso puede ser catastrófico.

Las posibles consecuencias de los ataques a la seguridad móvil

Considere esto: cuando trabaja en su oficina, no quiere que nadie no autorizado entre al edificio, ya que esto puede representar una amenaza potencial. Por eso, probablemente haya instalado algún tipo de... seguridad del control de acceso correcto para proteger su espacio de trabajo físico y a las personas que se encuentran dentro de él.

El mismo concepto debería aplicarse a sus dispositivos digitales. Cuando una persona no autorizada logra acceder a sus sistemas y redes y causar estragos, se convierte en un problema grave. Siga leyendo para descubrir los cuatro efectos significativos que los ciberataques pueden tener en sus dispositivos.

1. Pérdida de beneficios

Una vez que un hacker accede a sus sistemas, podría sufrir pérdidas económicas considerables. Esto puede ocurrir de dos maneras:

El hacker podría obtener el control de información confidencial, como datos de tarjetas de crédito o débito internas y de clientes, y, por lo tanto, realizar transacciones financieras que están fuera de su control.

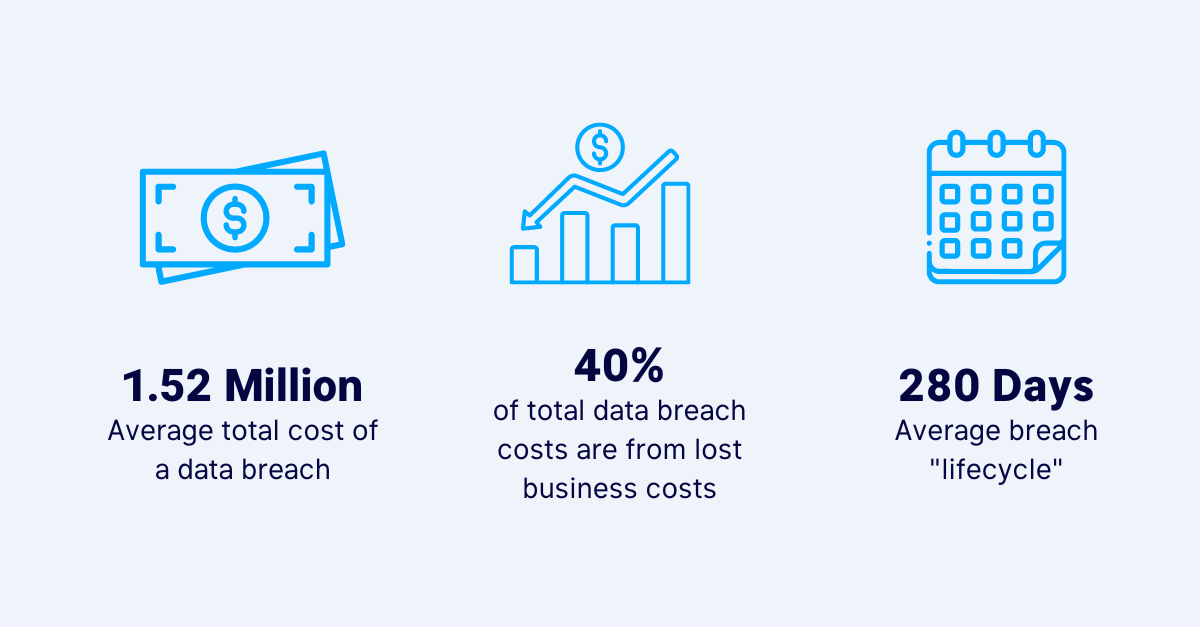

Como resultado de la brecha de seguridad, debe cerrar su negocio mientras lidia con el ataque. Pierde horas facturables, ganancias y tiene que pagar honorarios legales. De hecho, el costo total promedio de una brecha de datos en 2020 fue de $1,52 millones. Esto no dice nada acerca del daño potencial a la reputación de su empresa y la pérdida de ganancias futuras.

¿En resumen? Su empresa podría perder millones en cuestión de minutos.

Fuente - IBM Security: Informe sobre el coste de una vulneración de datos en 2020

2. Pérdida de datos

Otro riesgo importante de un ciberataque en tus dispositivos móviles es la pérdida de datos. Los hackers pueden eliminar datos permanentemente, exponerlos al público o secuestrarlos mediante ransomware. Esto puede tener un enorme impacto en las empresas.

Pensemos, por ejemplo, en las empresas que se dedican a... realidad aumentada, entidades bancarias e incluso gobiernos locales. Estas empresas manejan cantidades masivas de datos a diario; su negocio depende en gran medida de ello. Si una de estas organizaciones fuera hackeada y sus datos fueran borrados o robados, enfrentaría consecuencias desastrosas.

3. Pérdida de reputación y confianza de la marca

Ha trabajado duro para ganarse la confianza de sus clientes y fortalecer la reputación de su marca como líder creíble, con autoridad y confiable en su sector. Perder todo eso sería un problema enorme, y perderlo por una seguridad móvil deficiente sería aún más frustrante.

Los grandes ciberataques a corporaciones se hacen públicos (y virales) en cuestión de horas, lo que lleva a los clientes de dichas corporaciones a distanciarse de ellas, ya sea cerrando sus cuentas, cancelando sus membresías o simplemente dejando de hacer negocios con ellas. De hecho, según investigación El 83% de los clientes dejará de realizar compras en una empresa durante varios meses después de una violación de seguridad y más del 20% dice que nunca volverá a comprarle a esa empresa.

4. Pérdida de cumplimiento

Si su empresa opera en un sector altamente regulado, como el sanitario, el financiero o el de seguros, deberá asegurarse de cumplir con las normativas específicas en materia de seguridad. Incumplir las normas y directrices no solo puede tener consecuencias catastróficas para su negocio y sus operaciones, sino que también podría provocar que no supere las auditorías de seguridad habituales y se le impongan multas y sanciones.

Ahora que hemos destacado la importancia de la seguridad móvil, descubramos los cinco tipos más comunes de amenazas a la seguridad móvil y cómo evitarlas.

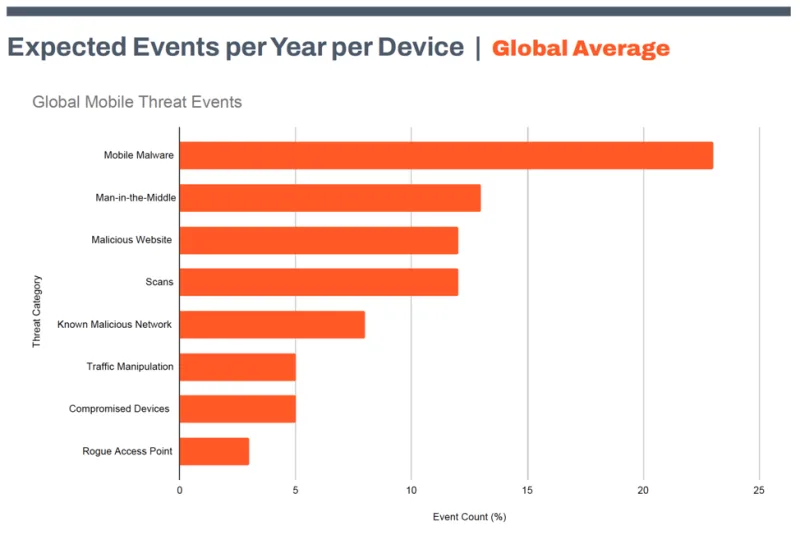

Fuente - Informe global de amenazas móviles de Zimperium 2022

1. Redes Wi-Fi públicas no seguras

¿Cuántas veces te has encontrado con que tienes que usar tu smartphone o portátil de empresa en un área pública y acceder rápidamente a la única red wifi disponible? Tenemos malas noticias: si sueles hacerlo con frecuencia, expones a tu empresa a un mayor riesgo de ataques.

Las redes públicas y gratuitas (aquellas que probablemente encontrará en cafeterías, bibliotecas y aeropuertos) tampoco son seguras, lo que significa que es mucho más fácil que los atacantes accedan a ellas.

Prevenirlo así

La forma obvia de evitar este riesgo potencial es no usar estas redes. Si realmente debe usarlas, recuerde no ingresar información personal ni acceder a información confidencial, como su correo electrónico, cuenta de redes sociales o aplicaciones de banca móvil. También es recomendable tener protección contra amenazas de correo electrónico en cada uno de sus dispositivos móviles y utilice una VPN que ofrezca encriptación.

2. Mala higiene (cibernética)

La pandemia mundial ha puesto de relieve la importancia de practicar una buena higiene para mantenernos sanos y protegernos a nosotros mismos y a los demás del virus COVID-19. Pero ¿sabías que también deberías aplicar este mismo concepto a tu vida cibernética?

Sí, practicar la ciberhigiene no solo es importante, sino también una de las mejores maneras de minimizar el riesgo de sufrir un ataque. Los dispositivos móviles con una ciberhigiene deficiente (como contraseñas débiles, datos compartidos y aplicaciones y sistemas operativos desactualizados) corren un riesgo mucho mayor de ser blanco de ciberdelincuentes.

Prevenirlo así

Practicar una buena higiene cibernética requiere los siguientes métodos, como: verificación de correo electrónico, Actualizaciones automáticas de aplicaciones y sistemas operativos, y contraseñas seguras. De igual forma, nunca compartas tus dispositivos con otras personas y recuerda siempre cerrar sesión en una aplicación o sitio web cuando ya no los uses.

3. Botnets

Quizás estés familiarizado con los chatbots, pero ¿sabes qué son las botnets? Si la palabra no te suena demasiado amenazante, te espera una desagradable sorpresa.

Las botnets se producen cuando un hacker accede y controla simultáneamente dos o más computadoras. Con una botnet, pueden surgir diversas ciberamenazas, como la instalación de troyanos, virus y otro malware.

Prevenirlo así

La ciberhigiene es esencial para evitar que su dispositivo móvil se convierta en parte de una botnet. Descargue únicamente aplicaciones y software confiables y legítimos, no utilice redes Wi-Fi no seguras e implemente... automatización de la seguridad para una respuesta más rápida a incidentes.

Fuente - Cognyte: Informe sobre el auge de los mercados de botnets en la Dark Web

4. Aplicaciones maliciosas

¿Te encantan las aplicaciones? Estás en buena compañía, considerando que el usuario promedio de smartphone tiene nada menos que 40 aplicaciones instaladas en su dispositivo. Sin embargo, al descargar nuevas aplicaciones, siempre debes usar fuentes confiables. Nunca descargues aplicaciones de terceros, ya que pueden presentar mayores riesgos de malware y otras ciberamenazas.

Prevenirlo así

La mejor manera de evitar aplicaciones maliciosas es usar solo Google Play y la App Store de Apple para descargarlas. Asegúrate de que todas las aplicaciones se actualicen periódicamente para corregir cualquier vulnerabilidad de seguridad.

5. Criptografía deficiente o defectuosa

Con la creciente popularidad del trabajo remoto, las plataformas de videoconferencia y el software para tomar notas (como Otter AI o cualquier otro) Alternativa de IA de OtterCompartir datos digitales es la norma en el mundo empresarial actual. Y si bien mantenerse en contacto digital con los compañeros de trabajo es esencial, también presenta riesgos potenciales.

Por ejemplo, si usas software que no cuenta con el tipo de cifrado adecuado o un algoritmo potente, podrías ser más vulnerable a ciberataques. Esto, a su vez, significa que el contenido de tus conversaciones podría no estar protegido y que los ciberdelincuentes podrían acceder a la información que compartes en ellas.

Prevenirlo así

Una vez más, una de las mejores maneras de minimizar este riesgo es asegurarse de que usted y las personas con las que se comunica utilicen siempre herramientas en línea confiables, legítimas y actualizadas. Para mayor seguridad, utilice software seguro para enviar y firmar documentos importantes, como... Software Pandadoc para firma.

Mantenga sus dispositivos móviles seguros

Con cada vez más empresas que dependen de dispositivos móviles para sus tareas y operaciones diarias, mejorar la ciberseguridad nunca ha sido tan vital. Las amenazas móviles siempre están al acecho, pero hay muchas medidas que puede tomar para prevenirlas.

En esta guía, identificamos las cinco principales amenazas a los dispositivos móviles y brindamos formas sencillas pero esenciales de evitar que destruyan potencialmente su negocio.

Vea la turbina Swimlane en acción

¡Programe una demostración en vivo de Swimlane Turbine con nuestros expertos! Descubra cómo nuestra plataforma de automatización de seguridad con IA puede ayudarle a resolver los problemas más complejos de toda su organización de seguridad.