Dans un monde où le lieu de travail est devenu presque entièrement mobile et numérique (cliquez ici pour une définition plus complète du lieu de travail numérique), une chose devrait figurer en tête de votre liste de priorités : la sécurité.

Il est primordial de veiller à ce que toutes vos données mobiles, vos systèmes et vos réseaux soient constamment protégés contre les menaces potentielles pour assurer le bon fonctionnement et l'efficacité de votre entreprise. Que vous accédiez régulièrement à un centre de contact VoIP Que vous utilisiez un appareil mobile, une plateforme de vidéoconférence sur votre smartphone ou tout autre appareil mobile, vous devez être conscient des principales menaces auxquelles vous pourriez être confronté et savoir comment les prévenir.

Vous souhaitez en savoir plus sur ce sujet crucial ? Notre guide présente les cinq principaux problèmes de sécurité des appareils mobiles et propose des solutions pour les prévenir. Protégez votre entreprise.

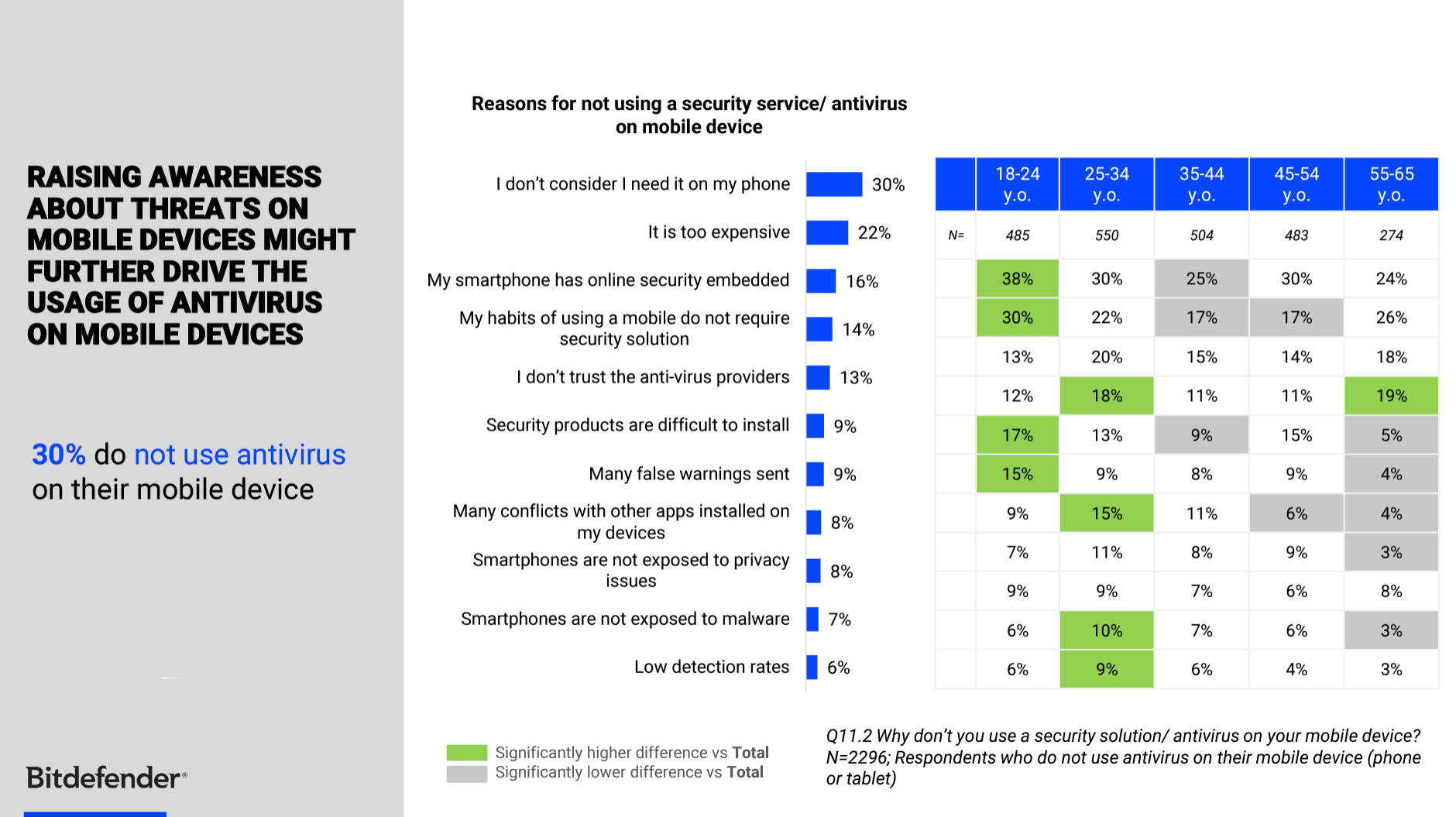

Source - Rapport mondial 2021 de Bitdefender : Cybersécurité et comportements en ligne

Qu’est-ce que la sécurité des appareils mobiles ?

L’expression “ sécurité des appareils mobiles ” désigne l’ensemble des activités visant à protéger les données et les informations stockées, consultées ou partagées sur des appareils mobiles. Les appareils mobiles ne se limitent pas aux smartphones ; ils incluent également les tablettes, les ordinateurs portables, les montres connectées, etc., des services comme magicJack, et les objets connectés.

Toutes les données traitées par ces appareils sont constamment exposées à des menaces potentielles. C'est particulièrement préoccupant lorsque ces appareils sont utilisés dans un contexte professionnel. Mettre en place un cadre de sécurité mobile robuste garantit la protection de tous vos appareils mobiles.

Cela consiste à identifier des éléments spécifiques indicateurs de sécurité Il est essentiel de surveiller vos appareils mobiles 24h/24 et 7j/7 et d'agir proactivement dès qu'un problème potentiel est détecté. Ne pas réagir rapidement face à une activité suspecte peut avoir des conséquences catastrophiques.

Les conséquences potentielles des attaques contre la sécurité mobile

Imaginez ceci : lorsque vous travaillez dans votre bureau, vous ne souhaitez pas que des personnes non autorisées pénètrent dans le bâtiment, car cela peut représenter une menace potentielle. C'est pourquoi vous avez probablement installé un système de sécurité. sécurité du contrôle d'accès pour protéger votre espace de travail physique et les personnes qui s'y trouvent.

Le même principe s'applique à vos appareils numériques. Lorsqu'une personne non autorisée parvient à accéder à vos systèmes et réseaux et à y semer le chaos, la situation est extrêmement problématique. Poursuivez votre lecture pour découvrir les quatre principaux effets que les cyberattaques peuvent avoir sur vos appareils.

1. Perte de profits

Une fois qu'un pirate informatique a accédé à vos systèmes, vous pourriez subir une perte financière considérable. Cela peut se produire de deux manières différentes :

Le pirate informatique pourrait s'emparer d'informations sensibles, telles que les données de cartes de crédit ou de débit internes et celles des clients, et ainsi effectuer des transactions financières qui échappent à votre contrôle.

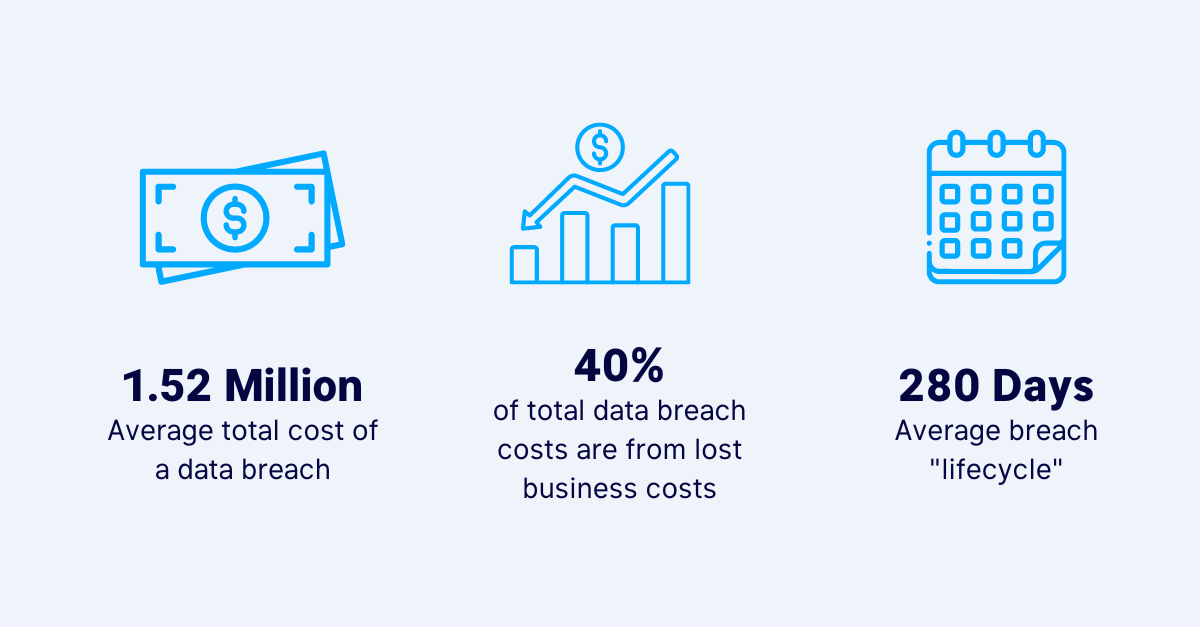

Suite à cette faille de sécurité, vous devez fermer votre entreprise le temps de gérer l'attaque. Vous perdez des heures facturables, des bénéfices et devez payer des frais juridiques. En effet, le coût total moyen d'une violation de données en 2020 était de : $1,52 million. Cela ne dit rien des dommages potentiels à la réputation de votre entreprise et des pertes de revenus futurs.

En résumé ? Votre entreprise pourrait perdre des millions en quelques minutes seulement.

Source - IBM Security : Rapport 2020 sur le coût d'une violation de données

2. Perte de données

Un autre risque majeur lié à une cyberattaque sur vos appareils mobiles est la perte de données. Les pirates peuvent supprimer définitivement les données, les divulguer publiquement ou les prendre en otage par le biais d'un rançongiciel. Cela peut avoir des conséquences désastreuses pour les entreprises.

Pensez par exemple aux entreprises dont l'activité principale est… réalité augmentée, Les entreprises, les banques et même les collectivités locales traitent quotidiennement d'énormes quantités de données, dont leur activité dépend largement. Si l'une de ces organisations était piratée et que ses données étaient effacées ou volées, les conséquences seraient désastreuses.

3. Perte de réputation et de confiance envers la marque

Vous avez déployé des efforts considérables pour gagner la confiance de vos clients et consolider votre réputation de marque en tant que leader crédible, reconnu et fiable dans votre secteur. Perdre tout cela serait un problème majeur, et le perdre à cause d'une sécurité mobile défaillante serait encore plus frustrant.

Les cyberattaques majeures contre les entreprises sont rendues publiques (et virales) en quelques heures, ce qui incite les clients de ces entreprises à prendre leurs distances – en fermant leurs comptes, en résiliant leurs abonnements ou tout simplement en cessant toute relation commerciale. En effet, selon recherche 83% des clients cesseront de dépenser auprès d'une entreprise pendant plusieurs mois après une violation de données et plus de 20% déclarent qu'ils n'achèteront plus jamais auprès de cette entreprise.

4. Perte de conformité

Si votre entreprise opère dans un secteur fortement réglementé – comme la santé, la finance ou l'assurance – vous devez impérativement respecter les réglementations spécifiques en matière de sécurité. Le non-respect des normes et des directives peut non seulement avoir des conséquences catastrophiques pour votre entreprise et son fonctionnement, mais aussi entraîner l'échec de vos audits de sécurité réguliers et vous valoir des amendes et des sanctions.

Maintenant que nous avons souligné l'importance de la sécurité mobile, découvrons les cinq types de menaces les plus courants et comment les éviter.

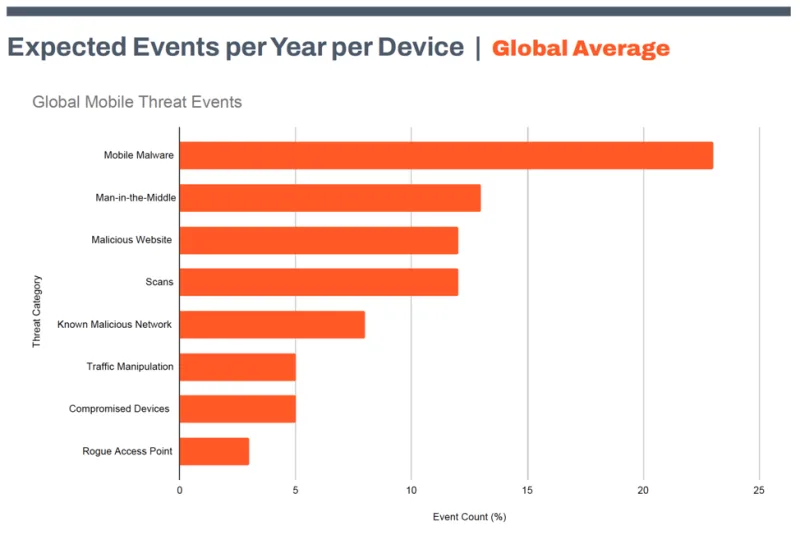

Source - Rapport Zimperium 2022 sur les menaces mobiles mondiales

1. Réseaux Wi-Fi publics non sécurisés

Combien de fois vous est-il arrivé d'utiliser votre smartphone ou votre ordinateur portable professionnel dans un lieu public, en vous connectant rapidement au seul réseau Wi-Fi disponible ? Mauvaise nouvelle : si vous avez l'habitude de le faire fréquemment, vous exposez votre entreprise à un risque accru de cyberattaques.

Les réseaux publics et gratuits – ceux que l'on trouve généralement dans les cafés, les bibliothèques et les aéroports – ne sont pas sécurisés, ce qui signifie qu'ils sont beaucoup plus faciles d'accès pour les pirates informatiques.

Prévenez-le comme ceci

La meilleure façon d'éviter ce risque potentiel est de ne pas utiliser ces réseaux. Si vous devez absolument les utiliser, veillez à ne pas saisir d'informations personnelles ni à accéder à des données sensibles, comme votre messagerie, vos comptes de réseaux sociaux ou vos applications bancaires mobiles. Il est également conseillé d'avoir protection contre les menaces par courriel sur chacun de vos appareils mobiles, et utilisez un VPN offrant un chiffrement.

2. Mauvaise hygiène (cyber)

La pandémie mondiale a mis en lumière l'importance des bonnes pratiques d'hygiène pour rester en bonne santé et se protéger, ainsi que les autres, du virus COVID-19. Mais saviez-vous que vous devriez appliquer ce même principe à votre vie numérique ?

Oui, adopter de bonnes pratiques de cybersécurité n'est pas seulement une nécessité, c'est aussi l'un des meilleurs moyens de minimiser le risque d'être victime d'une attaque. Les appareils mobiles dont la cybersécurité est déficiente – avec des mots de passe faibles, des données partagées et des applications et systèmes d'exploitation obsolètes – sont beaucoup plus exposés aux cybercriminels.

Prévenez-le comme ceci

Adopter une bonne hygiène numérique requiert les méthodes suivantes : vérification par e-mail, Il est recommandé d'activer les mises à jour automatiques des applications et du système d'exploitation, et d'utiliser des mots de passe robustes. De même, il ne faut jamais partager ses appareils avec d'autres personnes et il est essentiel de toujours se déconnecter d'une application ou d'un site web lorsqu'on ne l'utilise plus.

3. Réseaux de bots

Vous connaissez peut-être les chatbots, mais savez-vous ce que sont les botnets ? Si ce mot ne vous paraît pas trop menaçant, vous risquez d’avoir une mauvaise surprise.

Un réseau de zombies (botnet) se forme lorsqu'un pirate informatique accède et contrôle simultanément deux ordinateurs ou plus. Un botnet peut engendrer diverses cybermenaces, notamment l'installation de chevaux de Troie, de virus et d'autres logiciels malveillants.

Prévenez-le comme ceci

Une bonne hygiène informatique est essentielle pour éviter que votre appareil mobile ne soit intégré à un réseau de zombies. Téléchargez uniquement des applications et des logiciels légitimes et de confiance, n'utilisez pas de réseaux Wi-Fi non sécurisés et mettez en œuvre les mesures de sécurité appropriées. automatisation de la sécurité pour une intervention plus rapide en cas d'incident.

Source - Cognyte : Rapport sur l'essor des places de marché de botnets sur le Dark Web

4. Applications malveillantes

Vous adorez les applications ? Vous n’êtes pas seul : en moyenne, un utilisateur de smartphone possède pas moins de 40 applications installées sur son appareil. Lorsque vous téléchargez de nouvelles applications, privilégiez toujours les sources fiables. Évitez de télécharger des applications depuis des sites tiers, car cela augmente les risques de logiciels malveillants et autres cybermenaces.

Prévenez-le comme ceci

Pour éviter les applications malveillantes, il est préférable de les télécharger uniquement depuis Google Play et l'App Store d'Apple. Assurez-vous que toutes vos applications sont régulièrement mises à jour afin de corriger les failles de sécurité.

5. Cryptographie médiocre ou défaillante

Avec la popularité croissante du télétravail, des plateformes de visioconférence et des logiciels de prise de notes (tels que Otter AI ou tout autre) Alternative à l'IA pour les loutresDans le monde des affaires actuel, le partage de données numériques est devenu incontournable. Et si rester en contact numérique avec ses collègues est essentiel, cela comporte également des risques potentiels.

Par exemple, si vous utilisez un logiciel qui ne dispose pas d'un chiffrement adéquat ou d'un algorithme suffisamment puissant, vous risquez d'être plus vulnérable aux cyberattaques. De ce fait, le contenu de vos conversations pourrait ne pas être protégé et les informations que vous y partagez pourraient être consultées par des cybercriminels.

Prévenez-le comme ceci

Une fois encore, l'un des meilleurs moyens de minimiser ce risque est de veiller à ce que vous et vos interlocuteurs utilisiez toujours des outils en ligne fiables, légitimes et à jour. Pour une sécurité accrue, utilisez un logiciel sécurisé pour envoyer et signer des documents importants, tels que… Logiciel Pandadoc pour signature.

Protégez vos appareils mobiles

Avec un nombre croissant d'entreprises qui dépendent des appareils mobiles pour leurs tâches et opérations quotidiennes, l'amélioration de la cybersécurité est devenue primordiale. Les menaces mobiles sont omniprésentes, mais il existe de nombreuses mesures préventives.

Dans ce guide, nous avons identifié les cinq principales menaces liées aux appareils mobiles et fourni des moyens simples mais essentiels de les empêcher de potentiellement détruire votre entreprise.

Découvrez la turbine Swimlane en action

Réservez une démonstration en direct de Swimlane Turbine avec nos experts ! Découvrez comment notre plateforme d’automatisation de la sécurité basée sur l’IA peut vous aider à résoudre les problèmes les plus complexes au sein de votre organisation de sécurité.