Descubra cómo la automatización de la seguridad ayuda a clasificar las alertas de phishing para una solución más rápida.

El phishing sigue siendo un método de ataque peligrosamente eficaz. Aproximadamente El 91% de los ataques exitosos comienza con phishing. En promedio, 30% de los correos electrónicos de phishing enviados se abren y se visualizan. Teniendo en cuenta el minúsculo coste y esfuerzo que supone crear y enviar un correo electrónico, es No es de extrañar que este método siga siendo tan popular. para los atacantes.

Y cada vez es más difícil detectar un intento de phishing. Los atacantes que envían correos electrónicos de phishing pueden esperar entre 10% y 15% de acceso al archivo adjunto o enlace malicioso. en algunas empresas.

Sin la automatización del phishing, un analista debe recibir manualmente un correo electrónico potencialmente malicioso mediante algún sistema de detección o mediante una notificación de un usuario. Posteriormente, debe inspeccionar el correo electrónico y extraer manualmente los detalles para validarlos.

Esto implica examinar cada parte del correo electrónico en detalle (encabezados, cuerpo, todo) e identificar cualquier elemento que pueda ser un indicador de vulnerabilidad (IOC). Para determinar el riesgo del IOC, los analistas deben acceder a varios... inteligencia de amenazas y fuentes de enriquecimiento. Esto suele requerir copiar y pegar información en ventanas o pestañas adicionales del navegador para investigar los COI y determinar su riesgo.

Estos pasos son tediosos, lentos, monótonos, repetitivos y fáciles de desorganizar. La ejecución de la respuesta y cualquier acción correctiva añade aún más pasos y tiempo a la tarea de gestionar un solo mensaje potencial de phishing.

En este artículo aprenderás:

¿Qué es el phishing?

El phishing es un tipo de ciberataque de ingeniería social que utiliza diversos métodos para engañar a las víctimas y conseguir que revelen información personal o empresarial. Los atacantes utilizan correos electrónicos, mensajes SMS, llamadas telefónicas, mensajes de voz y mensajería dentro de aplicaciones para atacar a las víctimas. Al igual que el cebo en un anzuelo, los intentos de phishing suelen camuflarse como mensajes de una empresa u organización legítima.

Los tipos más comunes de phishing incluyen:

-

phishing por correo electrónicoEl tipo más común de ataque de phishing. Los correos electrónicos de phishing pueden enviarse desde dominios falsos y, a menudo, incluyen enlaces maliciosos a dominios falsos.

-

phishing selectivoUna forma personalizada de phishing. Los atacantes usan tu nombre, puesto, empleador, dirección de correo electrónico y más para engañar a las víctimas.

-

Ballenero: Un método de ataque que imita a los empleados de alto nivel de su empresa. A menudo, parecerá un correo electrónico urgente del director ejecutivo que le solicita una transferencia de dinero o compartir información privada.

-

Smishing y vishingAtaques de phishing dirigidos a las víctimas mediante mensajes de texto y mensajes de voz. Este tipo de phishing es especialmente difícil de detectar para los equipos de seguridad antes de que se produzcan daños.

Las estafas de phishing pueden ser se envían individualmente a un objetivo desprevenido, pero generalmente se envían en grandes lotes para aumentar las posibilidades de atrapar a alguien en el momento adecuado, cuando es más probable que haga clic en uno de los enlaces.

Es fácil ver cómo la frecuencia de los ataques de phishing ha crecido hasta el punto de ser demasiada para que los equipos de seguridad puedan clasificarlos manualmente.

El problema de los equipos de seguridad: demasiadas alertas

El phishing, en particular, puede producir más alertas que cualquier otro tipo de ciberataque Simplemente porque es un problema muy extendido. Es uno de los tipos de ciberataques más antiguos y se ha vuelto extremadamente sofisticado con el paso de los años. Al gestionar posibles ataques de phishing, las organizaciones se enfrentan a numerosos problemas:

-

Cada día se envían millones de correos electrónicos de phishing.

-

Las investigaciones requieren análisis entre múltiples plataformas de seguridad

-

Se necesitan un promedio de 27 minutos para clasificar manualmente un correo electrónico de phishing.

-

Muchas organizaciones carecen del personal necesario para investigar el gran volumen de alertas diarias de phishing.

-

Cacar El tiempo medio de resolución (MTTR) aumenta el riesgo y los posibles daños

El número de organizaciones objeto de ataques de phishing aumentó en 28% en 2021.

Herramientas automatizadas de clasificación de alertas de phishing

No hay suficientes horas en el día para que los analistas del SOC clasifiquen manualmente todos los intentos de phishing. Para combatir este problema, los líderes de seguridad... confiar Herramientas de seguridad para clasificar las alertas de phishing con mayor rapidez. Las herramientas de automatización de seguridad permiten automatizar la investigación de ataques de phishing, lo que mejorará significativamente la seguridad y garantizará la protección de su organización.

Investigación automatizada con SOAR

Orquestación, automatización y respuesta de seguridad Las plataformas SOAR se utilizan comúnmente para automatizar el proceso de investigación y poner en cuarentena correos electrónicos sospechosos de phishing. Las plataformas SOAR eliminan la necesidad de intervención humana a menos que sea absolutamente necesaria. Al automatizar las tareas repetitivas y rutinarias relacionadas con el phishing, se puede reducir la cantidad de alertas que reciben los analistas del SOC, lo que les permite centrarse en amenazas más graves.

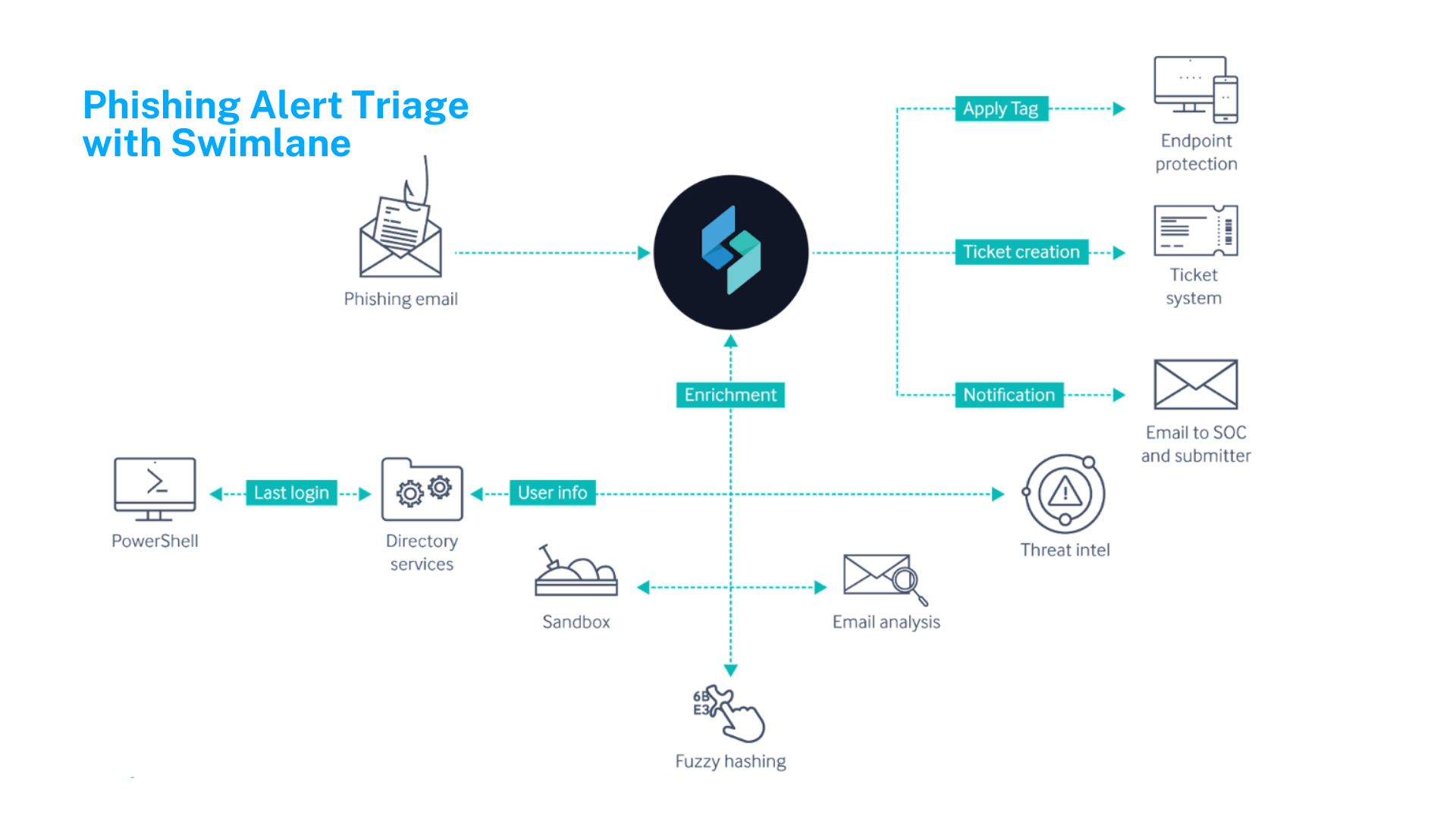

Si un posible correo electrónico de phishing activa una alerta, la tecnología SOAR puede extraer automáticamente los correos sospechosos de phishing de la bandeja de entrada para evitar que los usuarios los abran. Las direcciones IP y URL se extraen y se investigan mediante herramientas de inteligencia de amenazas.

Si la amenaza es un ataque de phishing malicioso conocido, se abre automáticamente un ticket de TI, se ponen en cuarentena los endpoints y se eliminan todos los correos electrónicos del sistema que contienen el archivo malicioso. Si la amenaza es desconocida, el archivo adjunto se envía primero a una inspección en un entorno de pruebas. Si se detecta que es malicioso, se sigue el mismo protocolo: se pone en cuarentena y se elimina.

Vea la automatización de phishing en acción con Swimlane, a continuación.

Los beneficios de la automatización de seguridad de bajo código

Automatización de seguridad de bajo código Amplía las capacidades de las soluciones SOAR heredadas para ofrecer una automatización del phishing más rápida y adaptable. Al usar la automatización de seguridad de bajo código para combatir los ataques de phishing, los equipos de seguridad pueden reducir el tiempo medio de recuperación (MTTR) y gestionar cualquier amenaza a la velocidad de una máquina.

Los procesos de respuesta a incidentes en toda la organización están mejor definidos y se ejecutan de forma consistente gracias a la automatización. Esto reduce la posibilidad de errores humanos y permite modificar los flujos de trabajo a medida que se implementan nuevas técnicas antiphishing. Además, se pueden generar automáticamente informes de incidentes para que los analistas puedan comprender la magnitud del ataque de phishing sin dedicar demasiado tiempo a analizar manualmente los sistemas y los pasos necesarios para resolverlo.

Automatización de seguridad de bajo código con Swimlane

Turbina de carriles de natación Ayuda a integrar sus soluciones y herramientas de seguridad existentes en una plataforma centralizada que optimiza la respuesta ante incidentes. La potente integración de datos y la intuitiva creación de manuales permiten a los expertos en el sector convertirse en creadores de automatización. Puede automatizar la investigación y la cuarentena de correos electrónicos sospechosos de phishing, además de ayudar a las organizaciones a:

-

Centralice todos los datos de seguridad en paneles para obtener informes más accesibles

-

Estandarizar los procesos de respuesta a incidentes

-

Realizar un seguimiento de las tareas de seguridad en toda la empresa

-

Reducir MTTD y MTTR

-

Priorizar las amenazas para garantizar que todas las alertas se investiguen exhaustivamente

-

Automatizar diversos procesos y flujos de trabajo

-

Mejorar el rendimiento de seguridad

La investigación y respuesta automatizadas ante phishing son solo el comienzo con la automatización de seguridad de bajo código.

Guía del comprador para la automatización de la seguridad moderna

Los equipos de SOC empresariales reconocen la necesidad de automatización, pero a menudo tienen dificultades con las propias soluciones de automatización. Las soluciones de Orquestación, Automatización y Respuesta de Seguridad (SOAR) suelen requerir scripts extensos. Esta guía analiza la amplia gama de plataformas de automatización de seguridad disponibles actualmente para que pueda identificar la solución que mejor se adapte a sus necesidades.