Le monde des menaces de sécurité est en perpétuelle évolution, et les enjeux sont plus importants que jamais. Les professionnels de la sécurité – analystes, responsables SOC, RSSI et autres – sont en première ligne pour protéger les organisations contre le déferlement incessant des cybermenaces. Mais que se passe-t-il lorsque l'ennemi parvient à franchir vos défenses ? Comment réagir face au chaos et à l'attaque de vos forteresses numériques ?

C’est là que la gestion des incidents entre en jeu. Des plans de réponse aux incidents aux cadres et outils populaires, il est important de rester informé et préparé.

Qu'est-ce que la réponse aux incidents ?

En résumé, la réponse aux incidents est une approche systématique permettant de traiter et de gérer les événements de sécurité au sein d'une organisation. Elle englobe les processus, les outils et les stratégies mis en œuvre pour détecter, gérer et rétablir différents types d'incidents de sécurité.

L'objectif principal de la réponse aux incidents est de minimiser l'impact d'un incident et de rétablir rapidement les opérations normales tout en protégeant les actifs et les données essentiels.

Comment fonctionne la réponse aux incidents ?

La gestion des incidents de sécurité repose sur une approche systématique permettant de traiter et de gérer les événements de sécurité au sein d'une organisation. Elle englobe les processus, les outils et les stratégies mis en œuvre pour détecter, gérer et rétablir les activités suite à différents types d'incidents de sécurité. Son principal objectif est de minimiser l'impact d'un incident et de rétablir les opérations normales tout en protégeant les actifs et les données.

Différents types d'incidents de sécurité :

- Attaques de phishing: Ces pratiques englobent les tentatives trompeuses d'acquérir des informations sensibles, telles que des noms d'utilisateur, des mots de passe ou des données financières, en se faisant passer pour une entité fiable grâce à une communication mensongère.

- Ransomware : Les attaques par rançongiciel chiffrent les données d'une victime et exigent une rançon en échange de la clé de déchiffrement. Elles peuvent perturber les opérations et compromettre l'intégrité des données.

- Attaques de la chaîne d'approvisionnement : Ces attaques exploitent les faiblesses de la chaîne d'approvisionnement, cherchant à compromettre les logiciels ou le matériel essentiels au fonctionnement de l'organisation, souvent pour diffuser des codes malveillants.

- Attaques DDoS : Les attaques par déni de service distribué (DDoS) submergent le réseau ou le site web d'une cible avec un trafic excessif, provoquant une interruption ou une panne de service.

- Menaces internes: Les menaces internes désignent les actions malveillantes ou non intentionnelles d'individus au sein d'une organisation, susceptibles d'entraîner des violations de données ou des incidents de sécurité.

En proposant une définition précise de la réponse aux incidents et en décrivant les différents types d'incidents de sécurité, vous permettez à votre public de saisir l'importance et l'étendue de cette réponse. Cela favorise également une prise de conscience de la nécessité d'une approche proactive en matière de sécurité. L'automatisation low-code rendue possible par l'IA de Swimlane Turbine.

Qu'est-ce qu'un plan de réponse aux incidents ?

Un plan de réponse aux incidents (PRI) Il s'agit d'un ensemble documenté de directives et de procédures décrivant les étapes à suivre lors d'un incident de sécurité. Ce document propose une approche structurée pour gérer efficacement l'événement et garantit une action rapide, efficiente et cohérente au sein de l'organisation.

Un plan de réponse aux incidents (PRI) peut inclure des rôles et des responsabilités prédéfinis, des protocoles de communication, des catégories d'incidents, des procédures d'escalade et des étapes techniques.

Pourquoi un IRP est-il important ?

Un IRP est important pour de nombreuses raisons :

Minimise les dégâts : Un plan de reprise d'activité (PRA) opportun et bien exécuté peut contribuer à minimiser l'impact d'un incident de sécurité, en réduisant les temps d'arrêt, les pertes financières et les dommages potentiels à la réputation de l'organisation.

Exigences de conformité et légales : De nombreux secteurs et organismes de réglementation exigent des entreprises qu'elles mettent en place un plan de sécurité intégré (PSI) pour se conformer aux normes. Un plan solide témoigne d'un engagement envers la sécurité et peut faciliter le respect des obligations légales.

Rétablissement rapide : Un plan de réponse aux incidents (IRP) permet aux organisations de se remettre rapidement d'incidents de sécurité, de rétablir les opérations normales et d'atténuer toute interruption des services critiques.

Confiance des parties prenantes : En faisant preuve d'une approche proactive et compétente, les organisations peuvent inspirer confiance à leurs clients, partenaires et parties prenantes, renforçant ainsi la confiance et préservant une réputation positive.

Exemples de modèles de plans de réponse aux incidents

Les professionnels de la sécurité peuvent gagner du temps et accélérer leurs processus grâce aux modèles de plans de réponse aux incidents (PRI). Différents fournisseurs et institutions ont créé des modèles dont vous pouvez vous inspirer.

- Université de Berkeley

- Département de la technologie de Californie

- Institut SANS

- TechTarget

- Carnegie Mellon

Les plans de réponse aux incidents sont essentiels pour identifier les failles de sécurité et y réagir. Pour en savoir plus, consultez notre guide sur Modèles de plan de gestion des relations d'affaires pour comprendre comment les modèles de réponse aux incidents peuvent être utilisés.

Différentes phases des cadres de réponse aux incidents

Le cycle de vie de la réponse aux incidents se compose de plusieurs phases interdépendantes qui guident les professionnels de la sécurité tout au long du processus de gestion et de résolution des incidents de sécurité.

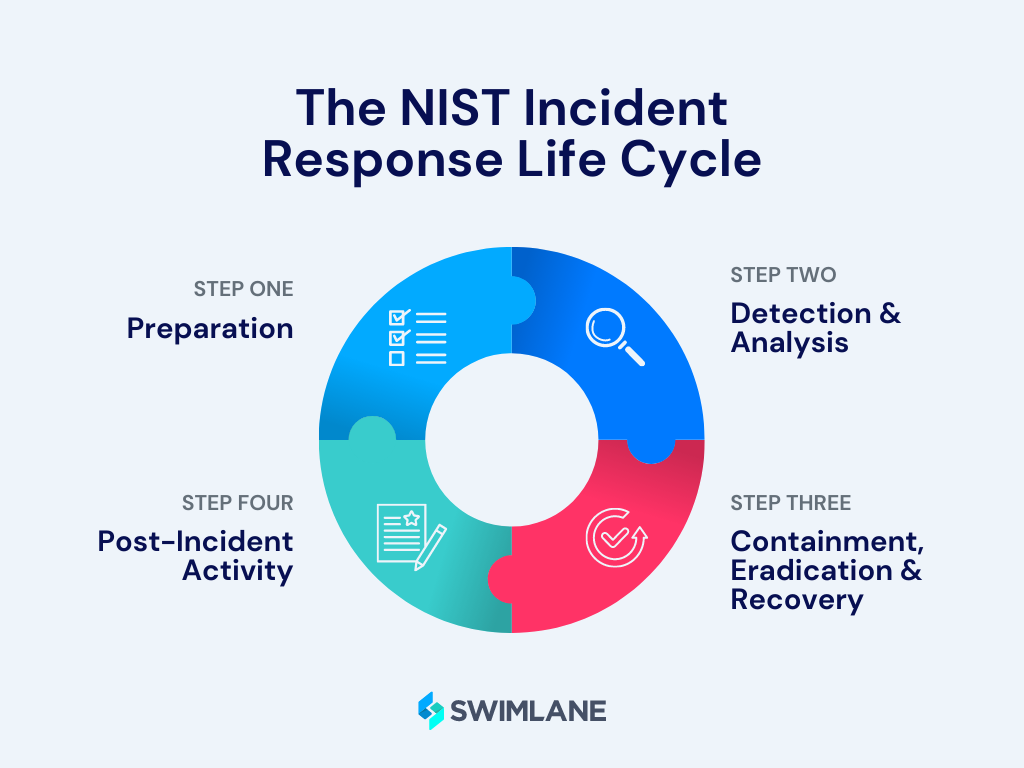

Cadre de réponse aux incidents du NIST

Par exemple, L'Institut national des normes et de la technologie (NIST) Le cadre comprend :

1. Préparation : Mettre en place un plan de réponse aux incidents (IRP), définir les rôles et les responsabilités, constituer une équipe de réponse aux incidents et implémenter les contrôles et technologies de sécurité nécessaires.

2. Détection et analyse : Durant cette phase, les incidents de sécurité sont détectés grâce à divers mécanismes de surveillance et d'alerte. Les analystes d'incidents enquêtent sur les incidents, recueillent des preuves et évaluent l'impact et la gravité de chaque incident.

3. Confinement, éradication et rétablissement : Une fois l'incident confirmé, des mesures immédiates sont prises pour le contenir, prévenir d'autres dommages, éradiquer la menace et récupérer les systèmes et les données affectés.

4. Analyse post-incident : Une fois l'incident résolu, une analyse approfondie est menée afin d'en déterminer la cause profonde, d'identifier les éventuelles faiblesses du dispositif de sécurité et de mettre en œuvre des mesures visant à prévenir des incidents similaires à l'avenir.

Cadre de réponse aux incidents SANS

Il existe des étapes similaires dans le Plan d'intervention en cas d'incident SANS, qui se décompose en six étapes clés :

- PréparationCette phase consiste à mettre en place le dispositif de réponse aux incidents, notamment les politiques, les plans d'intervention, l'affectation des membres de l'équipe, les contrôles d'accès et la formation, afin de garantir la capacité opérationnelle de l'équipe de réponse aux incidents informatiques (CIRT) pour une gestion efficace des incidents. Il s'agit d'une phase cruciale pour évaluer l'efficacité de la stratégie de réponse et des canaux de communication de l'organisation, et pour doter la CIRT des outils et des connaissances nécessaires pour atténuer l'impact des failles de sécurité.

- IdentificationLa phase d'identification consiste à détecter et vérifier rapidement les incidents de sécurité à l'aide des fichiers journaux, des outils de surveillance, des systèmes de détection d'intrusion et des données de pare-feu afin d'évaluer la nature et l'étendue de l'incident. Une identification précoce permet une réponse rapide, minimisant ainsi les coûts et les dommages.

- EndiguementIl s'agit de la phase de réponse immédiate visant à limiter l'ampleur de l'incident et à prévenir tout dommage supplémentaire, suite à sa détection ou identification rapide. SANS recommande la mise en œuvre de mesures de confinement rigoureuses, notamment la préservation des preuves en vue d'éventuelles poursuites judiciaires, car un confinement efficace est essentiel pour minimiser les conséquences d'un incident de sécurité.

- ÉradicationCette phase consiste à éliminer la cause première de l'incident tout en veillant à la propreté et à la sécurité des systèmes affectés. Elle vise à rétablir les systèmes à leur état antérieur avec une perte de données minimale et implique l'élimination des éléments malveillants afin de prévenir toute réinfection.

- RécupérationLa reprise d'activité comprend les tests, la surveillance et la validation des systèmes avant leur réintégration en production afin de garantir leur intégrité. Elle implique de déterminer le moment opportun pour reprendre les opérations, de réaliser des tests système approfondis, de surveiller attentivement toute anomalie et d'utiliser divers outils pour vérifier le comportement du système après l'incident.

- Leçons SavantIl s'agit d'une phase post-incident cruciale au cours de laquelle les organisations analysent l'ensemble du processus de réponse aux incidents, en documentant les enseignements tirés et les améliorations à apporter pour la gestion des incidents futurs. Cette étape fournit des données précieuses pour la mise à jour des plans de réponse aux incidents, l'amélioration des supports de formation et la définition de normes pour les incidents futurs, favorisant ainsi l'amélioration continue des capacités de réponse aux incidents.

Bien que différents cadres puissent présenter ces phases de manière légèrement différente, les étapes fondamentales restent les mêmes.

Rôle des équipes d'intervention en cas d'incident

Les équipes de réponse aux incidents jouent un rôle crucial dans la protection des actifs numériques d'une organisation et la gestion efficace des incidents de cybersécurité. Elles accomplissent diverses tâches afin de minimiser l'impact des incidents et de maintenir un environnement sécurisé. Voici un résumé de leurs responsabilités principales :

- Détection d'incidents

- Triage des incidents

- Endiguement

- Analyse médico-légale

- Notification

- Atténuation

- Documentation

- Amélioration continue

- Formation et préparation

En réalisant ces tâches essentielles, les équipes de réponse aux incidents renforcent la résilience globale de la cybersécurité d'une organisation. Leur capacité à identifier, gérer et résoudre rapidement les incidents de sécurité est cruciale pour minimiser les dommages potentiels et garantir la continuité des activités. Grâce à l'automatisation de la réponse aux incidents et à l'adoption des meilleures pratiques en la matière, ces équipes sont mieux armées que jamais pour se défendre contre l'évolution des cybermenaces et protéger les actifs critiques.

Automatisation des processus de réponse aux incidents

L'automatisation de la réponse aux incidents consiste à tirer parti de la technologie et des outils pour rationaliser et accélérer le processus de réponse aux incidents. L'automatisation peut être utile dans plusieurs domaines, notamment la détection des incidents, la collecte de données, l'analyse, le confinement et la récupération.

En automatisant les tâches répétitives, les équipes de sécurité peuvent se concentrer sur des activités à plus forte valeur ajoutée, comme le tri des alertes complexes et la recherche de menaces. De plus, l'automatisation permet d'améliorer les délais de réponse, de réduire les erreurs humaines et d'optimiser la gestion globale des incidents.

Apprenez-en davantage sur réponse automatisée aux incidents.

Solutions et outils d'automatisation de la réponse aux incidents

L'automatisation de la réponse aux incidents s'est imposée comme une solution précieuse pour rationaliser la gestion des incidents de sécurité. Elle permet aux équipes de sécurité de réagir rapidement et efficacement aux incidents. Voici quelques outils standard de réponse aux incidents que les organisations peuvent utiliser :

- Automatisation de la sécurité à faible code

- Orchestration, automatisation et réponse en matière de sécurité (SOAR)

- Gestion des informations et des événements de sécurité (SIEM)

- Détection et réponse étendues (XDR)

- Détection et réponse aux points de terminaison (EDR)

Apprenez-en davantage sur Gestion des alertes de sécurité avec une plateforme de réponse aux incidents.

Tendances récentes en matière de réponse aux incidents

Les tendances récentes en matière de réponse aux incidents soulignent l'importance accrue accordée à l'automatisation, à l'intégration du renseignement sur les menaces et à une collaboration renforcée. L'automatisation rationalise les processus de détection et de réponse aux incidents, facilitant ainsi la détection et l'atténuation rapides des menaces. L'intégration des flux et des plateformes de renseignement sur les menaces permet aux organisations d'identifier proactivement les menaces et les vulnérabilités émergentes. La collaboration évolue, avec une attention accrue portée aux équipes transversales, décloisonnant les services informatiques, de sécurité et les unités opérationnelles afin d'améliorer la résolution des incidents. L'adoption de l'intelligence artificielle (IA) et de l'apprentissage automatique améliore la précision et la rapidité de l'identification et de la réponse aux incidents. Ceci contribue à garantir que les organisations sont préparées à se défendre contre l'évolution des cybermenaces.

Dans un contexte de menaces en constante évolution, la réponse aux incidents est essentielle à la stratégie de sécurité d'une entreprise. Les équipes de sécurité modernes doivent mettre en œuvre un plan de réponse aux incidents bien conçu et tirer parti de l'automatisation pour minimiser l'impact des incidents, protéger les actifs critiques et maintenir un environnement sécurisé.

Guide de sécurité pour TDIR : Détection des menaces et réponse aux incidents

La détection des menaces et la réponse aux incidents (TDIR) gagnent en popularité auprès des équipes de sécurité, des analystes et des fournisseurs. Cette méthodologie axée sur les résultats combine les outils SOC et le renseignement sur les menaces afin d'améliorer les capacités de détection et de réponse des équipes de sécurité. Cependant, la TDIR reste encore largement méconnue et en cours de définition. Découvrez en détail ce qu'est la TDIR et comment les solutions de sécurité courantes s'alignent sur cette nouvelle méthodologie.