Découvrez comment l'automatisation de la sécurité permet de trier les alertes de phishing pour une remédiation plus rapide.

L'hameçonnage reste une méthode d'attaque dangereusement efficace. En gros 91% des attaques réussies commencent par du phishing. En moyenne, 30% des courriels d'hameçonnage envoyés sont ouverts et consultés. Compte tenu du coût et des efforts minimes nécessaires pour créer et envoyer un courriel, il est Il n'est pas étonnant que cette méthode reste si populaire. pour les attaquants.

Il devient de plus en plus difficile de repérer une tentative d'hameçonnage. Les auteurs d'e-mails d'hameçonnage peuvent s'attendre à ce que la pièce jointe ou le lien malveillant soit consulté dans un délai compris entre 10 et 15 % des cas. dans certaines entreprises.

Sans automatisation de la détection d'hameçonnage, un analyste doit recevoir manuellement un courriel potentiellement malveillant via un système de détection ou par notification d'un utilisateur. Il doit ensuite examiner le courriel et en extraire manuellement les informations nécessaires à sa validation.

Cela implique d'examiner en détail chaque élément du courriel (en-têtes, corps, etc.) et d'identifier tout ce qui pourrait potentiellement constituer un indicateur de compromission (IOC). Pour déterminer le risque associé à l'IOC, les analystes doivent ensuite accéder à diverses sources d'information. renseignements sur les menaces et les sources d'enrichissement. Cela nécessite généralement de copier et coller les informations dans des fenêtres supplémentaires ou des onglets de navigateur afin d'examiner les indicateurs de contamination infectieuse (IOC) et de déterminer leur niveau de risque.

Ces étapes sont fastidieuses, chronophages, monotones, répétitives et sujettes à erreurs. La mise en œuvre de la réponse et des mesures correctives ajoute encore plus d'étapes et de temps à la gestion d'un simple message d'hameçonnage potentiel.

Dans cet article, vous apprendrez :

Qu'est-ce que le phishing ?

L'hameçonnage est une forme de cyberattaque par ingénierie sociale qui utilise diverses méthodes pour inciter les victimes à divulguer des informations personnelles ou professionnelles. Les personnes malveillantes utilisent le courrier électronique, les SMS, les appels téléphoniques, les messages vocaux et la messagerie intégrée aux applications pour cibler leurs victimes. À l'instar d'un appât, les tentatives d'hameçonnage sont souvent dissimulées sous l'apparence de messages provenant d'une entreprise ou d'une organisation légitime.

Les types d'hameçonnage les plus courants sont les suivants :

-

Hameçonnage par courrielL’hameçonnage est le type d’attaque le plus courant. Les courriels d’hameçonnage peuvent être envoyés depuis de faux domaines et contiennent souvent des liens malveillants vers de faux domaines.

-

hameçonnage cibléIl s'agit d'une forme personnalisée d'hameçonnage. Des personnes malveillantes utilisent votre nom, votre fonction, votre employeur, votre adresse électronique et d'autres informations pour tromper leurs victimes.

-

Pêche à la baleine: Il s'agit d'une méthode d'attaque qui imite les cadres supérieurs de votre entreprise. Souvent, cela se présente comme un courriel urgent du PDG vous demandant de transférer de l'argent ou de partager des informations confidentielles.

-

Smishing et vishingLes attaques de phishing ciblent les victimes par SMS et messages vocaux. Ce type d'hameçonnage est particulièrement difficile à détecter pour les équipes de sécurité avant que des dommages ne soient causés.

Les arnaques par hameçonnage peuvent être Ils sont envoyés individuellement à une cible sans méfiance, mais ils sont généralement envoyés par lots importants afin d'augmenter les chances de piéger quelqu'un au bon moment – lorsqu'il est plus susceptible de cliquer sur l'un des liens.

Il est facile de comprendre pourquoi la fréquence des attaques de phishing est devenue trop importante pour que les équipes de sécurité puissent les trier manuellement.

Le problème des équipes de sécurité : trop d’alertes

Le phishing, en particulier, peut générer plus d'alertes que toute autre méthode. type de cyberattaque Tout simplement parce que c'est un problème très répandu. Il s'agit de l'un des plus anciens types de cyberattaques et il est devenu extrêmement sophistiqué au fil des ans. Lorsqu'elles gèrent des attaques de phishing potentielles, les organisations sont confrontées à de nombreux problèmes :

-

Des millions de courriels d'hameçonnage sont envoyés chaque jour.

-

Les enquêtes nécessitent une analyse entre plusieurs plateformes de sécurité.

-

Il faut en moyenne 27 minutes pour trier manuellement un courriel d'hameçonnage.

-

De nombreuses organisations ne disposent pas des effectifs nécessaires pour enquêter sur le volume élevé d'alertes de phishing quotidiennes.

-

CacaLe délai moyen de résolution (MTTR) augmente le risque et les dommages potentiels.

Le nombre d’organisations ciblées par des attaques de phishing a augmenté de 28% en 2021.

Outils automatisés de triage des alertes de phishing

Les analystes SOC n'ont pas assez d'heures dans une journée pour trier manuellement toutes les tentatives d'hameçonnage. Pour lutter contre ce problème, les responsables de la sécurité compter sur Des outils de sécurité permettent de traiter plus rapidement les alertes de phishing. Les outils d'automatisation de la sécurité peuvent automatiser les enquêtes sur les attaques de phishing, ce qui améliorera considérablement la sécurité et garantira la protection de votre organisation.

Investigation automatisée avec SOAR

Orchestration, automatisation et réponse en matière de sécurité Les plateformes SOAR (Solutions, Intelligence, Approche et Exploitation) sont couramment utilisées pour automatiser les investigations et mettre en quarantaine les courriels suspects d'hameçonnage. Elles permettent de limiter l'intervention humaine aux cas absolument nécessaires. En automatisant les tâches répétitives et fastidieuses liées à l'hameçonnage, on réduit le nombre d'alertes reçues par les analystes SOC, ce qui leur permet de se concentrer sur les menaces plus graves.

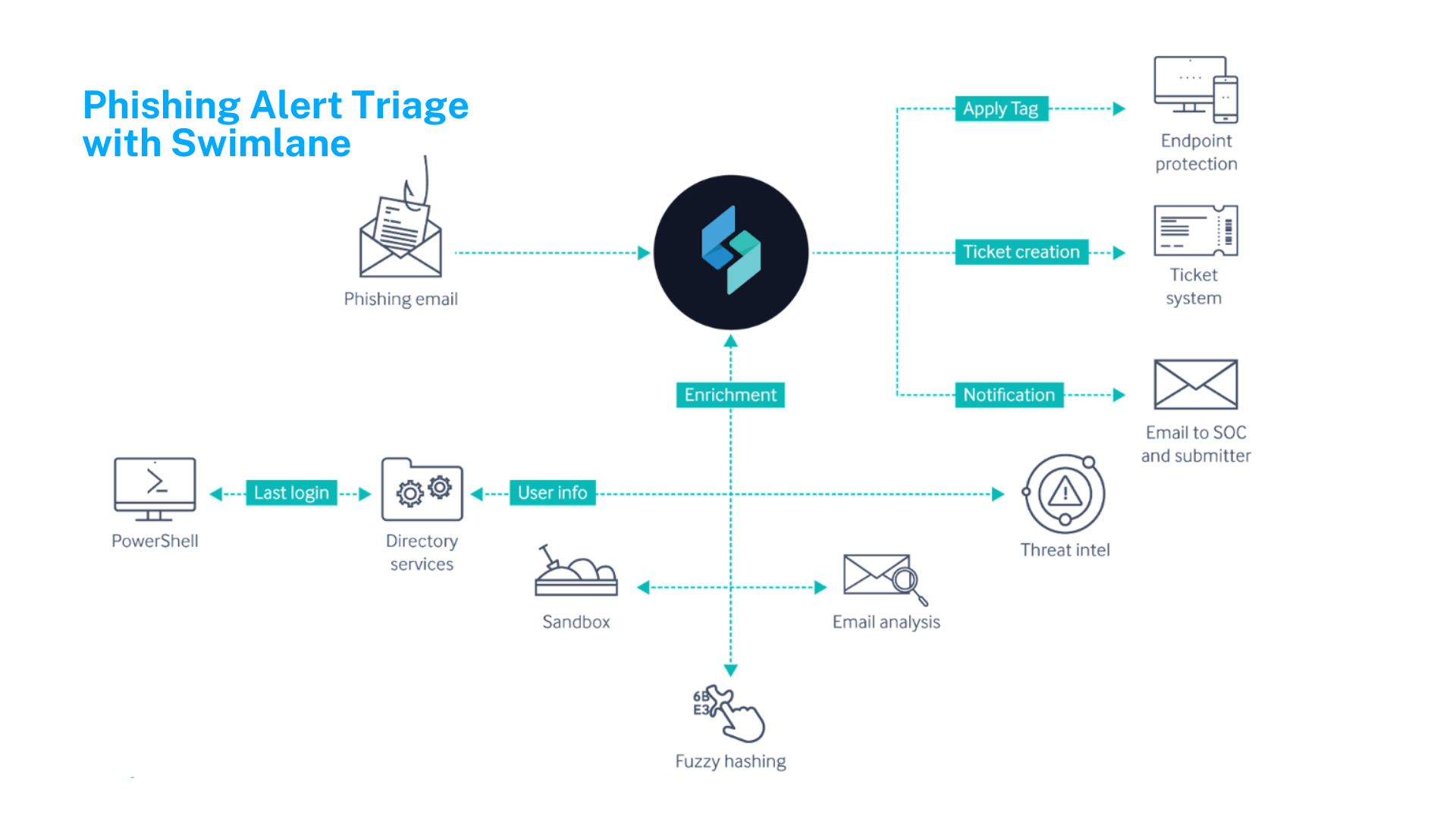

Si un courriel suspect d'hameçonnage déclenche une alerte, la technologie SOAR peut automatiquement extraire les courriels suspects de la boîte de réception afin d'empêcher leur ouverture. Les adresses IP et les URL sont ensuite extraites et analysées à l'aide d'outils de veille sur les menaces.

Si la menace correspond à une attaque de phishing malveillante connue, un ticket d'incident est automatiquement ouvert, les terminaux concernés sont mis en quarantaine et tous les courriels contenant le fichier malveillant sont supprimés. Si la menace est inconnue, la pièce jointe est d'abord soumise à une analyse en environnement isolé (sandbox). Si elle est identifiée comme malveillante, elle suit le même protocole : elle est mise en quarantaine puis supprimée.

Découvrez ci-dessous l'automatisation du phishing en action avec Swimlane.

Les avantages de l'automatisation de la sécurité low-code

Automatisation de la sécurité à faible code Cette solution enrichit les fonctionnalités des solutions SOAR existantes pour offrir une automatisation anti-phishing plus rapide et plus adaptable. Grâce à l'automatisation de la sécurité low-code pour lutter contre les attaques de phishing, les équipes de sécurité peuvent réduire le MTTR et gérer toute menace à la vitesse de la machine.

Les processus de réponse aux incidents au sein de votre organisation sont mieux définis et exécutés de manière cohérente grâce à l'automatisation. Cela réduit les risques d'erreur humaine et permet d'adapter les flux de travail à l'intégration de nouvelles techniques anti-phishing. De plus, la génération automatique de rapports d'incident permet aux analystes d'appréhender l'ampleur de l'attaque de phishing sans perdre de temps à examiner manuellement les systèmes et les étapes nécessaires à sa résolution.

Automatisation de la sécurité low-code avec Swimlane

Turbine de couloir de nage Cette solution permet d'intégrer vos solutions et outils de sécurité existants dans une plateforme centralisée qui simplifie la réponse aux incidents. Grâce à une intégration de données performante et à la création conviviale de scénarios, les experts métiers peuvent devenir des concepteurs de solutions d'automatisation. Elle peut automatiser l'investigation et la mise en quarantaine des e-mails suspects d'hameçonnage, et aider les organisations à :

-

Centralisez toutes les données de sécurité dans des tableaux de bord pour des rapports plus accessibles.

-

Standardiser les processus de réponse aux incidents

-

Suivre les tâches de sécurité à l'échelle de l'entreprise

-

Réduire le MTTD et le MTTR

-

Hiérarchiser les menaces afin de garantir que toutes les alertes fassent l'objet d'une enquête approfondie.

-

Automatiser divers processus et flux de travail

-

Améliorer les performances de sécurité

L'investigation et la réponse automatisées au phishing ne sont que le point de départ de l'automatisation de la sécurité à faible code.

Guide d'achat pour l'automatisation de la sécurité moderne

Les équipes SOC des entreprises reconnaissent la nécessité de l'automatisation, mais rencontrent souvent des difficultés avec les solutions d'automatisation elles-mêmes. Les solutions SOAR (Security Orchestration, Automation and Response) nécessitent généralement un développement important en matière de scripts. Ce guide analyse le large éventail de plateformes d'automatisation de la sécurité disponibles aujourd'hui, afin de vous aider à identifier la solution la mieux adaptée à vos besoins.