Angesichts der zunehmenden Komplexität von Cyberbedrohungen ist es entscheidend, die Geschwindigkeit und Effizienz der Sicherheitsautomatisierung mit dem Bedarf an menschlicher Aufsicht und Intuition in Einklang zu bringen. Daher gibt es Fälle, in denen eine Organisation ihre Sicherheit automatisieren sollte, und Fälle, in denen sie dies nicht tun sollte – oder noch nicht tun sollte. Schauen wir uns das genauer an.

Die Vorteile der automatisierten Cybersicherheit

Automatisierte Cybersicherheitstools bieten viele Vorteile und verbessern die Abwehrmechanismen einer Organisation gegen verschiedene Bedrohungen erheblich. Arten von Cyberangriffen.

Warum also Cybersicherheit automatisieren?

- Effizienz und Geschwindigkeit: Automatisierte Sicherheitssysteme können riesige Datenmengen in einem Tempo verarbeiten und analysieren, das kein Mensch bewältigen kann. SecOps Das Team kann Bedrohungen sofort erkennen und darauf reagieren, was letztendlich die Zeit zwischen Erkennung, Reaktion und wichtigen Maßnahmen verkürzt. Sicherheitskennzahlen.

- Stärkt menschliche Teams: Die automatisierte Sicherheit übernimmt Routineaufgaben, sodass sich die Sicherheitsexperten auf strategischere Initiativen und die Lösung komplexer Probleme konzentrieren und ihre Fähigkeiten dort einsetzen können, wo sie am dringendsten benötigt werden.

- Kostenreduzierung: Durch die Automatisierung routinemäßiger und sich wiederholender Aufgaben können Unternehmen den Bedarf an einem großen Cybersicherheitsteam reduzieren und dadurch erhebliche Kosten einsparen. Darüber hinaus lassen sich durch die Verhinderung von Sicherheitsvorfällen potenzielle Kosten im Zusammenhang mit Datenverlust, Anwaltskosten und Reputationsschäden vermeiden.

- Überwachung rund um die Uhr: Cyberbedrohungen können jederzeit auftreten. Automatisierte Systeme gewährleisten kontinuierliche Überwachung und Schutz und bieten so rund um die Uhr Sicherheit, ohne dass eine ständige menschliche Aufsicht erforderlich ist.

- Konsistenz und Zuverlässigkeit: SOC-Analysten Menschen können Fehler machen, Details übersehen oder ermüden, aber automatisierte Systeme wenden stets die gleichen Standards und Regeln an, wodurch das Risiko menschlicher Fehler verringert wird.

- Skalierbarkeit: Mit dem Wachstum von Unternehmen steigen auch deren Anforderungen an die Cybersicherheit. Automatisierte Sicherheitslösungen lassen sich problemlos skalieren, um größere Datenmengen und komplexere Netzwerkumgebungen zu bewältigen, ohne dass Ressourcen oder Kosten proportional ansteigen.

- Proaktive Verteidigung: Automatisierte Systeme können Angriffe vorhersagen und verhindern, bevor sie stattfinden, indem sie mithilfe von prädiktiver Analytik und maschinellem Lernen potenzielle Bedrohungen auf der Grundlage historischer Daten und aktueller Trends identifizieren.

- Verbesserte Compliance: Viele Branchen unterliegen strengen regulatorischen Anforderungen an den Datenschutz. Automatisierte Sicherheitslösungen tragen zur Einhaltung dieser Vorschriften bei, indem sie Richtlinien systematisch durchsetzen und detaillierte Protokolle von Sicherheitsereignissen führen.

- Verbesserte Bedrohungserkennung und Reaktion auf Vorfälle (TDIR): Im Falle einer Sicherheitsverletzung können automatisierte Tools die Bedrohung sofort eindämmen und den Schaden mindern, wodurch die Auswirkungen auf die Organisation erheblich reduziert werden.

- Umfassende Berichterstattung: Automatisierte Cybersicherheit kann alle Aspekte des digitalen Fußabdrucks einer Organisation überwachen, einschließlich Endpunkte, Netzwerke und Cloud-Dienste, und bietet so umfassenden Schutz vor einer Vielzahl von Bedrohungen.

Wann man die Sicherheit NICHT automatisieren sollte

Wir hier bei Swimlane sind überzeugte Verfechter der Automatisierung der Cybersicherheit, und es gibt eindeutig viele Vorteile; es gibt jedoch Bereiche, in denen die Automatisierung in den Hintergrund treten sollte.

Was ist SOC-Automatisierung? SOC-Automatisierung Der Einsatz von KI und Technologie zur Optimierung von Aufgaben in einem Security Operations Center (SOC) wie Alarmpriorisierung, Reaktion auf Sicherheitsvorfälle und Berichterstattung ermöglicht es Teams, schneller, intelligenter und mit weniger manuellem Aufwand zu arbeiten. Hier einige Beispiele: SOC-Automatisierung sollte nicht Vorrang haben:

1. Nicht dokumentierte Prozesse

Wenn ein SOC-Prozess Da dies bisher nicht dokumentiert wurde und Unsicherheit hinsichtlich aller damit verbundenen Schritte besteht, kann eine Automatisierung erhebliche Risiken und Ineffizienzen mit sich bringen. Sicherheitsautomatisierung Für eine effektive Prozessautomatisierung sind Vorhersagbarkeit und ein klares Verständnis des Prozessablaufs unerlässlich. Ohne ein umfassendes Verständnis und eine entsprechende Dokumentation der einzelnen Schritte kann die Automatisierung des Prozesses zu gravierenden Fehlern führen.

Darüber hinaus weisen undokumentierte Prozesse oft Nuancen und Ausnahmen auf, die von menschlichen Analysten verstanden und gehandhabt werden und sich ohne detaillierte Analyse nur schwer in ein automatisiertes System integrieren lassen. Der Versuch, einen solchen Prozess voreilig zu automatisieren, kann zudem seinen aktuellen Zustand einfrieren und seine Optimierung und Verbesserung im Laufe der Zeit erschweren.

2. Warnmeldungen, die an der Quelle geändert werden müssen

Automatisierung von Warnmeldungen, die eine Anpassung oder Änderung Ihres Security Information and Event Management-Systems erfordern (SIEMEine voreilige Automatisierung der Alarmquellen kann kontraproduktiv sein. Sie kann zu einer Flut von Fehlalarmen führen, Sicherheitsteams überfordern und die Aufmerksamkeit von echten Bedrohungen ablenken. Daher ist es entscheidend, diese Alarme zunächst zu optimieren und ihre Genauigkeit und Relevanz sicherzustellen. Dieser Feinabstimmungsprozess ermöglicht es, die genauen Bedingungen für die Auslösung von Alarmen zu identifizieren, wodurch Fehlalarme minimiert und die Gesamteffizienz des Systems verbessert wird. SecOps-Team.

3. Wann sich der ROI nicht lohnt

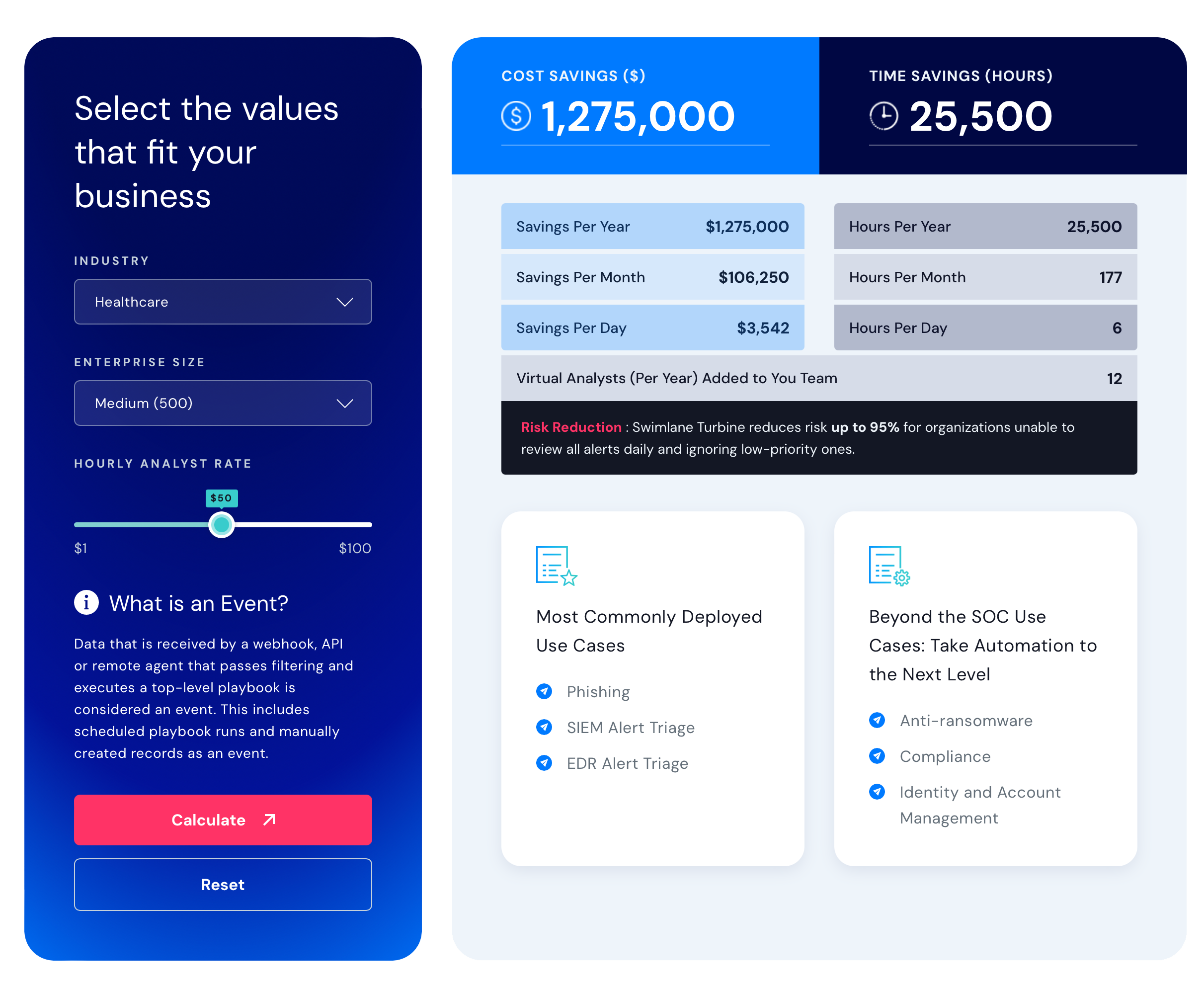

Manchmal rechtfertigt der Return on Investment (ROI) nicht die anfänglichen und laufenden Kosten. Sicherheitsautomatisierung. Wenn die prognostizierten Vorteile, wie beispielsweise ein reduziertes Risiko von Sicherheitsverletzungen oder Effizienzsteigerungen, die Kosten für die Implementierung und Wartung komplexer Automatisierungstools nicht aufwiegen, ist eine erneute Überlegung unerlässlich. Denn Automatisierung ist zwar äußerst wertvoll, erfordert aber erhebliche Vorabinvestitionen in Technologie, Schulung und Integration. Hinzu kommen laufende Kosten für Updates, Management und gegebenenfalls Skalierung. ROI-Rechner kann sicherstellen, dass Ihre Organisation die Investition umfassend prüft und nicht voreilig automatisiert.

4. Wenn die Gefahr einer Betriebsunterbrechung besteht

Ist die Automatisierung nicht optimal auf die betrieblichen Arbeitsabläufe des Unternehmens abgestimmt, kann sie unbeabsichtigt legitime Aktivitäten blockieren oder Ausnahmen nicht berücksichtigen, was zu Ausfallzeiten oder Beeinträchtigungen kritischer Funktionen führen kann. Dies gilt insbesondere in komplexen Umgebungen, in denen Sicherheitsanforderungen eng mit dem Geschäftsbetrieb verknüpft sind. Daher ist bei der Automatisierung in Bereichen mit Störungsrisiko Vorsicht geboten, da die Folgen die beabsichtigten Sicherheitsvorteile überwiegen könnten.

Wann sollte die Sicherheit automatisiert werden?

Wenn Sie nun ein modernes SOC, Die richtige Automatisierung zum richtigen Zeitpunkt einzusetzen, ist daher von entscheidender Bedeutung.

Organisationen sollten die Sicherheit automatisieren…

Nach der Dokumentation von Prozessen

Die Automatisierung der Sicherheit nach gründlicher Prozessdokumentation und -prüfung ist ein grundlegender Schritt, der sicherstellt, dass jede Aufgabe und jeder Workflow klar verstanden, definiert und abgebildet wird, um potenzielle Schwachstellen oder Ineffizienzen effektiv zu identifizieren. Sobald diese Grundlage geschaffen ist, kann die Automatisierung effektiv implementiert werden, um schnellere Ergebnisse zu erzielen. Bedrohungserkennung und Reaktion auf Vorfälle (TDIR), die konsequente Anwendung von Sicherheitsrichtlinien, die Reduzierung künftiger Sonderfälle und die Freisetzung von Personalressourcen.

Zur Steuerung der SecOps-Effektivität

Einer der Hauptgründe für die Automatisierung der Sicherheit ist die dadurch drastische Verbesserung SecOps Die Effizienz wird durch die Verarbeitung und Analyse riesiger Datenmengen in einer für menschliche Teams unerreichbaren Geschwindigkeit gesteigert. Diese schnelle, kontinuierliche Erkennung und Reaktion auf Bedrohungen verkürzt die Zeit zwischen Erkennung und Behebung erheblich, was entscheidend zur Minderung potenzieller Schäden beiträgt.

Durch die Automatisierung von Routineaufgaben wie der Planung von KPI-Berichten und Sicherheitskennzahlen können Unternehmen ihre qualifizierten Sicherheitsexperten für strategischere, anspruchsvollere Aufgaben einsetzen, die menschliche Intuition und Expertise erfordern. Dies optimiert nicht nur den Einsatz wertvoller personeller Ressourcen, sondern ermöglicht auch einen proaktiveren und strategischeren Ansatz im Bereich Cybersicherheit.

Zur Verhinderung von Datenschutzverletzungen

Wie bereits erwähnt, entwickeln sich Cyberbedrohungen weiterhin in einem alarmierenden Tempo, das die Kapazität der manuellen Überwachung und Reaktion durch SecOps weit übersteigt. Die Automatisierung nutzt fortschrittliche Technologien wie künstliche Intelligenz. Maschinelles Lernen wird eingesetzt, um digitale Assets kontinuierlich zu scannen und zu schützen und so potenzielle Sicherheitslücken in Echtzeit zu erkennen und zu beheben. Dieser proaktive Ansatz reduziert die Wahrscheinlichkeit erfolgreicher Angriffe erheblich und gewährleistet gleichzeitig ein hohes Sicherheitsniveau, schützt sensible Daten und erhält das Vertrauen von Kunden und Stakeholdern.

Zur Minderung der Alarmmüdigkeit

Alarmmüdigkeit Dies tritt ein, wenn Sicherheitspersonal von einer ständigen Flut an Warnmeldungen überfordert ist, von denen viele Fehlalarme sein können. Dadurch werden kritische Warnmeldungen möglicherweise übersehen oder ignoriert. Durch Automatisierung können Unternehmen die vielen Fehlalarme herausfiltern und den Warnmeldungsprozess optimieren. So wird sichergestellt, dass nur echte Bedrohungen an menschliche Sicherheitskräfte weitergeleitet werden. SOC-Analysten, wodurch sie sich auf die effiziente Behebung echter Sicherheitsvorfälle konzentrieren können.

Prozesse standardisieren

Die Automatisierung von Sicherheitsmaßnahmen ist unerlässlich für die Standardisierung von Prozessen im gesamten Unternehmen. Diese Standardisierung ist von größter Bedeutung, da sie die Einhaltung aller Schritte in der vorgegebenen Reihenfolge gewährleistet, die Fehlerwahrscheinlichkeit reduziert und sicherstellt, dass alle Bereiche des Unternehmens dieselben hohen Sicherheitsstandards einhalten. Durch die Automatisierung routinemäßiger, sich wiederholender Sicherheitsaufgaben und die Entwicklung von Verfahren für den Umgang mit Sicherheitsvorfällen können Unternehmen einen einheitlichen Ansatz für Cybersicherheit etablieren. Diese Einheitlichkeit verbessert nicht nur die allgemeine Sicherheitslage, sondern auch Genauigkeit, Effizienz und Zuverlässigkeit, da sie weniger Raum für Schwachstellen lässt, die durch inkonsistente Sicherheitspraktiken entstehen können.

Um zusätzliche Informationen zu Warnmeldungen bereitzustellen

Ein weiterer entscheidender Aspekt der Sicherheitssteigerung durch Automatisierung ist die Bereitstellung zusätzlicher Informationen für Warnmeldungen, beispielsweise durch Datenanreicherung für Schwachstellen und Indikatoren für eine Kompromittierung (IoC). Die Automatisierung dieser Prozesse optimiert nicht nur die Identifizierung und Bewertung potenzieller Bedrohungen, sondern ermöglicht es Sicherheitsteams auch, schneller zu reagieren und so die allgemeine Sicherheitsresilienz zu erhöhen.

Um die Einhaltung sicherzustellen

Automatisierte Systeme können sich stetig weiterentwickelnde Sicherheitsrichtlinien und -vorschriften konsequent durchsetzen, die Einhaltung in Echtzeit überwachen und detaillierte Protokolle von Sicherheitsereignissen führen – ohne die Lücken und Inkonsistenzen, die bei manueller Überwachung auftreten können. Durch die systematische Anwendung von Sicherheitsregeln und -verfahren, wie z. B. Zwei-Faktor-Authentifizierung (2FA) und korrekten Benutzerberechtigungen, unterstützt die Automatisierung Unternehmen dabei, die Vorschriften einzuhalten und das Risiko von Sicherheitsverletzungen sowie die damit verbundenen rechtlichen und finanziellen Folgen zu reduzieren. Dieser konsistente und anpassungsfähige Ansatz schützt nicht nur vor Bedrohungen, sondern sichert auch den Ruf eines Unternehmens, indem er das Vertrauen von Kunden und Stakeholdern erhält.

Um isolierte Sicherheitstools zu verbinden

Organisationen setzen häufig eine Vielzahl von Tools ein, die verschiedene Aspekte ihres Netzwerks und ihrer Daten schützen sollen. Diese Tools können jedoch isoliert voneinander arbeiten und dadurch Lücken in den Verteidigungsmechanismen entstehen. Sicherheitsautomatisierung, Diese unterschiedlichen Systeme lassen sich integrieren, was eine nahtlose Kommunikation und einen reibungslosen Datenaustausch ermöglicht. Durch die Integration werden Erkennungs- und Reaktionsfähigkeiten optimiert, indem Arbeitsabläufe vereinfacht und ein umfassender Überblick über Sicherheitsbedrohungen geschaffen wird.

Wie lassen sich bewährte Sicherheitspraktiken automatisieren?

Um effektiv zu automatisieren Best Practices für die Sicherheit, unter Nutzung fortschrittlicher Sicherheitsautomatisierung Die richtigen Werkzeuge sind unerlässlich. Die Schritte zur Automatisierung eines manuellen Prozesses sind:

- Beginnen Sie mit einer gründlichen Analyse Ihrer Sicherheitsbedürfnisse und identifizieren Sie Bereiche, in denen Automatisierung den größten Nutzen bringen kann, wie zum Beispiel TDIR und Compliance-Management.

- Wählen Sie eine SOC-Anbieter mit den Lösungen, Anwendungsfälle und innovative Fähigkeiten, die zur Bewältigung der komplexen Sicherheitsanforderungen Ihrer Organisation erforderlich sind.

- Wählen Sie Sicherheitsautomatisierungstools, die robuste Integrationsmöglichkeiten bieten und somit eine nahtlose Zusammenarbeit mit Ihrer bestehenden Sicherheitsinfrastruktur gewährleisten.

- Implementieren Sie Tools, die künstliche Intelligenz und maschinelles Lernen nutzen, um sich dynamisch an neue Bedrohungen anzupassen und routinemäßige Sicherheitsaufgaben wie Patch-Management, Schwachstellenscans und Protokollüberwachung durchzuführen, um einen proaktiven Schutz zu gewährleisten.

- Sorgen Sie für kontinuierliche Verbesserung, indem Sie die Automatisierungsregeln und -parameter regelmäßig überprüfen und aktualisieren, um mit der sich ständig weiterentwickelnden Cybersicherheitslandschaft Schritt zu halten.

Automatisieren Sie die Sicherheit mit Swimlane Turbine

Swimlane Turbine ist die dreifache Bedrohung der Automatisierung. Mit den richtigen Sicherheitsautomatisierungstools können Unternehmen ihre Implementierungsfähigkeit deutlich verbessern. SOC-Best Practices, die Einhaltung von Vorschriften gewährleisten und Verstöße verhindern, um eine widerstandsfähige und reaktionsschnelle Sicherheitslage zu garantieren.

Swimlane-ROI-Rechner

Schätzen Sie die Einsparungen, die Sie mit einer Swimlane-Turbine erzielen können.