Die Sicherheit cloudbasierter Systeme ist für Unternehmen weltweit von höchster Bedeutung. Die Automatisierung der Cloud-Sicherheit spielt dabei eine zentrale Rolle und bietet einen proaktiven Ansatz zum Schutz von Cloud-Umgebungen vor potenziellen Bedrohungen. Diese Methodik verbessert nicht nur die Effizienz von Sicherheitsprotokollen, sondern reduziert auch die Wahrscheinlichkeit menschlicher Fehler – eine häufige Schwachstelle traditioneller Sicherheitsmaßnahmen – erheblich.

Als Leiter des Bereichs Cloud-Betrieb und -Automatisierung bei Swimlane möchte ich untersuchen, welche Cloud-Lösungen verfügbar sind. Sicherheitsautomatisierung Es geht darum, Organisationen zu helfen, seine Bedeutung zu verstehen und die Gründe zu erkennen, warum Organisationen eine Implementierung in Betracht ziehen sollten.

Was ist Cloud-Sicherheitsautomatisierung?

Es handelt sich um einen Prozess, der es Unternehmen ermöglicht, Sicherheitseinstellungen automatisch auf ihre Cloud-Ressourcen anzuwenden. Dieser Automatisierungsprozess sichert Daten, Anwendungen und Infrastruktur in Cloud-Umgebungen. Die Cloud-Sicherheitsautomatisierung gewährleistet, dass Sicherheitskontrollen lückenlos implementiert sind. SOC-Prozesse. Dies kann von der Identifizierung und Behebung potenzieller Schwachstellen bis hin zu … reichen. SOC-Analyst Interventionen, um Sicherheitsrichtlinien bereitzustellen und die Einhaltung über alle Cloud-Dienste und -Ressourcen hinweg sicherzustellen.

Warum Cloud-Sicherheitsautomatisierung wichtig ist

Die Automatisierung der Cloud-Sicherheit ist von entscheidender Bedeutung, da sie die allgemeine Sicherheitslage von Cloud-Diensten verbessert, ohne dass ständige manuelle Eingriffe erforderlich sind. Angesichts der zunehmenden Komplexität und des wachsenden Umfangs von Cyberbedrohungen reichen manuelle Sicherheitsmaßnahmen nicht mehr aus. SOC-Automatisierung ermöglicht die kontinuierliche Überwachung und sofortige Behebung von Problemen Schwachstellen, wodurch die Möglichkeit menschlicher Fehler verringert und die Einhaltung der Sicherheitsrichtlinien sichergestellt wird.

Was ist SOC-Automatisierung? SOC-Automatisierung ist der Einsatz von KI und Technologie zur Optimierung von Aufgaben in einem Security Operations Center (SOC) wie Alarm-Triage, Reaktion auf Vorfälle und Berichterstattung – damit Teams schneller, intelligenter und mit weniger manuellem Aufwand arbeiten können.

Die Automatisierung der Cloud-Sicherheit ermöglicht es Unternehmen, ihre Sicherheitsmaßnahmen schnell und flexibel an ihre Cloud-Nutzung anzupassen und so einen robusten Verteidigungsmechanismus aufrechtzuerhalten, der sich an sich verändernde Bedrohungen und technologische Fortschritte anpassen kann. KI und Cloud-Umgebungen, der Bedarf an robusten automatisierte Sicherheit Mechanismen zum Schutz sensibler Informationen und zur Aufrechterhaltung der Betriebsintegrität sind von größter Bedeutung.

Die Vorteile einer automatisierten Cloud-Sicherheitslösung

1. Erhöhte Genauigkeit

Ein höherer Grad an Genauigkeit ist ein wesentlicher Vorteil der automatisierten Cloud-Sicherheit, da er menschliche Fehler minimiert. SOC-Analysten, Dies ist eine häufige Ursache für Sicherheitslücken und Compliance-Probleme. Die Automatisierung nutzt ausgefeilte Algorithmen und vordefinierte Protokolle, um Sicherheitsaufgaben wie Bedrohungserkennung, Schwachstellenanalysen und Compliance-Prüfungen präzise und konsistent durchzuführen.

2. Effizienz und Kosteneinsparungen

Höhere Effizienz und Kosteneinsparungen sind entscheidende Vorteile der Implementierung automatisierter Cloud-Sicherheitslösungen. Durch die Automatisierung routinemäßiger und sich wiederholender Sicherheitsaufgaben können Unternehmen die Arbeitsbelastung ihrer IT-Sicherheitsexperten erheblich reduzieren. SOC-Analysten, Dadurch können sie sich auf komplexere und strategischere Fragestellungen konzentrieren, die menschliches Fachwissen erfordern. Hinzu kommt die Automatisierung., Sicherheitskennzahlen wie Verweilzeit, MTTD und MTTR werden stark reduziert, da diese Systeme rund um die Uhr ohne ständige menschliche Überwachung arbeiten.

3. Verbesserte Einhaltung

Ein weiterer Vorteil ist die verbesserte Compliance. Durch die Optimierung der Abstimmung von Cloud-Operationen mit verschiedenen Vorschriften und Standards mithilfe automatisierter Tools und Software wird sichergestellt, dass alle cloudbasierten Ressourcen und Prozesse durchgängig den erforderlichen Compliance-Rahmen einhalten.

4. Schnellere Bedrohungserkennung und Reaktion auf Vorfälle

Herkömmliche manuelle Überwachungsmethoden können mit dem Umfang und der Komplexität moderner Cyberbedrohungen nicht mehr mithalten. Automatisierte Cloud-Sicherheitslösungen hingegen nutzen fortschrittliche Algorithmen und Echtzeit-Überwachungsfunktionen, um potenzielle Bedrohungen sofort zu erkennen. Diese unmittelbare Erkennung ist entscheidend, da sie ein schnelles Eingreifen ermöglicht. Reaktion auf Zwischenfälle, Dadurch wird das Zeitfenster für Bedrohungen, Schaden anzurichten, drastisch reduziert. Durch die Automatisierung TDIR, Organisationen können so sicherstellen, dass sie bei ihren Sicherheitsbemühungen nicht reaktiv, sondern proaktiv vorgehen.

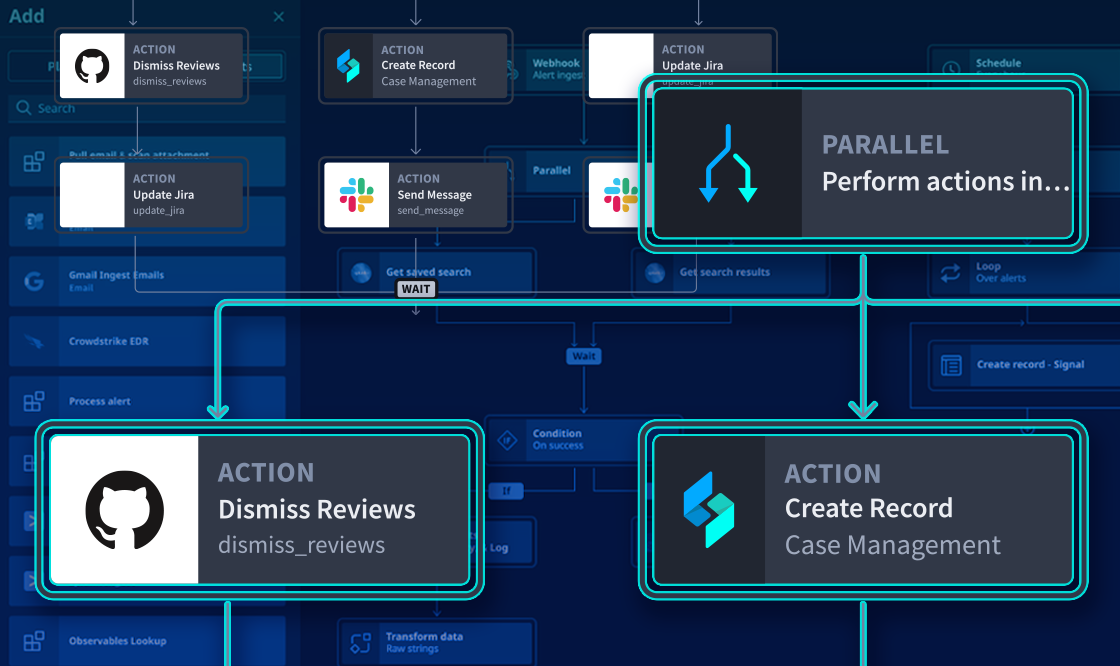

5. Integration mit anderen Lösungen und Teams

Cloud-Sicherheit wird oft nur mit DevSecOps. Eine automatisierte Cloud-Sicherheitslösung ermöglicht es Unternehmen jedoch, sich nahtlos in eine Vielzahl von Drittanbieter-Tools und -Plattformen zu integrieren, wie zum Beispiel Schwachstellenlebenszyklusmanagement Systeme und Bedrohungsanalyse Plattformen, verbessern aber die Zusammenarbeit zwischen verschiedenen Teams innerhalb einer Organisation erheblich.

Wenn Organisationen ein Tool nutzen, das Folgendes bietet autonome Integrationen, Dies ermöglicht die Erfassung und Analyse von Sicherheitsdaten aus verschiedenen Quellen und fördert so eine umfassende Sicherheitsstrategie. Dadurch werden Abteilungsbarrieren abgebaut und sichergestellt, dass Erkenntnisse unternehmensweit einfach geteilt und umgesetzt werden können. SOC-Team.

Strukturierung Ihres SOC mit einem Cloud-Sicherheitsautomatisierungsframework

Ein Framework zur Automatisierung der Cloud-Sicherheit ist ein strukturierter Ansatz für Automatisierung der Sicherheit Prozesse und Aufgaben innerhalb einer Cloud-Umgebung. Diese Frameworks umfassen typischerweise eine Reihe von Tools, Cloud-Technologien und Cloud-Ressourcen. Best Practices für die Sicherheit, und Richtlinien, die darauf abzielen, Ressourcen mit minimalem menschlichen Eingriff zu optimieren. Wichtige Komponenten eines Frameworks zur Automatisierung der Cloud-Sicherheit sind:

- Überwachung: Die Cloud-Umgebung sollte kontinuierlich auf Sicherheitsbedrohungen und Anomalien überwacht werden.

- Auswertung: Beurteilen Sie den aktuellen Sicherheitsstatus, indem Sie die beobachteten Daten mit vordefinierten Sicherheitsrichtlinien und -standards vergleichen.

- Analyse: Analyse von Sicherheitsereignissen und -daten zur Identifizierung potenzieller Schwachstellen und Risiken.

- Automatisierung und Berichtswesen: Automatische Implementierung von Sicherheitskontrollen und Generierung von Berichten über Sicherheitsstatus und Vorfälle.

- Abhilfe: Automatische Behebung identifizierter Sicherheitsprobleme, z. B. durch Schließen von Sicherheitslücken oder Anpassen von Konfigurationen zur Risikominderung.

Sechs Schritte für eine erfolgreiche Cloud-Sicherheitsautomatisierung

- Planung und Strategieentwicklung: Beginnen Sie mit der Entwicklung einer umfassenden Strategie und der Ausarbeitung eines Frameworks für die Cloud-Sicherheitsautomatisierung. Dies umfasst die Bewertung des aktuellen Sicherheitsbedarfs, die Festlegung von Automatisierungszielen und deren Abstimmung mit den übergeordneten Zielen des Unternehmens.

- Wählen Sie eine SOC-Anbieter mit SOC 2 Typ II-Konformität: Es ist entscheidend, eine zuverlässige Lösung zu wählen, die die Vertraulichkeit, Integrität und Verfügbarkeit der Kundendaten gewährleistet.

- Integration mit DevSecOps: Integrieren Sie Cloud-Automatisierung in DevSecOps-Prozesse Um sicherzustellen, dass Sicherheit in den gesamten Softwareentwicklungszyklus integriert ist, verbessert diese Ausrichtung die Zusammenarbeit zwischen Entwicklung, Betrieb und SecOps-Teams.

- Implementierung von Workload-Sicherheitskontrollen: Automatisieren Sie die Bereitstellung von Sicherheitskontrollen wie Verschlüsselung, Zugriffsverwaltung und Einbruchserkennung und Schutz Dies gilt für alle Workloads und Umgebungen. Dieser Schritt verbessert die Sicherheit von Cloud-Anwendungen und -Daten.

- Kontinuierliche Überwachung und Fehlerbehebung: Richten Sie fortschrittliche automatisierte Mechanismen zur Echtzeitüberwachung von Cloud-Umgebungen ein, um Sicherheitsvorfälle umgehend beheben zu können.

- Nehmen Sie an der jährlichen Entwicklerschulung teilDie Absolvierung des OWASP- und API Secure Code Trainings ermöglicht es Ihnen, stets über aktuelle Sicherheitsprotokolle und Programmierpraktiken informiert zu sein.

“Swimlane hat stets höchste Sicherheits- und Datenschutzstandards eingehalten, und die Erfüllung der SOC-2-Typ-II-Vorgaben ist ein weiterer Beweis für dieses Engagement. Angesichts der sich ständig verändernden Bedrohungslandschaft und der Zunahme von Cyberangriffen auf Unternehmen liefert dieses unabhängige Audit unseren Kunden die Bestätigung durch Dritte, dass Swimlane eine hervorragende Wahl für Unternehmen ist, die zertifizierte Anbieter benötigen, insbesondere nach der Ankündigung von Swimlane Turbine.”

- Michael Lyborg, CISO bei Swimlane

Wählen Sie Swimlane für die Cloud-Sicherheitsautomatisierung

Swimlane-Turbine Es gilt als die erste Wahl für die Automatisierung der Cloud-Sicherheit. Mit seiner Cloud-nativ Mit seiner Architektur bietet Turbine unübertroffene Skalierbarkeit, Geschwindigkeit und Flexibilität und passt sich nahtlos an Ihre Infrastruktur- und Workload-Änderungen an. Ob in der Cloud, On-Premises oder isoliert – die Cloud-Bereitstellungen von Turbine bieten zusätzliche Vorteile wie schnelle Bereitstellung und kosteneffizientes Management. Swimlane verpflichtet sich uneingeschränkt zu höchsten Sicherheits- und Compliance-Standards. Die Cloud-Infrastruktur von Turbine mit Rechenzentren weltweit erfüllt strenge Compliance-Zertifizierungen (ISO/IEC 27001:2013, 27017:2015, 27018:2019, 27701:2019, 9001:2015 und CSA STAR CCM v3.0.1) und hat zudem die folgenden Prüfungen erfolgreich absolviert:

- SSAE 16

- SOC 1 Typ II

- SOC 2 Typ II

Die robusten Sicherheitsautomatisierungsfunktionen von Turbine gewährleisten die Vertraulichkeit, Integrität und Verfügbarkeit Ihrer Informationen. Kontrollierter Zugriff und regelmäßige Prüfungen schützen vor unberechtigtem Zugriff.

Mit der Wahl von Swimlane Turbine optimieren Unternehmen ihre Sicherheitsabläufe, nutzen die neuesten Innovationen durch eine nahtlose Cloud-Bereitstellung und erleben den Gipfel der Cloud-Sicherheitsautomatisierung – wo Innovation auf kompromisslosen Schutz trifft.

Demo anfordern

Falls Sie noch keine Gelegenheit hatten, Swimlane Turbine auszuprobieren, fordern Sie eine Demo an.