Les intégrations prêtes à l'emploi de Swimlane automatisent les processus de défense contre les logiciels malveillants Cisco AMP ThreatGrid

Une tâche répétitive courante dans un centre d'opérations de sécurité (SOC) consiste à soumettre les fichiers suspects à une technologie de sandboxing de logiciels malveillants. Ces technologies exécutent ensuite le fichier binaire dans un environnement sécurisé et fournissent un rapport détaillé sur le fonctionnement de ce logiciel malveillant. Les analystes examinent ensuite les résultats et prennent diverses mesures : collecte d'informations supplémentaires auprès de sources de renseignements sur les menaces, mise à jour des règles de sécurité, application de procédures de remédiation telles que l'isolation d'un hôte, etc. Malheureusement, mis à part l'exécution du sandbox lui-même, ces processus sont manuels et très chronophages.

L'intégration prête à l'emploi de Swimlane avec Cisco ThreatGrid Ce module permet d'automatiser une grande partie du processus d'investigation et de réponse aux logiciels malveillants. Il peut soumettre des fichiers binaires suspects à l'environnement de test (sandbox) de ThreatGrid, récupérer le rapport généré et exécuter automatiquement une réponse appropriée.

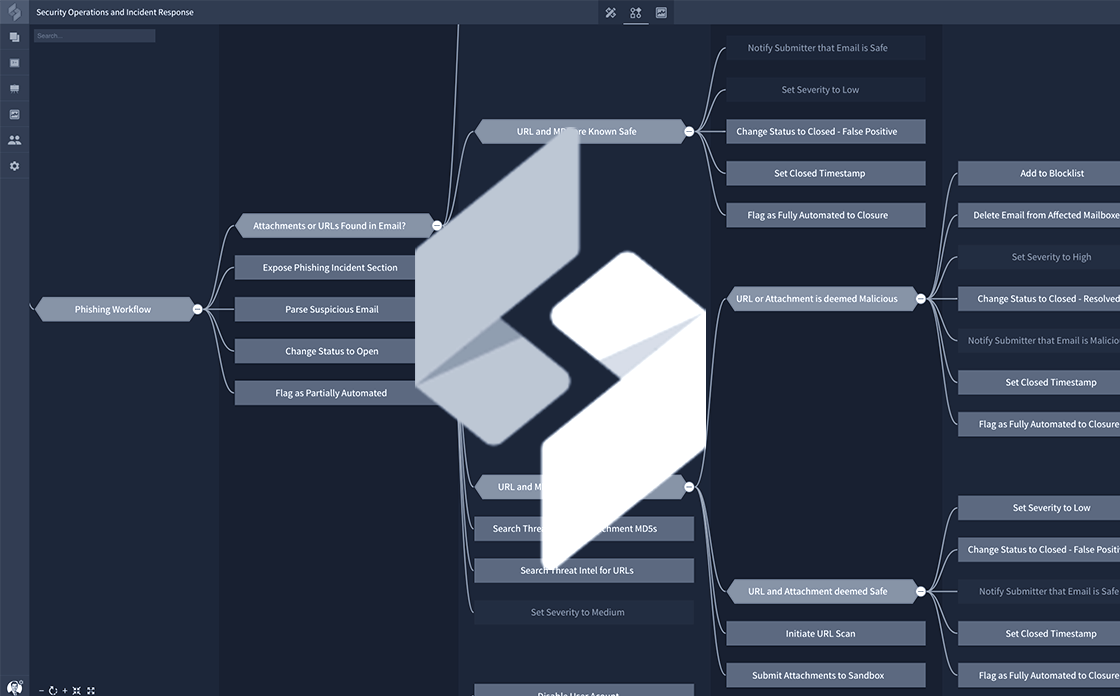

Grâce aux fonctionnalités de workflow automatisées intégrées à Swimlane, différentes actions correctives peuvent être mises en œuvre en fonction des résultats du rapport de test de ThreatGrid. Un exemple est présenté dans le workflow ci-dessous.

Un cas d'utilisation courant des intégrations Swimlane avec une technologie de sandbox comme ThreatGrid consiste à analyser les pièces jointes suspectes des courriels. Souvent, une équipe de sécurité met en place un programme permettant aux utilisateurs de soumettre les courriels suspects au SOC pour analyse. L'analyse manuelle de ces courriels peut s'avérer très chronophage : extraction des en-têtes, récupération des URL dans le corps du message, récupération des pièces jointes, soumission à des technologies de sandbox et interrogation des sources de renseignements sur les menaces pour identifier les indicateurs.

Et cela sert uniquement à déterminer si l'e-mail est une véritable tentative d'hameçonnage. Les actions à entreprendre constituent un ensemble de tâches manuelles distinctes, généralement effectuées par un analyste de sécurité. Mais elles peuvent désormais être automatisées intelligemment grâce au flux de travail basé sur les données de Swimlane, combiné à l'ensemble des intégrations disponibles dans Swimlane.

Si vous souhaitez en savoir plus, regardez une démo en direct de nos intégrations avec les produits de sécurité Cisco dans un webinaire à la demande “Bloquez les attaques de phishing grâce à une réponse automatisée aux incidents.” Présenté par Cisco AMP ThreatGrid et Swimlane. ».